Durant l’évènement Datacloud Europe 2015 qui se déroule à Monaco, Graham Cluley a dressé avec humour le portrait de trois genres de hackers différents.

Hacker, voici L’histoire…

L’analyste et blogger sur la sécurité annonce, en s’adressant aux représentants d’entreprises, qu’il a « quelques bonnes nouvelles. Vous avez sûrement déjà été hacké et vous avez survécu ! Si ça n’a pas été le cas encore, vous le serez dans le futur… ». Que ce soit par le biais de sous-traitants, de phishing ou d’autres méthodes, les hackers de nos jours ont tous le même but, s’introduire dans le périmètre de l’entreprise et la malmener. Cependant, ces individus malveillants n’ont pas forcément les mêmes origines, buts ou encore motivations. Graham Cluley discerne trois profils différents.

Les « Kids »

Historiquement, les premiers hackers qui sévissaient sur les réseaux informatiques à peine balbutiants cherchaient simplement à s’amuser et prouver à une communauté de jeunes « geeks » leurs talents concernant la programmation. On parlait alors de 2000 virus créés par mois alors que de nos jours sur la même période, 400 000 nouveaux malwares sont diffusés sur Internet. Graham Cluley reprend le cas de Rich Skrenta qui avait alors inventé à 15 ans le virus nommé « Elk Cloner ». Ce dernier est considéré comme le premier virus à grande échelle d’auto-propagation jamais créé et qui sévissait alors sur l’Apple 2.

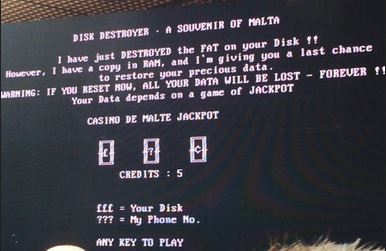

Dans les années 80, ces jeunes adolescents programmaient ce type de fichier malveillant uniquement pour attirer l’attention et s’intégrer socialement ou alors dans le but d’exposer leurs qualités. A la manière des graffitis artistiques qui embellissent les murs de nos cités, les virus de l’époque étaient élaborés avec soin que ce soit dans la conception ou le design. Illustration avec une légère rétrospective des virus les plus « amusants » comme celui-ci-dessous.

Les organisations criminelles

A partir des années 90 avec l’explosion de l’informatique dans les entreprises et notamment dans les environnements financiers, les voleurs de grands chemins se sont aperçus qu’il était plus raisonnable, simple et avantageux d’effectuer un casse par le biais des moyens numériques avec un simple ordinateur et une connexion réseau. Alors qu’auparavant, le virus se manifestait directement sur l’écran d’ordinateur en affichant des messages et interactions, les hackers privilégient la voie furtive et cherchent à éviter à tout prix d’être détectés.

Les techniques s’affinent et l’objectif devient l’argent. Désormais, c’est l’ère des « Money-Making Malwares ». « Ils compromettent les ordinateurs de personnes innocentes pour spammer les serveurs sans se faire attraper », ils attaquent les compagnies qui stockent les données de leurs clients pour ensuite les revendre, ils effectuent des « Denial-of-Services Attacks » pour kidnapper les sociétés en bloquant tout simplement leurs IT et les forcer à payer une rançon pour qu’elles puissent reprendre leurs activités, etc.. Si les attaques se sont complexifiées avec le temps, le but reste le même : l’argent.

Et comme, les pirates se cachent dans la masse d’anonymes sur le web en passant par différentes technologies de plus en plus sophistiquées, cela risque de prendre des années avant que les investigations menées par les autorités parviennent à retrouver les protagonistes. De plus, le phénomène des commanditaires, ces entreprises ou personnes qui louent les services de hackers pour voler des données, interrompre les services de retail en ligne ou autres, se multiplie et empire la tâche des cyber-policiers.

« The Last Enemy »

Dernier portrait et non des moindres. Depuis le passage au deuxième millénaire, les entreprises doivent faire face à un nouveau protagoniste : le gouvernement. Avec pour principal argument, la lutte contre la criminalité et le terrorisme, les autorités de différents pays ont saisi « l’opportunité d’une surveillance de masse » que représente internet. Graham Cluley énonce le fait qu’« Il est bien plus facile de passer par le web que de chercher à intercepter les lettres physiques à la poste ou d’enregistrer et écouter chaque conversation téléphonique ».

Si le but premier parait louable, régulièrement certains pays font la une du monde IT pour un tout autre genre de surveillance voire de vol, celui sur la propriété intellectuelle et les informations stratégiques. Régulièrement, des campagnes d’attaques à l’encontre d’autres pays ou de grandes entreprises font la une de la presse et scandalisent l’opinion publique comme l’affaire Snowden par exemple. Que ce soit par un Patriot Act, PRISM ou des boîtes noires dans le cas français, l’espionnage informatique comme l’explique le blogger britannique « c’est moins cher et plus efficace que de parachuter James Bond mais aussi beaucoup plus facile à démentir l’avoir fait… ».

Les conseils de Graham

Avec toutes les agressions qu’elles subissent par ces différents types de hackers, il ne faut pas oublier qu’ « il y a un espion sur chaque ordinateur, sur chaque bureau … et dans chaque poche ». L’explosion des modèles mobiles avec l’arrivée des smartphones et des tablettes doit être prise en compte dans la stratégie sécuritaire des entreprises. Hormis les classiques de la sécurité en profondeur, les sociétés ont le devoir de sensibiliser leurs collaborateurs à commencer par l’authentification forte et les règles basiques.

Passer par des VPN pour les communications internes et crypter les données que ce soit celles de l’entreprise ou des clients sont les meilleurs moyens de se protéger. « La meilleure approche de se prémunir vis-à-vis des données clients contre les attaques est de ne pas avoir la main dessus» assure Graham Cluley. Un modèle qui risque de ne pas être suivi par beaucoup d’entreprises qui pour des raisons analytiques ou tout simplement pour les revendre à des tiers préfèrent garder entièrement visibles et sous contrôle ces données…

« Je ne suis pas vraiment un fan du mot ‘Cloud’ et si vous le remplacez par ‘l’ordinateur de quelqu’un d’autre’, ça va changer toute votre vision ». En effet, le Cloud pose toujours des problèmes de gouvernance des données. Il faut donc demeurer ultra-vigilant concernant la criticité tout en restant en adéquation avec les législations de chaque pays. Alors le meilleur moyen de se prémunir des futures attaques serait le fait de se hacker soi-même pour découvrir les faiblesses et failles de son SI avant que quelqu’un d’autre ne le fasse…

Et n’oubliez pas que « tout a commencé par une simple blague de Rich Skrenta… »

Téléchargez cette ressource

Guide inmac wstore pour l’équipement IT de l’entreprise

Découvrez toutes nos actualités à travers des interviews, avis, conseils d'experts, témoignages clients, ainsi que les dernières tendances et solutions IT autour de nos 4 univers produits : Poste de travail, Affichage et Collaboration, Impression et Infrastructure.