Les PDC de deux domaines ayant une relation de confiance mutuelle peuvent potentiellement générer du trafic entre eux, toutes les 15 minutes. Cet intervalle de 15 minutes est la valeur par défaut dans le paramètre du Registre ScavengeInterval. Windows NT utilise cette valeur pour déterminer quand Netlogon réalisera cette tâche

Limitation du trafic entre contrôleurs de domaine

sur

un PDC ou un BDC. Le travail consiste à trouver un contrôleur de domaine, tenter

d’ajouter un nom de type Nom-de-domaine[B1]NETBIOS à un BDC, découvrir si un canal

est en attente depuis trop longtemps ou décider s’il faut changer un mot de passe

sur un canal sécurisé. (Les contrôleurs de domaine NT 4.0 et 3.51 changent automatiquement

les mots de passe tous les 7 jours et Netlogon recherche cette modification toutes

les 15 minutes par défaut).

On peut optimiser la valeur de ScavengeInterval pour limiter le trafic car aucune

des opérations concernées n’est cruciale. Par exemple, si vous utilisez une ligne

louée dont le coût dépend du volume de trafic, vous avez beaucoup à y gagner.

Vous pourrez également limiter l’impact du trafic d’authentification sur le WAN

de l’entreprise. Si ScavengeInterval n’est pas disponible sur votre PDC, vous

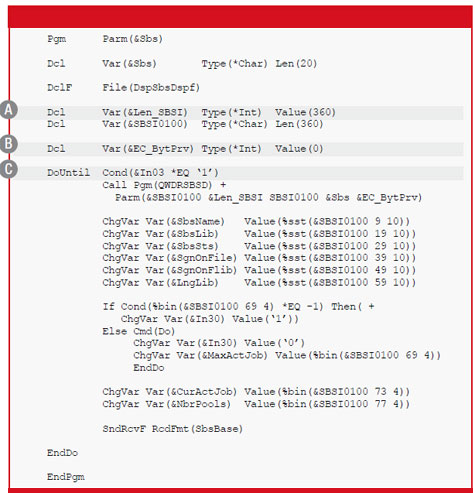

devez utiliser regedit32 pour modifier la sous-clé du Registre concernée. Suivez

les étapes décrites ci-dessous pour créer ScavengeInterval et ajuster les valeurs

par défaut. Sélectionnez la clé de registre HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Netlogon\Parameters.

Ajoutes ScavengeInterval Choisissez REG_DWORD comme type de données Ajustez la

valeur décimale La valeur décimale par défaut est 900 secondes, soit 15 minutes.

La plage de valeur va de 60 à 172.000 secondes (de 1 min à 48 heures). Vous devez

déterminer la valeur optimale pour votre domaine.

Téléchargez cette ressource

Guide de Sécurité IA et IoT

Compte tenu de l'ampleur des changements que l'IA est susceptible d'entraîner, les organisations doivent élaborer une stratégie pour se préparer à adopter et à sécuriser l'IA. Découvrez dans ce Livre blanc Kaspersky quatre stratégies efficaces pour sécuriser l'IA et l'IoT.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Teams Live Event: Kollective ou Microsoft ECDN ?

- Baromètre de la Transformation digitale 2024 en France

- Le secteur financier reste dans la ligne de mire des cyberattaquants

- CyberPatriot ®, le SOC de dernière génération de CHEOPS TECHNOLOGY

- L’IA comme levier d’évangélisation du COMEX à la cybersécurité