Le Privacy Day : constat, actions et opportunités

Que signifie la journée mondiale de la protection des données en 2022, à l'heure où les actes de cyber malveillance explosent, où la protection de la vie privée est essentielle et où le numérique croît rapidement ?

Lire l'article

Trois conseils pour renforcer sa sécurité avec le Zero Trust

L'intérêt pour l'utilisation des concepts de confiance zéro afin de renforcer la sécurité a augmenté alors que de plus en plus d'organisations soutiennent les initiatives de "travail en tout lieu". Christophe Auberger, Cybersécurité Evangéliste chez Fortinet partage son expertise

Lire l'article

5 axes pour exploiter efficacement les données en 2022

Les organisations doivent être prudentes quant à la manière d’intégrer et gérer les données qui sont distribuées, accessibles, fiables et gouvernées.

Lire l'article

La nouvelle version de Promodag Reports à l’honneur !

Vous avez des besoins de reporting sur votre messagerie Microsoft Exchange ou hybride ? Vous utilisez l’authentification moderne avec Exchange Online ? La nouvelle version de Promodag Reports est faite pour vous !

Lire l'article

Databricks lève 1 milliard de dollars !

Une nouvelle importante était arrivée début février 2021, cette nouvelle nous donnait une indication de l’état de santé du marché du Big Data. Retour sur cette annonce ...

Lire l'article

Webinaire : comment sécuriser la mobilité et les nouveaux modes de travail ?

Un webinaire pour répondre à toutes vos interrogations et questions liées à la sécurité informatique pour la mobilité et les nouveaux modes de travail.

Lire l'article

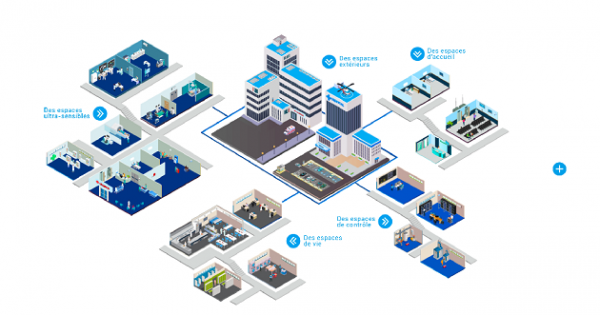

Cybersécurité – milieu hospitalier : Immergez-vous dans les vecteurs de risques cyber grâce à la cartographie réalisée par Stormshield

Infrastructures critiques et vitales, manipulant des données sensibles, les établissements de santé sont des cibles de premier choix pour les cybercriminels. Face aux nombreuses questions, il y a urgence. Stormshield met à disposition des responsables informatiques du secteur, un outil exclusif qui cartographie l’ensemble des types d’attaques et les réponses adaptées.

Lire l'article

Données : favoriser la montée en compétences en 3 étapes

A l’heure où les mutations numériques s’accélèrent, les dirigeants d’entreprise craignent la concurrence, car les formations en matière de données stagnent.

Lire l'article

L’absence de culture de la donnée dans les entreprises

Si les données sont fondamentales pour prendre de meilleures décisions, les entreprises françaises se donnent-elles réellement les moyens de renforcer leur expertise sur le sujet ?

Lire l'article

Quatre technologies de sécurité pour des défenses efficaces

Si 86 % des entreprises ont été victimes d’une attaque réussie sur les 12 derniers mois, 40 % ont été ciblées au moins six fois ! Retour sur les perceptions, défis et priorités pour mettre en place des défenses efficaces.

Lire l'article

Observabilité, et après ?

Observabilité. Dans son sens originel lié au contrôle, l'observabilité est une propriété d'un système. Il fournit des informations sur la manière dont l'état d'un système peut être mesuré et évalué de manière externe à l'aide des informations internes fournies. Ces dernières années, le terme d'observabilité a été fréquemment utilisé dans le domaine du contrôle et de la surveillance des systèmes et applications informatiques

Lire l'article

Les stratégies pour créer les champions de la donnée de demain

Il existe un déséquilibre entre la connaissance des données perçue et les compétences clés pour apporter la valeur ajoutée à l'entreprise. Comment y remédier ?

Lire l'article

Les 3 stratégies pour exploiter correctement les données

A l’heure où 13% seulement des entreprises françaises accordent une importance cruciale aux données, il est urgent de concilier réalité, technologies, compétences et processus pour que les données ne soient plus un obstacle à la transformation.

Lire l'article

Alteryx : Etre proactif pour l’utilisation des données

Les entreprises sont confrontées à d'énormes quantités de données. Sans les ressources nécessaires et les outils adéquats, il est difficile de les exploiter pleinement !

Lire l'article

Vidéo Trend Micro – Une meilleure visibilité et une réponse plus rapide aux menaces pour votre organisation !

Les menaces évoluent, c’est pourquoi vous devez pouvoir agir rapidement à celles qui compromettent vos lignes de défense en place. Découvrez une solution globale de détection et de remédiation protégeant la messagerie, les réseaux, les EndPoints, les serveurs et instances Cloud.

Lire l'article

Planifier ses coûts Azure

Se lancer sur le Cloud Azure est une décision importante qui nécessite une bonne préparation. Elle est prise une fois qu’un grand nombre des questions (légitimes) que l’on se pose sont traitées.

Lire l'article

Connaître ses applications pour réduire les risques informatiques

Plus vite, plus souvent, tout en respectant de plus en plus de contraintes, voilà le quotidien des développeurs, quel que soit leur domaine d’activités. L’utilisation de composants tiers, payants ou non, s’avère alors nécessaire. Avec le lot de fonctionnalités apportées par le composant vient aussi une série de risques de sécurité ou de conformité.

Lire l'article

« Brain on Tech » : comment lutter contre l’épuisement professionnel

Etudier la relation entre les utilisateurs et la technologie, son influence sur la capacité de travail et sur le bien-être, voici l’objectif de l’étude Brain on Tech de Dell Technologies. Il est urgent de lutter contre l’épuisement professionnel !

Lire l'article

L’utilisation des données pour survivre !

Si les entreprises utilisent intensivement les données, les consommateurs sont bien plus prudents … La pandémie bouleverse décidément les façons de penser et d’agir, notamment le rapport aux données.

Lire l'article

ActiveViam fait travailler les data scientists et les décideurs métiers ensemble

Une plate-forme analytique pour prendre en main l’avenir de la société, c’est désormais crucial ! Qu’il s’agisse de détecter une anomalie, d’évaluer les risques ou bien encore de simuler différents scénarios, ActiveViam relève ces défis avec brio. Entretien avec Antoine Chambille, Directeur R&D chez ActiveViam. L’entreprise possède dorénavant cinq bureaux, New York, Paris, Toulouse, Londres et Singapour.

Lire l'article