Conseils pour la programmation et le développement (3/3)

D’utiles astuces pour Groovy, SQL et WDSc.

Pour répondre aux exigences en matière de développement, voici les points abordés : Génération par Groovy de GrailsDomain pour des fichiers System i hérités, SQL Numéros de lignes façon Query/400, Améliorer la performance de Group By à l’aide d’un Join, Obtenir les bons totaux sur des jointures Many-to-Many, Case de SQL comme une table pivot, Numéro d’enregistrement relatif (RRN) dans SQL.

Lire l'article

Conseils pour la programmation et le développement (2/3)

D’utiles astuces pour Groovy, SQL et WDSc.

Pour répondre aux exigences en matière de développement, voici les points abordés : Génération par Groovy de GrailsDomain pour des fichiers System i hérités, SQL Numéros de lignes façon Query/400, Améliorer la performance de Group By à l’aide d’un Join, Obtenir les bons totaux sur des jointures Many-to-Many, Case de SQL comme une table pivot, Numéro d’enregistrement relatif (RRN) dans SQL.

Lire l'article

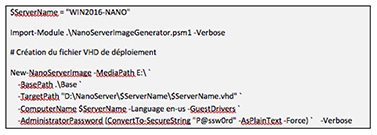

Exploitation de SQL Server 2008 via le code

SQL Server 2008 propose une tonne de nouveautés pour les DBA, mais si vous souhaitez réellement aller au fond, un peu de code ne fera pas de mal.

SQL Server 2008 concerne majoritairement les administrateurs système (SA) et les administrateurs de base de données (DBA). Mais il s’agit également d’un référentiel pour les données utilisées par les applications, ce qui le met à la portée de ceux qui ne sont pas rebutés par un peu de code. Cette nouvelle mouture fait le plein de choses intéressantes pour le développement direct d’applications. Nous allons examiner plusieurs des nouveautés ou améliorations que nous considérons comme les plus utiles et les plus intéressantes pour les passionnés du code.

Lire l'article

Actus System i semaine 13

La communauté de développeurs PHP Zend Framework en pleine ascension !

D’après un sondage de Zend Technologies, le développement d’applications Web connaît un engouement particulièrement important, notamment avec le Zend Framework.

Lire l'article

Actus SQL semaine 13

Comment optimiser SQL Server 2008 ? Une des fonctionnalités consiste à utiliser partition-level locking, pour mettre hors service lock escalation.

Thomas Kejser , Microsoft Corp., utilise ainsi les fonctionnalités de SQL Server 2008, comme il l'explique sur son blog MSDN.

Lire l'article

Configurer un environnement sûr pour les applications Web PHP (2/2)

Zend Core for i5/OS renforce la protection de votre système. Le System i utilise le langage de programmation Web bien connu, PHP. Il est donc normal qu’il exécute une grande variété de logiciels de type PHP pour le Web. Comme l’ouverture est inhérente à Internet, tout administrateur système prudent qui déploie des applications Web dans l’environnement Zend Core for i5/OS, est soucieux de sécurité.

Quelles précautions doit-il prendre ? Bien que l’architecture de System i protège déjà contre les débordements de buffer, les virus et les vers, et bien que Zend Core PHP fournisse d’autres protections que celles du PHP générique, vous devez aussi vous prémunir contre d’autres dangers.

Remarque : La sécurité sur le Web est en constante évolution. Toutes les recommandations que je fais ici sont considérées exactes au stade Zend Core for i5/OS version 2.0.1 (c’est-à-dire PHP 5.2.1).

Configurer un environnement sûr pour les applications Web PHP (1/2)

Zend Core for i5/OS renforce la protection de votre système. Le System i utilise le langage de programmation Web bien connu, PHP. Il est donc normal qu’il exécute une grande variété de logiciels de type PHP pour le Web. Comme l’ouverture est inhérente à Internet, tout administrateur système prudent qui déploie des applications Web dans l’environnement Zend Core for i5/OS, est soucieux de sécurité.

Quelles précautions doit-il prendre ? Bien que l’architecture de System i protège déjà contre les débordements de buffer, les virus et les vers, et bien que Zend Core PHP fournisse d’autres protections que celles du PHP générique, vous devez aussi vous prémunir contre d’autres dangers, tels que

- propager des virus vers les navigateurs (même si le site lui-même est immunisé)

- le sniffing de mots de passe

- l’exécution non autorisée d’applications

- la divulgation ou l’altération de données privées

Certaines de ces parades passent par des techniques de programmation PHP spécifiques, que j’expliquerai dans un prochain article. Ici, je m’intéresse à la manière d’obtenir une large protection dans l’environnement PHP lui-même.

Remarque : La sécurité sur le Web est en constante évolution. Toutes les recommandations que je fais ici sont considérées exactes au stade Zend Core for i5/OS version 2.0.1 (c’est-à-dire PHP 5.2.1).

Lire l'article

Entretien vidéo : Gabriel Chadeau pour Double-Take Software

Gabriel Chadeau, Directeur Commercial chez Double-Take Software, spécialisé en infrastructures Microsoft, connaît bien les systèmes Windows.

Installation, administration, migration, il semble que rien ne résiste au Directeur Commercial de Double-Take Software...

Lire l'article

Les 10 éléments clés à connaître pour tirer parti de PowerShell

Incontournable, puissant et efficace, les arguments ne manquent pas pour qualifier PowerShell.

Pour mieux se repérer parmi les informations concernant son utilisation, voici donc les 10 éléments essentiels à connaître et qui vous assureront une meilleure expérience dans le monde PowerShell.

Lire l'article

Actus System i Semaine 51

L’éditeur de progiciels de gestion intégrée pour les environnements IBM POWER i (System i / AS400), Eureka, lance la V5 de sa suite graphique pour ERP, Eurêka ERP Suite Graphique V5.

Plus simple, plus ergonomique, plus design, la V5 de la suite pour ERP d’Eureka permet une meilleure approche de la navigation à son utilisateur.

Lire l'article

Etude Avanade : l’adoption du Cloud Computing progresse

Selon une récente étude commanditée par Avanade, fournisseur de solutions techniques orientées business, le nombre d’entreprises qui prévoient de passer à l’informatique « cloud » ou l’étudient a considérablement augmenté.

Le cloud computing n’est plus un mot à la mode dont les entreprises essaient de comprendre le contenu. Le nombre de personnes consultées déclarant que leur entreprise se lançait dans le cloud computing a augmenté de plus de 320 % depuis janvier 2009. Ces données sont les premières à montrer un succès croissant du cloud computing en entreprise, au niveau mondial.

Lire l'article

Sécurité des environnements virtuels

Stonesoft, fournisseur de solutions intégrées de sécurité réseau et de continuité de service, annonce son nouveau partenariat avec Overlap Groupe, 1er Partenaire d'IBM et HP en France, expert en intégration de solutions serveurs et stockage, middleware et réseaux.

Lire l'article

Option de reprise d’activité avancée pour SANmelody

DataCore Software, spécialiste des solutions logicielles de virtualisation du stockage, de continuité d’activité et de reprise après incident, présente la solution Advanced Site Recovery (ASR) for SANmelody.

Lire l'article

iSeries Access Family V5R4 Partie 1

IBM a livré i5/OS V5R4, qui inclue les versions V5R4 des produits iSeries Access Family.

L’article « What’s New in iSeries Access Family in V5R4 » mettait en évidence les nombreuses nouveautés de cette version des produits iSeries Access. Sans aller jusqu’à une autre release d’i5/OS, IBM lui a ajouté de nombreuses possibilités qui améliorent nettement les produits iSeries Access Family.

Lire l'article

L’accessibilité des sites web aux non-voyants : un défi aisé à relever Partie 1

Mais ce qui s’apparente à un jeu d’enfant lorsqu’on est pourvu de tous ses sens peut très vite devenir fastidieux, voire irréalisable lorsqu’on est aveugle. Jusqu’à ces dernières années, l’absence de normes bien définies pour le développement de sites web a conduit à une prolifération anarchique de pages parfois écrites en dépit du bon sens. Seules les recommandations du WAI (Web Access Initiative) reprises et adaptées en France par l’association Braillenet, faisaient foi, mais n’étaient connues que d’une petite minorité qui voulait bien s’y conformer. Or, pour être correctement interprétée et lue par nos lecteurs d’écran braille et vocaux, une page web doit respecter certaines règles dans l’écriture du code.

Les choses changent et se clarifient aujourd’hui, notamment avec l’apparition de XML et des normes CSS 2.0 qui distinguent clairement la forme du contenu, ce qui devrait conduire à moyen terme, si les différents acteurs les appliquent rapidement, à une accessibilité grandement accrue pour les déficients visuels. Nous tenterons dans cette première partie d’expliciter le concept d’accessibilité dans ses grandes lignes. Les principes techniques seront quant à eux détaillés ultérieurement.

Citrix Receiver : accéder simplement aux applications et aux postes de travail virtuels

Citrix annonce ses nouveaux produits, capables de simplifier la vie aux développeurs et programmeurs...

Citrix Receiver, nouveau client logiciel universel, permet l’accès rapide via n’importe quel périphérique aux applications et aux postes de travail.

Actus SQL semaine 45

Nouvel ouvrage dans la catégorie SQL Server 2008 : gestion et analyse des données sont au rendez-vous pour vous guider dans l’exploration de vos plateformes. Fiabilité, productivité, intelligence, pour aller au bout du produit. Business Intelligence avec SQL Server 2008 s’adresse aux professionnels de l’informatique : directeurs informatiques, administratifs, financiers, opérationnels, etc.

Lire l'article

Tout sur Security Log !

Des descriptions d’événements plus homogènes et un Event Viewer plus puissant enrichissent Windows 2008 et Vista ...

L’audit de Windows Server et le journal d’événements Security (Security Event log) ont réellement changé dans Windows Server 2008 et dans Windows Vista. Pour ma part, je juge bons la plupart des changements. Le Journal de sécurité est plus net et plus intelligible mais, pour vraiment le maîtriser, il faut encore bien connaître la sécurité Windows et les arcanes du décodage. J’ai passé ces dix dernières années dans les entrailles de la sécurité et de l’audit Windows et, dernièrement, je me suis concentré sur Windows 2008 et Vista. Je peux donc vous aider à découvrir la numérotation modifiée des ID événements, la nouvelle manière plus granulaire dont la stratégie d’audit est traitée dans Windows 2008 et Vista, le format log.XML et les améliorations apportées au snap-in Microsoft Management Console (MMC) Event Viewer.

Lire l'article

Le parti pris de .NET

Silverlight 2 met en avant l’optimisation du développement d’applications métier basées sur RIA. Plus qu’un runtime pour le streaming de contenus multimédias sur Internet, Silverlight 2 incorpore un sous-ensemble robuste du .NET Frame - work, ce qui a des implications profondes pour les professionnels .NET désireux d’étendre la portée de leur codage.

Cinq conseils pour intégrer Java aux ressources System i

Beaucoup de développeurs System i pensent qu’intégrer Java au System i est une tâche complexe à éviter à tout prix. Pourtant, ce n’est pas si difficile.

Pour vous aider dans votre intégration, cet article propose des conseils pour cinq autres scénarios d’intégration Java/System i parmi les plus courants. Pour appliquer les techniques décrites ici, nous utiliserons l’IBM Toolbox for Java et WebSphere Development Studio Client (WDSc) for iSeries. (Pour en savoir plus sur ces deux produits, voir les références de la liste « Pour en savoir plus »).

| Contenu complémentaire : Les procédures stockées unissent java à RPG |