BYOD : pas de politique de sécurité pour 1 entreprise sur 2

Si 74% des entreprises autorisent les équipements BYOD, 47% ne mettent tout simplement pas en place de politique de sécurité. Place aux outils, formation et bonnes pratiques !

Lire l'article

L’accès aux applications & données dans le Cloud via le mobile !

La majorité des collaborateurs accèdent, sur leur mobile, aux applications et données, hébergées dans le Cloud ou dans le Datacenter, plus de 70% des entreprises (monde – 75% France) le confirment

Lire l'article

Travaillez en mobilité sans risque pour vos données

Les flottes mobiles ne cessent de croître en entreprise, et les problématiques de sécurisation des données et de conformité au RGPD sont au cœur des préoccupations ! Protection d’un côté, productivité de l’autre, comment concilier des deux sans risque ?

Lire l'article

Le besoin d’une gestion intelligente de l’information

A l’heure de pratiques de plus en plus mobiles, les besoins des collaborateurs sont-ils satisfaits ? Plus de 40 % des employés ne disposent pas d’un accès à distance aux documents et informations dont ils ont besoin…

Lire l'article

Comment partager les données en toute sécurité ?

Les données sont précieuses pour votre entreprise. Soyez vigilant au partage « non conforme aux exigences de sécurité » entrainant évidemment diverses failles. Ne passez pas à côté de la solution française performante de partage de fichiers, de stockage en ligne et de travail collaboratif !

Lire l'article

« La Security Fabric » pour transformer la sécurité

Fortinet entend renforcer et compléter son écosystème "Security Fabric", en d’autres termes, le framework sur lequel on vient plugger des fonctions de sécurité pour fluidifier la sécurité en entreprise. Christophe Auberger, Directeur Technique France revient sur ces notions.

Lire l'article

Éthique numérique et expériences immersives

2019, l’heure des bonnes résolutions et démarches ! Quelles sont les tendances émergentes qui vont avoir une incidence sur les stratégies en matière de projets, d'innovation et de technologie ?

Lire l'article

La « Digital Workplace » par Jamespot, l’incontournable de la collaboration en entreprise

A l’heure de la transformation numérique, les équipes ont plus que jamais besoin de collaborer, d’échanger, gagner en agilité, efficacité et productivité. Jamespot éclaire le futur de la Digital Workplace avec une solution innovante, française, utilisée par plus de 200 clients, des PME aux grands comptes, des secteurs de la banque, l’assurance, l’industrie …

Lire l'article

Travaillez en mobilité & en toute sérénité !

Aujourd’hui, les flottes mobiles représentent un enjeu majeur de la transformation des environnements professionnels accentuée par la sécurisation des données et la conformité au RGPD. Alors comment faire face au défi de la complexité de la gestion d’un parc de terminaux mobiles ?

Lire l'article

Boostez votre avenir numérique avec le Dell Technologies Forum 2018 !

A l’heure où la compétitivité et la croissance sont des indicateurs clés dans les organisations, il est urgent d’explorer les technologies innovantes et d'accompagner votre entreprise dans la transformation digitale !

Lire l'article

Quels sont les enjeux de la modernisation du Datacenter ?

Moderniser son infrastructure informatique en adoptant une approche hybride est devenu une nécessité et, pour certains, une urgence. Une transformation dictée par 5 enjeux majeurs…

Lire l'article

Boostez votre transformation digitale : cap sur Citrix Synergy Unplugged !

A l’heure où les environnements sont en perpétuelle mutation et la sécurité de l’accès aux applications et données est cruciale, il faut, sans cesse, explorer les nouvelles technologies et se mettre à niveau !

Lire l'article

Cybersécurité : les identités des machines à l’ordre du jour !

Les identités machines sont primordiales à la sécurité et à la viabilité des entreprises, mais quels sont les moyens mis disposition pour les protéger ? Il est peut-être temps de se pencher sur les clés et certificats utilisés par ces machines pour s'identifier ...

Lire l'article

Les Chevaux de Troie bancaires mobiles reviennent en force !

Dans le 2ème rapport trimestriel 2018 du Kaspersky Lab, notons le raz-de-marée des malwares mobiles bancaires qui sèment le trouble … En effet, 61045 est le nombre de chevaux de Troie bancaires mobiles enregistrés sur cette période. La menace fantôme est plus forte que jamais !

Lire l'article

Minage de cryptomonnaie : la menace plane …

Les logiciels de minage de cryptomonnaie arrivent en force. Les mineurs sont en train d’accroître leurs profits en exploitant toutes les machines des utilisateurs …

Lire l'article

Webcast : Déplacez vos données Office 365 où bon vous semble

30 minutes pour l’essentiel ! Laurent Teruin, expert dans le domaine des communications unifiées et Most Valuable Professionnel depuis plus de 10 ans, en partenariat avec iTPro.fr et Smart DSI animera le Webcast « Déplacez vos données Office 365 où bon vous semble ». Un rendez-vous par mois à ne pas manquer !

Lire l'article

Petya : les entreprises n’en ont tiré aucune leçon !

Le rançongiciel Petya avait déjà fait du bruit. Plus tard, ses cousins Wannacry et NotPetya ont figé des entreprises telles que Renault dont les pertes se sont comptées en millions d’euros. Un an après, ont-elles retenu la leçon ? Rien n’est moins sûr. Malgré des attaques à répétition, la cybersécurité reste une question nébuleuse pour la plupart des sociétés qui multiplient les vulnérabilités sans être capable de réellement les identifier et donc de se protéger. Pierre Guesdon, Ingénieur Avant-Vente chez Exclusive Networks nous livre sa réflexion.

Lire l'article

ROOMn 2018 mobilise les décideurs

La rencontre d’affaires vient de fermer ses portes. Avec des chiffres hauts en couleurs et un engouement de plus en plus prononcé vers la mobilité, le digital voire le marketing digital, l’événement a su s’imposer au fil des années, entend répondre aux problématiques des décideurs et devient un accélérateur de business. Keynotes, ateliers, tables-rondes, exposition… des formats au service des échanges et du partage de l’expertise

Lire l'article

Les 7 stratégies pour améliorer la productivité de l’entreprise

Les espaces de travail manquent cruellement de flexibilité et d’agilité et les organisations peinent à répondre aux exigences de l’environnement de travail de demain et aux évolutions métiers. Les stratégies des entreprises sont en cause !

Lire l'article

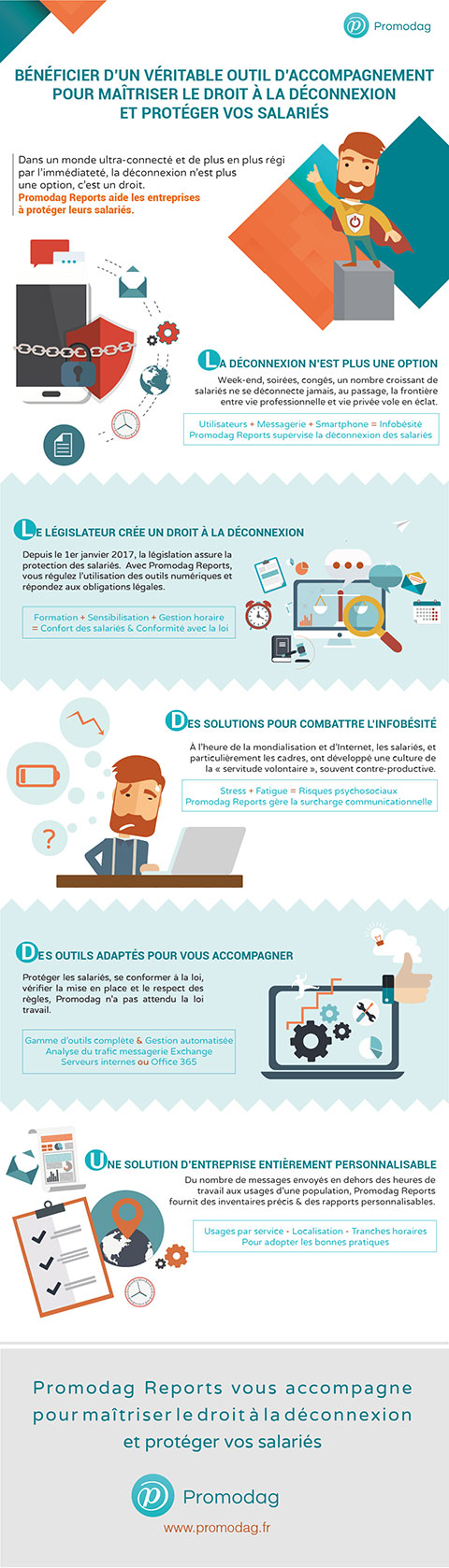

Les clés pour maîtriser le droit à la déconnexion

Dans un monde ultra-connecté et toujours plus régi par l'immédiateté, un nombre croissant de salariés ne se déconnecte jamais complètement. On travaille de partout et n'importe quand, pour faire face à la pression sociale et aux défis de l'instantanéité. Au passage, la frontière entre vie professionnelle et vie privée vole en éclat. Aujourd'hui la déconnexion n'est pas une option.

Lire l'articleLes plus consultés sur iTPro.fr

- Baromètre de la Transformation digitale 2024 en France

- Le secteur financier reste dans la ligne de mire des cyberattaquants

- CyberPatriot ®, le SOC de dernière génération de CHEOPS TECHNOLOGY

- L’IA comme levier d’évangélisation du COMEX à la cybersécurité

- Intégration et utilisation de l’IA en 3 conseils clés