Positionnment des fichiers (2)

Chaque valeur *KeySearch affecte

les résultats de RcvF de la manière suivante

:

• *KeyB - renvoie l'enregistrement 3

(Code = C)

• *KeyBE - renvoie l'enregistrement 3

(Code = C)

• *Key - cause une erreur d'exception

parce qu'aucune correspondance

n'est trouvée

• *KeyAE - renvoie l'enregistrement 4

(Code =

Davantage d’évolutivité à l’horizon !

Les problèmes d'évolutivité peuvent être désagréables. Mais si vos applications présentent les symptômes classiques : temps de réponse élevés, faible débit, et faible utilisation de la CPU, les techniques que je viens de décrire peuvent constituer le remède. Dans la prochaine moitié de cet article en deux parties, je vous

Lire l'article

Drillthrough pour développeurs

Après avoir validé drillthrough et configuré la sécurité, vous allez mettre en oeuvre drillthrough pour les applications. Pour démontrer les étapes d'implémentation de drillthrough, j'ai ajouté la fonction drillthrough à une page ASP (Active Server Pages) d'après la page ASPADOComplex.asp livrée avec Analysis Services. Cette page exécute une requête qui

Lire l'article

Utiliser les scanners

Les expériences des utilisateurs avec les produits sont diverses. Internet Scanner et NetRecon sont tous deux intuitifs et faciles à utiliser. CyberCop n'est pas difficile à utiliser mais est quelque peu frustrant en raison de ses menus non intuitifs et d'une architecture rétive au « trial and error ». D'après

Lire l'article

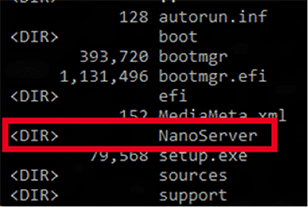

6 outils essentiels

Après avoir déployé AD, il vous faut munir votre trousse à outils des utilitaires nécessaires pour résoudre d'éventuels problèmes. Le Microsoft Windows 2000 Server Resource Kit contient bon nombre de ces outils, dont 50 environ se trouvent également dans le dossier \support\tools du CDROM Win2K Server. Pour régler certains problèmes

Lire l'article

Sécurité

NetIQ Corp. annonce l'acquisition de PentaSafe Security Technologies Inc, reconnu sur le marché des solutions intégrées de gestion de la sécurité. Cette initiative permet à NetIQ de conforter sa présence sur le marché de la gestion de la sécurité, d'élargir sa base clients et d'étoffer sa gamme de solutions de

Lire l'article

Positionnement des fichiers

L'un des secrets les mieux gardés du traitement de fichiers CL est qu'il permet d'extraire des enregistrements par clé. Le paramètre Position de la commande OvrDbF permet d'indiquer la position à partir de laquelle commencera l'extraction des enregistrements du fichier base de données. Vous pouvez positionner le fichier sur *Start

Lire l'article

Réglage de la base de données

Le réglage de la base de données est indispensable pour une bonne évolutivité. Un réglage médiocre peut causer une utilisation excessive des ressources, entraînant de longs temps de réponse et réduisant le débit. L'outil utilisé le plus couramment pour l'accès à une base de données Java est JDBC, un jeu

Lire l'article

Outil de debogage système

Compuware annonce SoftICE 4.2.6 en dehors de sa suite Driver Studio. En proposant SoftICE comme produit indépendant, Compuware permet aux développeurs d'applications de détecter et de déboguer les erreurs de code. Avec SoftICE, les développeurs peuvent déboguer des applications multi-processus et des services NT.

Il est compatible avec Windows XP, Windows

Dans le lab

J'ai utilisé plusieurs réseaux et hôtes pour tester les produits. J'ai abordé le test du point de vue d'un administrateur moyen et choisi les critères de test d'après les considérations décrites cidessus. J'ai examiné la manière dont chaque produit découvrait et énumérait le quoi et le où des vulnérabilités de

Lire l'article

Qu’est-ce qui est répliqué ?

Compte tenu de sa possibilité d'apporter des modifications aux objets répertoire d'un DC, AD a besoin d'un moyen efficace pour déterminer quels objets ont changé et s'il faut, ou non, répliquer ces changements sur les partenaires de réplication du DC. AD utilise des USN (update sequence numbers) pour suivre le

Lire l'article

Interopérabilité

Des solutions SAN ouvertes matérialisent une initiative importante du groupe de travail Supported Solutions Forum (SSF) de la SNIA dans le domaine de l'interopérabilité et permettent l'extension des SAN et le recours à l'écriture miroir. Six membres de la Storage Networking Industry Association (SNIA) ont annoncé la première grande initiative

Lire l'article

Lecture du fichier base de données

La lecture d'un fichier base de données en CL est simple et directe. Seule complication : la nécessité d'une boucle de programme pour traiter les enregistrements un à un à partir du fichier, sachant que CL ne supporte pas directement des opérations structurées comme Do-While ou Do-Until. Toutefois, CL offre

Lire l'article

Réglage du système (2)

Résoudre la contention de ressources élevée. Quand on ajoute un nouveau logiciel à des applications existantes ou que l'on augmente la charge de travail d'un système, la consommation des ressources augmente elle aussi. Une utilisation supérieure de la CPU est courante, mais de nouvelles charges peuvent aussi affecter la performance

Lire l'article

Solution pour le déploiement

Check Point Software Technologies lance SmartLSM (SMART Large Scale Manager), solution permettant de mettre à niveau, de déployer et d'administrer les ressources VPN et les politiques de sécurité sur un maximum de 1000 passerelles. La solution SmartLSM garantit une administration évolutive des réseaux distribués de très grande taille.

SmartLSM s'appuie

Beaucoup d’avantages

L'encombrement du Tablet PC est judicieux : pour lire des documents dans un avion, on n'a que faire d'un clavier ; un écran tactile et un stylet font l'affaire. Même chose pour la prise de notes dans une réunion. Même s'il faut écrire un document, il suffit de brancher un

Lire l'article

Gestion de la sécurité

PowerTech Group présente PowerLock CentralAdmin, solution de gestion de la sécurité pour iSeries. CentralAdmin permet aux administrateurs de contrôler l'accès et surveiller les événements relatifs à la sécurité avec tous les systèmes et partitions iSeries dans une organisation, ainsi que de créer et renforcer les règles de sécurité pour un

Lire l'article

Figure 2

Programme RPG ILE CHKCONC2

H DEBUG(*YES) datfmt(*iso)

* ==============================================================

*

*

*- Program......: API003R

*- Designed.by..: VICTOR PISMAN

*- Version.#....: 000.00

* *- Copyright - North American Paper Company, 2001

*

*- General Description: This program retrieves job status.

*- Technical Description:

*-

* ==============================================================

* P R O G

Lire l'article

Extraction des définitions de champs

Quand vous déclarez un fichier à un programme CL, le programme peut accéder aux champs associés à ce fichier. Les champs d'un fichier déclaré deviennent disponibles pour le programme comme variables CL - il n'est pas nécessaire de déclarer les variables séparément.

Quand le fichier est décrit en externe, le

Lire l'article

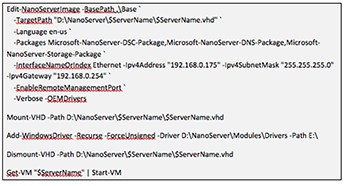

Serveur NAS fonctionnant sous Windows

Iomega Corporation annonce la disponibilité d'un serveur NAS fonctionnant sous Windows à l'échelle mondiale. Ce serveur réalisé avec une version optimisée de Windows 2000 complète la gamme existante de produits Iomega NAS (Network Attached Storage). Les nouveaux serveurs Iomega NAS P400M, P405M et P410M offrent une intégration transparente aux réseaux

Lire l'articleLes plus consultés sur iTPro.fr

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026