Les nouveautés de la semaine 16 – Windows IT Pro – 2006

Tous les nouveaux produits de la semaine du 17 au 23 Avril 2006

Lire l'article

Trucs & Astuces : Microsoft Entourage

Les trucs & astuces de la semaine du 3 au 9 Avril 2006

Lire l'article

Outils Best Practices Analyser

par Michael Otey - Mis en ligne le 23/03/2006 - Publié en Décembre 2004

Si vous débutez en tant qu’administrateur SQL Server ou si vous exercez votre activité de DBA à mi-temps et que vous n’êtes pas un pro de SQL Server, le nouvel outil d’administration SQL Server 2000 Best Practices Analyzer de Microsoft va vous rendre des services inestimables. Ce produit est téléchargeable à l’adresse http://www.microsoft. com/dowloads/details.aspx?familyid=b352eb1f-d3ca-44 ee- 893e-9e07339c1f22&displaylang=en. Cet outil utilise un ensemble de règles destinées à contrôler la mise en oeuvre des meilleures pratiques courantes, la plupart ciblant l’utilisation et l’administration. Ces règles incluent plus de 70 meilleures pratiques et directives fournies par Microsoft pour la gestion et l’utilisation de votre système. Vous pouvez également définir votre propre ensemble de règles. Voici mes sept règles de prédilection contrôlées par l’outil Best Practices Analyzer.

Trucs & Astuces : Migration Exchange 5.5, iSCSI, AD, LoveGate

Les Trucs & Astuces du 6 au 12 Mars 2006

Lire l'article

Comparaison des performances entre fichiers définis par DDS et fichiers définis par SQL

par Dan Cruikshank Mis en ligne le 14/02/2006 - Publié en Juillet 2005

Pour diverses raisons, il est préférable d’utiliser SQL DDL (Data Definition Language) de préférence à DDS (Data Definition Specifications) pour définir les fichiers base de données iSeries (ou tables et vues en terminologie SQL). En effet, beaucoup de fonctions SQL sont absentes dans DDS (comme les vues avec des valeurs résumées) et SQL est le langage base de données standard d’IBM et de l’industrie en général. Mais il y a une autre raison importante : la performance. Dans bien des cas, l’accès est plus rapide pour des fichiers définis avec SQL DDL qu’avec DDS.Pour comprendre la supériorité de SQL sur DDS en matière de performance, il est important d’examiner les principes architecturaux, en détachant les différences entre SQL et DDS. En substance, les tables SQL sont des fichiers physiques OS/400, et les vues et les index SQL sont des fichiers logiques OS/400. Par conséquent, beaucoup des possibilités et des comportements des objets SQL sont identiques ou similaires à leurs homologues OS/400. Mais il y a deux différences très importantes : la validation des données et la taille du chemin d’accès.

Trucs & Astuces : Capturer les paquets IP avec Netcap

Les trucs & astuces de la semaine du 23 au 29 Janvier 2006

Lire l'article

Testez vos prouesses en programmation : 101 connaissances ILE RPG essentielles

par Paul Conte Mis en ligne le 06/01/2005 - Publié en Mai 2005

Voici une auto-évaluation qui servira à mesurer votre connaissance d’ILE RPG. Pour dresser cet inventaire, j’ai demandé à des développeurs iSeries expérimentés de recenser les compétences RPG de grande valeur pratique et qui vont au-delà de « l’élémentaire ». Beaucoup des compétences indiquées ici exigent une connaissance des nouvelles, ou plus avancées, fonctions du langage ILE RPG. Elles sont essentielles pour appliquer les « meilleures pratiques » contemporaines dans votre travail de développement.

Chaque entrée ci-après vous invite à noter votre connaissance d’une fonction ILE RPG particulière. L’article se termine par une échelle de mesure du score total. De plus, grâce à cette évaluation, vous connaîtrez mieux les domaines dont il convient d’améliorer la connaissance.Cette auto-évaluation ne constitue pas un test exhaustif des compétences en programmation RPG essentielles, comme la déclaration et l’utilisation de fichiers. La plupart des fonctions du langage RPG pour les tâches de programmation centrales, comme les entrées/sorties de fichiers, existent depuis longtemps. Certaines remontent presque à la préhistoire de l’informatique : RPG III sur le S/38. La présente auto-évaluation mesure votre niveau actuel quant aux compétences de programmation ILE RPG les plus récentes, utiles pour écrire des programmes mieux structurés, plus souples et plus fiables.

Pour chacune des fonctions ILE RPG mentionnées, notez votre connaissance à l’aide de l’échelle suivante :

- Je sais très peu pourquoi, ou comment, utiliser la fonction.

- J’ai une certaine idée du rôle de la fonction, mais je ne suis pas sûr de savoir l’utiliser.

- J’ai une compréhension de base suffisante pour utiliser la fonction dans certaines limites.

- Je sais parfaitement quand et comment utiliser la fonction.

Gérer Exchange 2003 avec WMI, 2eme partie

par Alain Lissoir - Mis en ligne le 30/11/2005 - Publié en Novembre 2004

Exchange Server 2003 offre cinq nouveaux providers WMI (Windows Management Instrumentation) et 15 nouvelles classes WMI. Comme nous l’avons vu dans l’article « Gérer Exchange 2003 avec WMI, Partie 1 », Exchange Magazine Septembre 2004 ou https://www.itpro.fr, ces nouveaux providers et classes permettent de gérer facilement les serveurs, logons, et boîtes à lettres d’Exchange. Ainsi d’ailleurs que les dossiers publics d’Exchange – une nouveauté bien venue. Les versions antérieures d’Exchange manquaient de moyens programmables faciles d’emploi pour gérer des dossiers publics. Bien que CDOEXM (Collaboration Data Objects for Exchange Management) et le provider Exchange OLEDB (par l’intermédiaire d’ADO) offrent quelques possibilités de gestion de dossiers publics, la plupart des administrateurs et des programmeurs Exchange trouvent CDOEXM et le provider Exchange OLEDB difficiles à utiliser.

News iSeries – Semaine 13 – 2006

Toutes les actualités de la semaine du 27 Mars au 2 Avril 2006

Lire l'article

Amélioration des performances d’interrogation d’Analysis Services

par Herts Chen - Mis en ligne le 23/03/2006 - Publié en Décembre 2004

Analysis Services est un moteur de requête multidimensionnel haute performance. Il prend le relais du moteur SQL relationnel pour assurer le traitement des requêtes analytiques et statistiques. Lorsque ces requêtes sont simples ou comportent des pré-agrégations, Analysis Services peut vous faciliter la tâche. En revanche, dès que le niveau de complexité des requêtes augmente, il peut s’enliser. Par exemple, une requête SQL SELECT qui inclut une clause GROUP BY et agrège des fonctions peut nécessiter plusieurs minutes, voire plus. Il est possible de récupérer le même ensemble de résultats en quelques secondes seulement si vous exécutez une instruction MDX sur un cube MOLAP (Multidimensional OLAP) Analysis Services. L’astuce consiste à passer une requête MDX à un serveur Analysis Services lié à partir de SQL Server, en utilisant la fonction OPENQUERY dans une instruction SQL SELECT, comme l’explique la documentation en ligne de SQL Server. Analysis Services précalcule alors les agrégations nécessaires au cours du traitement et de la création du cube MOLAP, de sorte que les résultats sont disponibles en tout ou partie avant qu’un utilisateur demande à les consulter.Toutefois, il est impossible de précalculer toutes les agrégations imaginables. Même un cube MOLAP complètement traité ne peut précalculer des agrégations telles que celles présentes dans les cellules calculées, les membres calculés, les formules de cumul personnalisé, les formules de membres personnalisés, ainsi que dans les instructions FILTER et ORDER. Si vous êtes habitués aux performances associées à la seule récupération d’agrégations précalculées, les performances découlant d’une requête MDX qui intègre ces types de calcul au moment de l’exécution peut sembler beaucoup trop lentes. L’origine du problème ne réside peut-être pas dans l’impossibilité d’Analysis Services à gérer efficacement les calculs au moment de l’exécution, mais dans une conception non optimisée de votre cube MOLAP.

Au cours de mon travail de création et de gestion de data warehouse pour la ville de Portland, Oregon (Etats-Unis), j’ai optimisé Analysis Services afin que les ingénieurs de la circulation puissent accéder rapidement à une multitude de statistiques sur les accidents de la circulation en agglomération. Après de nombreux essais, j’ai découvert que l’une des clés de l’optimisation de MOLAP réside dans le partitionnement des cubes. L’objet de cet article est de présenter et de comparer différentes stratégies de partitionnement de cube MOLAP et leur incidence sur les performances d’exécution des requêtes. Il aborde ensuite quelques recommandations pour la conception de partitions

News iSeries – Semaine 9 – 2006

Toutes les actualités de la semaine du 27 Février au 5 Mars 2006

Lire l'article

Meilleure portabilité : introduction aux outils de développement Java

par George Farr, Phil Coulthard, Don Yantzi Mis en ligne le 14/02/2006 - Publié en Juin 2005

Bienvenue dans notre série d’articles qui suit l’itinéraire du développeur iSeries. Dans l’article « Etendre une application WebFacing avec des outils Web », nous avons vu comment étendre une application Web avec des outils Web pour intégrer des applications WebFacing au nouveau développement Web. Dans l’article « Meilleure intégration : Introduction aux portlets avec WebFacing », nous avons utilisé le même exemple et créé une application portail pour bénéficier du nouveau support portail en V5.1.2. Les articles précédents se concentraient sur les outils de WDSc (WebSphere Development Studio client) pour développer de nouvelles applications d’interface utilisateur Web (voir l’encadré « Articles précédents »).Ici, nous examinons l’étape 4 de l’itinéraire : meilleure portabilité. Il sera question de porter des applications existantes sur Java et d’en écrire de nouvelles, également en Java. Pour commencer, nous verrons comment Java offre cette portabilité, et quelques raisons qui plaident en faveur de la portabilité de vos applications. Pour finir, nous examinerons les outils de développement Java (Java Development Tools) inclus avec WDSc et comment ils facilitent le développement Java.

CGIDEV simplifie la vie des programmeurs RPG

par George Farr et Phil Coulthard Mis en ligne le 24/01/2006 - Publié en Juin 2005

CGIDEV – en réalité, CGIDEV2 est la toute dernière version – fait partie de Easy400 (www-922.ibm.com), un kit d’outils de développement Web d’IBM. CGIDEV2 est un programme de service qui fournit une enveloppe simple à utiliser aux API d’IBM, avec d’autres procédures qui facilitent la tâche du développeur RPG. CGIDEV2 donne le moyen d’amener des pages HTML dans vos programmes RPG sous forme de modèles, de procéder à la substitution de variables, et de renvoyer vers l’extérieur une page HTML. En récupérant des modèles HTML, vous vous dispensez de construire votre HTML avec des instructions codées manuellement dans le programme RPG. Utiliser CGIDEV2 et HTML est aussi simple que d’utiliser DDS pour des applications à écran passif.IBM a conçu le kit pour les programmeurs RPG qui veulent développer des programmes Web. CGIDEV2 est ILE, donc il vaut aussi pour le Cobol! Non seulement l’outil est facile à utiliser, mais il offre également plusieurs échantillons permettant à quiconque de démarrer rapidement. (Si vous n’êtes pas sûr de savoir ce qu’est exactement CGI, lisez l’encadré « CGI: ce qu’il est et comment il fonctionne »).

Style RPG IV : standards et meilleures pratiques

par Brian Meyers Mis en ligne le 06/01/2005 - Publié en Mai 2005

Dans la comédie « The 2,000 Year-Old Man », Carl Reiner interviewait Mel Brooks comme s’il était un homme du passé découvert récemment, avec l’accent yiddish new-yorkais. Tout en échangeant ses souvenirs avec Reiner, Brooks s’émerveillait devant les changements et les réalisations des 2 000 dernières années (« La plus grande réalisation de l’humanité : l’emballage sous film plastique ») et donnait son conseil pour vivre longtemps (« Je ne cours jamais pour attraper un autobus »). Quand il regarde les programmes RPG d’aujourd’hui, le programmeur RPG lambda doit se sentir aussi mal à l’aise que l’homme vieux de 2 000 ans. Les récentes releases ont introduit tellement de changements dans le langage RPG IV que, même si vous codez déjà avec lui, il vous faudra peutêtre une bonne remise à niveau pour exploiter les nouvelles fonctions. Disons-le tout net, un programme RPG IV d’aujourd’hui a peu ou pas de chose à voir avec le RPG original, né dans les années 60.

Et si le langage change rapidement, il est évident que ses meilleures pratiques et règles de style deviennent des cibles mouvantes. Dans toute discussion sur les standards et les pratiques, les objectifs devraient être d’accélérer le processus de développement applicatif, de faciliter la maintenance des programmes, et de réduire les erreurs. Pour atteindre ces objectifs, il faut écrire les programmes en ayant très présents à l’esprit la réutilisation du code et les standards.

Cet article présente quelques suggestions actualisées sur la manière d’écrire des programmes RPG IV faciles à lire, à comprendre et à maintenir. Beaucoup de ces conseils et directives requièrent la V5R1. Si une suggestion requiert une release plus récente, ce sera indiqué.

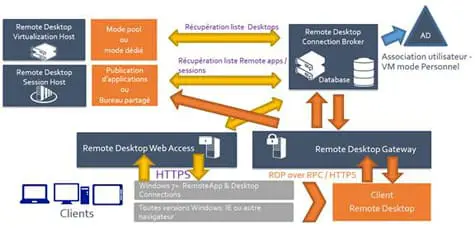

Exchange 2003, un grand pas vers la consolidation des serveurs de messagerie

par Pascal Creusot - Mis en ligne le 30/11/2005 - Publié en Novembre 2004

Microsoft Outlook 2007

Microsoft a annoncé officiellement que si Office System 2007 sera commercialisé en boîte qu'au début de l'année prochaine, Microsoft Outlook 2007 sera bien RTM et disponible pour les entreprises à partir d'Octobre 2006.

Plus d’informations sur http://www.microsoft.com/presspass/press/2006/mar06/03-24OfficeTimingPR.mspx

Lire l'article

Les actualités de la semaine 12 – Windows IT Pro – 2006

Toutes les actualités du 20 au 26 Mars 2006

Lire l'article

Obtenir des informations à propos de vos fichiers

par Scott Klement Mis en ligne le 01/O3/2006 - Publié en Juillet 2005

Dans les articles précédents de cette série (voir l’encadré « Autres articles de cette série), nous avons vu comment lire et écrire des fichiers stream dans l’IFS (integrated file system). Outre les API nécessaires pour cela, IBM nous a aussi donné quelques belles API permettant de tirer des informations des fichiers de l’IFS. Cet article explique comment extraire des informations des fichiers de l’IFS et comment changer leurs attributs.

![8 mesures pour améliorer votre cluster Exchange [1ère partie]](https://www.itpro.fr/wp-content/smush-webp/2014/09/5a9b2840a2188099ab04c7a28785874b.jpg.webp)

8 mesures pour améliorer votre cluster Exchange [1ère partie]

par Daragh Morrissey - Mis en ligne le 14/02/06- Publié en Janvier 2005

La mise en cluster de vos systèmes Microsoft Exchange Server 2003 ou Exchange 2000 Server peut apporter la haute disponibilité dont vos applications de messagerie stratégiques ont tellement besoin. Si vous envisagez de franchir le pas, voici quelques mesures qui amélioreront votre déploiement: suivez une formation spécifique sur les clusters, recourez à la planification, prévoyez une bonne dose de redondance dans votre architecture et déployez une infrastructure Windows solide avant la mise en oeuvre du cluster. Cet article nécessite une connaissance de la théorie des clusters. Pour une présentation des notions de base sur le sujet, consultez l’article Microsoft « Deploying Microsoft Exchange 2000 Server Clusters » [http://www.microsoft.com/ downloads/details.aspx?familyid=824a63a2-f722-4bff-a223-e 71b856f83c4].

Meilleure intégration : introduction aux portlets avec Webfacing

par George Farr et Phil Coulthard Mis en ligne le 24/01/2006 - Publié en Mai 2005

Encore une fois, soyez les bienvenus dans notre série d’articles suivant l’itinéraire des développeurs iSeries (voir ibm.com/iseries/roadmap). Dans « Services Web: des outils pour programmeurs iSeries », nous écrivions l’étape 3 de l’itinéraire, une meilleure architecture, dont l’objectif principal est d’entrer de plain-pied dans le monde des interfaces utilisateur Web et des services Web, tout en continuant à utiliser le RPG ou Cobol existant pour la logique de gestion. Le dernier article « Etendre une application WebFacing avec des outils Web » couvrait l’étroite intégration qui existe entre les outils WebFacing et web. En outre, les articles précédents traitaient des outils de WebSphere Development Studio client (WSDc) pour développer de nouvelles applications d’interface utilisateur Web (voir l’encadré « Articles sur www.itpro.fr » (ciaprès).Avant de passer à l’étape 4 de l’itinéraire, où il sera question de meilleure portabilité, parlons du portail et des portlets et du support du portail WebFacing dans WDSc Advanced V5R1.2. Compte tenu de la limite de taille de cet article, nous supposons que vous connaissez déjà le WebFacing Tool et que vous savez « webfacer » l’application existante. Si tel n’est pas le cas, veuillez lire l’article « L’IBM WebFacing Tool : une meilleure interface utilisateur » d’abord.

Les plus consultés sur iTPro.fr

- CRM et souveraineté : le choix technologique est devenu un choix politique

- France : la maturité data devient le moteur du retour sur investissement de l’IA

- Cloud et IA : une maturité en retard face à l’explosion des usages

- On ne peut pas gouverner ce qu’on ne peut pas voir : pourquoi la visibilité doit-elle passer avant la gouvernance en matière de sécurité des identités ?

À la une de la chaîne Tech

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe