Changement de SID après duplication

Les fournisseurs de logiciels de clonage de disques offrent une solution au problème de duplication des SID : des utilitaires de modification de SID, capables de modifier le SID sur une machine clonée. J'ai malheureusement constaté que beaucoup de ces utilitaires laissent des séquelles et que beaucoup d'entre eux ne

Lire l'article

Sécurité

Check Point Software Technologies annonce l'extension de sa gamme de produits destinés à sa clientèle d'entreprises et de fournisseurs de services. Cette gamme de produits VPN-1/FireWall-1 VSX étend les fonctionnalités d'administration de Check Point pour gérer de manière centralisée les déploiements multi-clients et multi-sites mettant en oeuvre jusqu'à 250 firewalls

Lire l'article

SSA Global Technologies finalise l’acquisition de Infinium Software, Inc

SSA Global Technologies Inc, fournisseur mondial de solutions et de services de gestion d'entreprise, a annoncé la finalisation de son acquisition d'Infinium Software. Suite à une fusion par laquelle chaque action ordinaire de Infinium a été convertie en un droit permettant de recevoir, en liquide, 7 dollars par action, SSA

Lire l'article

Le navigateur de l’arbre

Vous pouvez naviguer dans le Content Navigator pour examiner les résultats de l'algorithme de datamining. Le Content Navigator vous permet d'examiner la totalité de l'arbre (qui peut être très grand) pour détecter la zone que vous voulez visualiser plus en détail. Comme le montre la figure 3, les noeuds de

Lire l'article

Inventaire et déploiement

Amosdec présente Sitekeeper 2.0, solution d'inventaire et de déploiement de Executive Software. La fonction d'inventaire (Inventory Tracker) permet à Sitekeeper 2.0 d'analyser les configurations des ordinateurs désignés et de répertorier ces informations dans la base de données du logiciel. Il analyse aussi les portables qui ne sont pas connectés en

Lire l'article

Solutions d’archivage pour le travail collaboratif

IXOS Software présente IXOS-eCONserver, solution de gestion des emails destinée à s'intégrer de manière totalement transparente aux plates-formes MS Exchange et Lotus Notes.

Face à des systèmes de travail collaboratif - ou groupware - peu ou pas adaptés pour traiter une quantité d'emails toujours plus importante, ou pour remplir les

Lire l'article

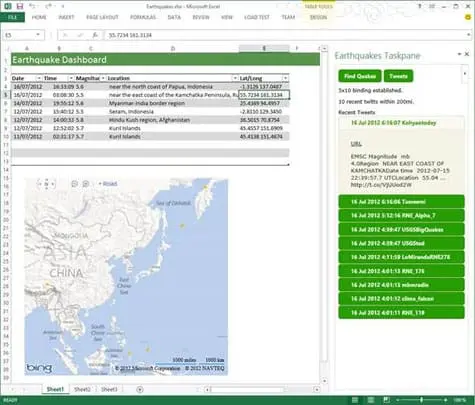

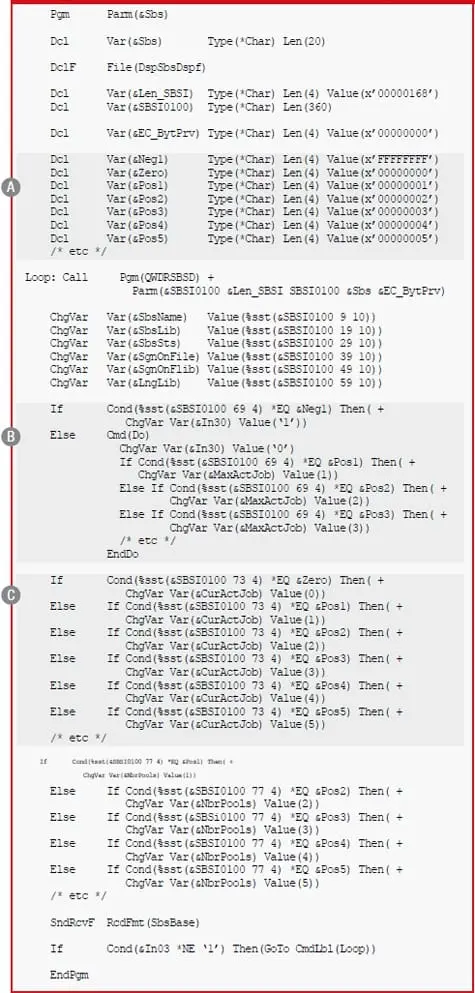

Comparer et mettre à jour des valeurs système

Si vous avez de multiples serveurs iSeries, vous pouvez utiliser OpsNav V5R1 et Management Central pour comparer et mettre à jour les valeurs système sur ces serveurs du réseau. La fonction Compare and Update compare les valeurs système d'un système modèle à celles des systèmes cibles. Le système modèle est

Lire l'article

Interfaces Web (3)

Peregrine a récemment annoncé une option Call Optimization pour ses produits ServiceCenter et Remedy Help Desk. L'option Call Optimization peut fréquemment révéler la cause d'un problème sans obliger des analystes du Help desk à recueillir des informations provenant de l'utilisateur final. Les agents Call Optimization fonctionnent sur les systèmes des

Lire l'article

Rôles du browser (2)

Les backup browsers sur chaque segment de réseau reçoivent une copie de la liste browse complète provenant du master browser du segment, puis fournissent cette liste en réponse aux requêtes des clients. Le master browser se comporte aussi comme un backup browser et peut inclure son nom dans la liste

Lire l'article

Liste des éléments

Pour mettre les utilisateurs en ligne en leur donnant l'accès mobile sans fil à votre Microsoft Exchange 2000 serveur d'entreprise, il faut assembler un certain nombre d'éléments matériels et logiciels. La liste suivante constitue un bon point de départ.

Appareil Pocket PC 2002

L'OS et le nouveau logiciel Microsoft ActiveSync

Lire l'article

Solution d’integration, LEIF

Rogue Wave Software a annoncé le lancement de sa plate-forme d'intégration légère (LEIF). En s'appuyant sur la puissance des données XML et des services Web, la solution LEIF permet aux entreprises d'intégrer rapidement les applications en C ++ avec .NET et J2EE à la fois en interne mais également celles

Lire l'article

Trustworthy Computing Security Update (2)

Q: When will be patches available ?

The vulnerability that is exploited by this virus was first addressed by Microsoft in July of 2002 as security patch MS02-039 and in subsequent patches, most recently MS02-061, which was released in October of 2002. These updates were also included in the recently

Créer le modèle de mining

La requête précédente crée une base de données Microsoft Access. Pour analyser une source de données relationnelle (y compris Access), il faut d'abord la publier comme une source de données dans l'environnement Windows 2000 ou Windows NT, en établissant un DSN (Data Source Name). Pour plus de détails sur la

Lire l'article

Steel-Belted Radius/Service Provider Edition apporte des améliorations en matière de gestion et d’intégration

Funk Software, développeur de la famille de produits Steel-Belted Radius proposant des serveurs RADIUS/AAA, annonce la sortie d'une nouvelle version de Steel-Belted Radius/Service Provider Edition (SPE) qui présente de nouvelles fonctionnalités en matière de gestion, d'intégration et de sécurité. Egalement annoncée, la sortie du nouveau module d'extension de protocole EAP,

Lire l'article

Serveur à tolérance de pannes dédié au centre d’appels

Nortel Networks et Stratus Technologies annoncent un système de centre d'appels sécurisé basé sur la version 4.2 de la plate-forme multimédia Symposium Call Center Server (SCCS) de Nortel. La nouvelle solution s'appuie sur la technologie ftServer à tolérance de pannes de Stratus Technologies qui offre un très haut niveau de

Lire l'article

Porcelets peints

Le simple déplacement d'écrans 5250, ligne à ligne, sur une interface navigateur, équivaut à mettre du rouge à lèvres sur un cochon. Cela ne change pas beaucoup la pratique de l'utilisateur, et ne permet pas de bénéficier de tous les avantages qu'offre le modèle client navigateur.

Par conséquent, ne vous

Lire l'article

Interfaces Web (2)

Certains produits permettent également aux techniciens d'utiliser un navigateur Web depuis la machine de l'utilisateur final pour clore les tickets de dépannage ou consulter la liste des tickets ouverts. Cela dispense les techniciens de revenir à leur bureau avant l'intervention suivante. La figure 3 montre cette possibilité dans FootPrints for

Lire l'article

ERP sur AS/400

La société CID présente Shaker, ERP sur AS/400 et iSeries, destiné aux entreprises dont l'activité principale est l'achat, la fabrication et la distribution de produits industriels ou de haute technologie. Shaker distribue les informations dans l'entreprise en fonction des besoins et des autorisations de chacun. Shaker améliore la productivité de

Lire l'article

Restez synchronisés

La mise en place d'une connexion email sans fil au moyen de Mobile Information Server, du Pocket PC 2002 et d'un téléphone cellulaire de type Bluetooth et GPRS, n'offre pas seulement un accès facile au e-mail par mobile. Les utilisateurs peuvent aussi employer la carte CF Bluetooth et le modem

Lire l'article

Logiciel de prise de contrôle à distance

Amosdec annonce la nouvelle version de NetSupport Manager, logiciel de prise de contrôle à distance de la société PCI. Cette version est dotée d'une nouvelle passerelle Internet et fournit en temps réel des informations sur les process, applications et services. Cette version renforce ses capacités d'inventaire matériel et logiciel, et

Lire l'articleLes plus consultés sur iTPro.fr

- Sauvegarder les données ne suffit plus : il faut refonder le poste de travail

- Cybermalveillance : 2025, seuil franchi pour les victimes comme pour les cybercriminels

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

- Construire la souveraineté numérique en Europe grâce à un écosystème ouvert et collaboratif

Articles les + lus

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

DevX Summit EMEA : les développeurs au cœur de la révolution de l’IA

Adapter la sécurité OT aux réalités de l’industrie

Coder vite, mais coder juste : trouver l’équilibre à l’ère de l’IA

Mixité dans la Tech : en 2026, un choix de souveraineté stratégique

À la une de la chaîne Tech

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

- DevX Summit EMEA : les développeurs au cœur de la révolution de l’IA

- Adapter la sécurité OT aux réalités de l’industrie

- Coder vite, mais coder juste : trouver l’équilibre à l’ère de l’IA

- Mixité dans la Tech : en 2026, un choix de souveraineté stratégique