Mise en oeuvre d’Archiver

Pour utiliser Archiver, il faut installer le Java 2 SDK version 1.3 pour Windows, disponible sur le site Web de Sun à l'adresse http://java.sun.com/products. On peut obtenir le fichier jmonypenny.jar qui contient Archiver, à l'adresse www.as400network.com. Chargez jmonypenny.jar dans le répertoire c:\classes et exécutez la commande suivante pour lancer Archiver

Lire l'article

La démarche d’IdealX

Yannick Quenec'hdu dirige, chez IdealX, une équipe de 12 développeurs qui travaillent dans le domaine de la PKI en s'appuyant sur des briques " open source ". IdealX a lancé un premier projet dans le domaine sous le nom d'OpenCA (pour Certification Authority). Après transformation du coeur, il est devenu

Lire l'article

7ième : Gérer la Stratégie de groupe avec GPresult

La fonction Stratégie de groupe de Windows 2000 permet de gérer la configuration des systèmes et des profils d'utilisateurs à partir d'un point central. Mais il peut être compliqué de diagnostiquer exactement comment Windows 2000 applique la stratégie de groupe à un système ou à un utilisateur donné. La configuration

Lire l'article

Support du jeu de caractères Unicode

Le provider OLE DB de la version bêta d'Express ainsi que son driver ODBC prennent en charge les conversions des caractères Unicode en direct, ce qui limite les risques d'erreurs lors des conversions de données dans les applications utilisant des données Unicode. (OLE DB provider prend en charge les caractères

Lire l'article

OpenBSD

OpenBSD s'est créé en 1995 avec l'objectif affiché de devenir le système d'exploitation le plus sécurisé au monde. Le projet a démarré, sur une base NetBSD, avec une petite équipe d'une dizaine de personnes qui s'est attelée d'emblée à un audit de sécurité le plus complet possible. Cet audit consiste

Lire l'article

ODBC et OLE DB

Le driver ODBC et le provider OLE DB sont deux des plus puissants composants d'intégration orientés application fournis par Client Access. Contrairement aux autres utilitaires dont nous avons parlé jusqu'ici, le driver ODBC et le provider OLE DB ne font rien par eux-mêmes. Ils laissent plutôt aux applications le soin

Lire l'article

Il faut choisir son camp

Archiver est un outil utile en soi. Il montre également comment utiliser le package java.util.zip et démontre les forces et les faiblesses de Java pour le développement côté client. Côté inconvénients, les temps de chargement de l'application Java cliente peuvent être très médiocres, à moins d'utiliser des clients haut de

Lire l'article

L’apport de l’open source à la PKI

Le coeur des produits de Verisign est une bibliothèque de cryptographie totalement disponible en " open source " : les codes mathématiques sont donc bien connus des spécialistes. L'apport de Verisign consiste en une intégration de ces codes repris depuis des sites publics. Plus généralement, une partie significative des logiciels

Lire l'article

8ième : Gérer EFS avec EFSinfo

Encrypting File System (EFS) est une précieuse nouvelle fonction de Windows 2000

qui permet de protéger les fichiers confidentiels, même contre les intrus qui

obtiennent un accès physique au disque, tout en restant transparents pour l'utilisateur.

EFS permet actuellement à un seul utilisateur par fichier de désigner un fichier

Contrôles VB pour OLE DB

VB 6.0 inclut un certain nombre de contrôles ActiveX puissants destinés à la gestion des données via OLE DB. Contrairement aux précédentes versions d'Express, IBMDA400 dans la nouvelle version bêta d'Express prend en charge tous les contrôles VB 6.0 dont DataGrid, DataList, et Hierarchical FlexGrid, qui assurent le fonctionnement et

Lire l'article

NetBSD

NetBSD a poussé très loin l'objectif de portabilité grâce à une conception modulaire exemplaire. Il fonctionne sur une trentaine d'architectures de serveurs, de postes de travail et d'applications embarquées (Digital Alpha, Cobalt, HP 9000 séries 300 et 400, PC à architecture i386, Apple Macintosh, Motorola MVME 68k, Sun SPARC et

Lire l'article

Les outils d’intégration de Client Access

Les outils TCP/IP de base, malgré leur qualité et leur haute fiabilité, ne sont pas aussi puissants que d'autres outils d'intégration plus spécialisés comme Client Access. En tant qu'outil d'intégration Windows NT/2000 et AS/400 le plus couramment utilisé, Client Access a élargi son offre aujourd'hui riche de fonctions nombreuses et

Lire l'article

Traitement des fichiers zip

La classe ArchiveFile est au coeur du package jmonypenny.archiver. Le reste du

package fournit l'interface utilisateur pour l'application. ArchiveFile fournit

les liens au package java.util.zip pour créer et manipuler frd fichiers zip.

Le package java.util.zip contient plusieurs classes associées :

ZipFile définit un fichier zip.

ZipEntry définit

Les acteurs de la PKI

Actuellement, la seule technologie complète qui gère en ligne toute la chaîne de sécurité est celle de Verisign. Mais les tarifs pratiqués sont très élevés. Un opérateur de certification licencié par Verisign doit débourser de 5 à 10 MF par an. L'éditeur impose aussi que le centre de certification doit

Lire l'article

9ième : Contrôler la PKI (Public key infrastructure) avec DSStore

Directory Service Store (DSStore) est un utilitaire de lignes de commande polyvalent permettant de diagnostiquer et maintenir une infrastructure de clés publiques (PKI) Windows 2000 intégrée à Active Directory (AD). Si vous n'utilisez pas d'autorité de certification (AC) de base d'entreprise pour exécuter une PKI dans Windows 2000, vous n'aurez

Lire l'article

Et maintenant, administrons

VMware Tools

Qu'il s'agisse d'installer une machine virtuelle sur une partition à double boot existante ou de créer un disque virtuel pour une installation propre du système d'exploitation invité, il faut aussi installer VMware Tools. Outre un driver vidéo pour de meilleures performances, les outils VMware permet de partager les données du

Lire l'article

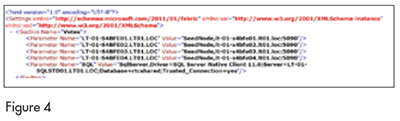

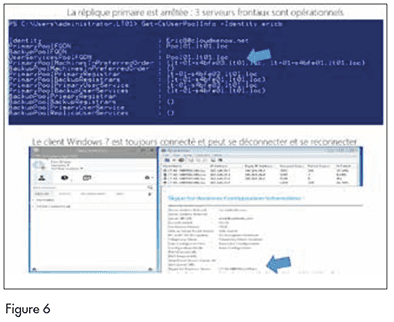

Le cas particulier de Danel

Parmi les fournisseurs, il faut souligner le cas particulier du groupe Danel,

et notamment celui de la réplication entre le serveur HP 3000 de Danel et la plate-forme

SQL Server (Paris/Bordeaux) pour la mise à jour du site Web.

Ainsi, le processus mis en place est le suivant

Relier les morceaux entre eux

L'éclatement du package jmonypenny.archiver est simple et direct. Il est logique

de diviser l'action pour chaque rubrique de menu dans sa propre classe. De même,

les classes ArchiveFile et ArchiveTree encapsulent des parties importantes de

l'application.

Comment les divers morceaux vont ensemble, est moins évident. Comment ArchiveFrame

s'adresse aux diverses

Perspectives d’évolution dans ce domaine

Le phénomène Linux n'en est qu'à son début. Les perspectives d'évolution sont très importantes. D'après les ingénieurs d'Alcôve, " les sociétés qui avaient l'habitude de développer leur propre petit exécutif temps réel pour des applications embarquées peuvent enfin pouvoir compter sur un OS avec un API que les développeurs connaissent

Lire l'articleLes plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026