Il faut choisir son camp

Archiver est un outil utile en soi. Il montre également comment utiliser le package java.util.zip et démontre les forces et les faiblesses de Java pour le développement côté client. Côté inconvénients, les temps de chargement de l'application Java cliente peuvent être très médiocres, à moins d'utiliser des clients haut de

Lire l'article

L’apport de l’open source à la PKI

Le coeur des produits de Verisign est une bibliothèque de cryptographie totalement disponible en " open source " : les codes mathématiques sont donc bien connus des spécialistes. L'apport de Verisign consiste en une intégration de ces codes repris depuis des sites publics. Plus généralement, une partie significative des logiciels

Lire l'article

8ième : Gérer EFS avec EFSinfo

Encrypting File System (EFS) est une précieuse nouvelle fonction de Windows 2000

qui permet de protéger les fichiers confidentiels, même contre les intrus qui

obtiennent un accès physique au disque, tout en restant transparents pour l'utilisateur.

EFS permet actuellement à un seul utilisateur par fichier de désigner un fichier

Contrôles VB pour OLE DB

VB 6.0 inclut un certain nombre de contrôles ActiveX puissants destinés à la gestion des données via OLE DB. Contrairement aux précédentes versions d'Express, IBMDA400 dans la nouvelle version bêta d'Express prend en charge tous les contrôles VB 6.0 dont DataGrid, DataList, et Hierarchical FlexGrid, qui assurent le fonctionnement et

Lire l'article

NetBSD

NetBSD a poussé très loin l'objectif de portabilité grâce à une conception modulaire exemplaire. Il fonctionne sur une trentaine d'architectures de serveurs, de postes de travail et d'applications embarquées (Digital Alpha, Cobalt, HP 9000 séries 300 et 400, PC à architecture i386, Apple Macintosh, Motorola MVME 68k, Sun SPARC et

Lire l'article

Les outils d’intégration de Client Access

Les outils TCP/IP de base, malgré leur qualité et leur haute fiabilité, ne sont pas aussi puissants que d'autres outils d'intégration plus spécialisés comme Client Access. En tant qu'outil d'intégration Windows NT/2000 et AS/400 le plus couramment utilisé, Client Access a élargi son offre aujourd'hui riche de fonctions nombreuses et

Lire l'article

Traitement des fichiers zip

La classe ArchiveFile est au coeur du package jmonypenny.archiver. Le reste du

package fournit l'interface utilisateur pour l'application. ArchiveFile fournit

les liens au package java.util.zip pour créer et manipuler frd fichiers zip.

Le package java.util.zip contient plusieurs classes associées :

ZipFile définit un fichier zip.

ZipEntry définit

Les acteurs de la PKI

Actuellement, la seule technologie complète qui gère en ligne toute la chaîne de sécurité est celle de Verisign. Mais les tarifs pratiqués sont très élevés. Un opérateur de certification licencié par Verisign doit débourser de 5 à 10 MF par an. L'éditeur impose aussi que le centre de certification doit

Lire l'article

9ième : Contrôler la PKI (Public key infrastructure) avec DSStore

Directory Service Store (DSStore) est un utilitaire de lignes de commande polyvalent permettant de diagnostiquer et maintenir une infrastructure de clés publiques (PKI) Windows 2000 intégrée à Active Directory (AD). Si vous n'utilisez pas d'autorité de certification (AC) de base d'entreprise pour exécuter une PKI dans Windows 2000, vous n'aurez

Lire l'article

Et maintenant, administrons

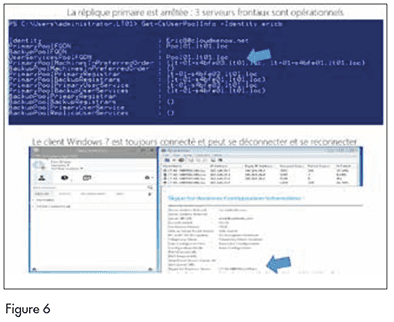

Surveillance du cluster

Pendant le fonctionnement du cluster AppCenter, l'une des tâches de maintenance constantes consiste à surveiller l'état de santé et les performances du cluster. Les fonctions de surveillance d'AppCenter facilitent cette tâche. AppCenter permet de faire le suivi de l'état de santé d'un cluster, de ses performances et de la disponibilité,

Lire l'article

En diffusion libre ou d’origine commerciale, les applications KDE deviennent disponibles

Diffusée depuis fin octobre, la version 2.0 de KDE met à la disposition des utilisateurs des applications innovantes. L'application la plus originale de KDE est probablement Konqueror, outil polymorphe qui se distingue par l'étendue de ses fonctions. C'est tout d'abord un gestionnaire de fichiers puissant et particulièrement convivial : une

Lire l'article

De riches fonctionnalités

Il existe un ensemble de rapports e-business fournissant des détails sur l'expérience des développeurs de Rochester dans l'élaboration des meilleures pratiques utilisées à ce jour par les installations e-business sur AS/400. On y trouve des considérations sur les sécurités natives de l'OS/400 et des conseils pour configurer un firewall, utiliser

Lire l'article

Création d’une UDF externe

On peut aussi mettre en oeuvre des UDF dans un langage de haut niveau (HLL) comme

le RPG ILE.

Figure 2, les définitions de tables s'inspirent d'une situation concrète rencontrée

sur un site client. La table des opérations de fabrication (Mfg_Oper) contient

toutes les commandes, les étapes nécessaires pour les

La solution en 4 heures

Dans certains cas, comme lorsque j'avais supprimé mon fichier Word, ni la Corbeille ni Undelete ne sont d'une grande utilité. Je n'avais pas sauvegardé le fichier, ce qui fait que le système n'avais pas enregistré de copie du fichier que la Corbeille ou Undelete puissent aider à retrouver. Les données

Lire l'article

Installation et configuration

Une fois familiarisé avec la fonctionnalité de clustering et d'équilibrage des charges d'AppCenter, vous pouvez commencer le processus d'installation et de configuration pour votre site Web et vos applications COM+. L'installation est très simple ; il suffit de charger AppCenter sur chacun des serveurs Windows 2000 que vous voulez inclure

Lire l'article

A nous deux UNIX !

Avec DataCenter Microsoft place la barre nettement plus haut pour les systèmes d'exploitation Windows tournant sur des serveurs Intel. Du coup, Windows 2000 se retrouve carrément en compétition avec les puissantes solutions serveurs basées sous UNIX. DataCenter repose sur une technologie avancée et sophistiquée pour offrir plus d'évolutivité, de haute

Lire l'article

Cryptographie

La cryptographie joue un rôle de plus en plus important dans les solutions e-business.

Elle se présente sous plusieurs formes sur l'AS/400 : BSAFE pour AS/400, les API

SSL et le produit sous licence IBM Cryptographic Support for AS/400.

Mais certains clients ont besoin d'une solution cryptographique plus

Création d’une UDF SQL

L'instruction Create Function de la figure 1a présente une UDF SQL simple qui renvoie le nom du jour de la semaine pour une date donnée. Si on transmet la date 2 janvier 2000 à la fonction, elle renvoie la valeur Sunday (Dimanche). L'instruction de la figure 1b utilise la fonction

Lire l'article

Premières étapes

Lorsque vous devez restaurer un document que quelqu'un a effacé par erreur, commencez par essayer quelques solutions simples avant de recourir à la procédure beaucoup plus compliquée qui m'a permis de réussir au terme de 4 heures de travail acharné. Minimisez les applications qui tournent sur votre machine et double-cliquez

Lire l'articleLes plus consultés sur iTPro.fr

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026