En matière de cybersécurité, de nombreux facteurs peuvent pousser une personne à commettre le clic fatal ...

Environnement de travail : un facteur clef dans la protection contre les cybermenaces

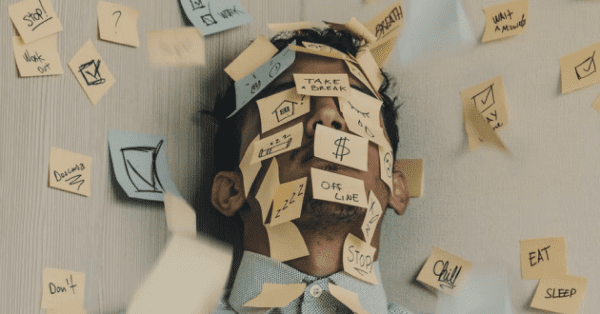

Stress, surcharge cognitive, quels sont les facteurs réduisant votre vigilance ?

En matière de cybersécurité, de nombreux facteurs peuvent pousser une personne à commettre le clic fatal. Entre le phishing, le spearphishing, la compromission de messagerie ou encore les attaques Browser in the Browser, il est désormais très difficile de pouvoir identifier les emails frauduleux et encore plus quand vous êtes confrontés à l’un de ces trois phénomènes :

- Le stress et l’hyperstress

qui touchent respectivement un salarié sur deux et un salarié sur quatre et qui peuvent pousser à agir sans réflexion.

- La surcharge cognitive

qui représente une situation dans laquelle on demande une sollicitation trop importante à notre cerveau sur un sujet donné et qui peut donc augmenter le taux d’erreur et l’inattention.

- La tunnelisation attentionnelle

qui apparaît souvent en période de stress extrême et qui représente le fait de focaliser l’entièreté de son attention sur un seul aspect d’un problème. Cela peut donc pousser le sujet à oublier des éléments constituants de son environnement comme les réflexes cyber à avoir par exemple.

Peu connus du grand public, ces facteurs soulignent donc qu’une véritable dimension psychologique existe en cybersécurité. Et cette dimension est bien connue par les hackers qui n’hésitent pas à utiliser un ou plusieurs de ces facteurs pour augmenter les chances de réussite de leurs attaques. Manipulation des informations, utilisation ou création d’un climat stressant ou encore développement d’un contexte urgent, les hackers savent sur quelles cordes tirer pour profiter d’un environnement de travail poussant à l’erreur. Il faut donc vous assurer de proposer à vos équipes des conditions de travail leur permettant de se sentir à l’aise et de pouvoir évoluer à leur rythme afin de limiter les fragilités pouvant affaiblir leur niveau de vigilance.

Téléchargez cette ressource

Mac en entreprise : le levier d’un poste de travail moderne

Ce livre blanc répond aux 9 questions clés des entreprises sur l’intégration du Mac : sécurité, compatibilité, gestion, productivité, coûts, attractivité talents, RSE et IA, et l’accompagnement sur mesure proposé par inmac wstore.

Les articles les plus consultés

- Êtes-vous sûre de contrôler vos données Office 365 ?

- Comment bénéficier d’une protection efficace contre les virus informatiques ?

- Entre essor du cloud et ransomwares, quelles priorités pour la cybersécurité industrielle ?

- Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

- Workshop Cloud Insight: Explorez Windows Virtual Desktop

- Webinar Alsid – BloodHound est un bon outil, mais vous méritez mieux !

- Besoin de changer votre suite bureautique ? Découvrez ONLYOFFICE Workspace

- Le rôle incontournable de l’UX dans la cybersécurité

- L’avenir du télétravail sécurisé en France

- Solution vCloud Director : les avantages du Cloud Privé BLUE & VMware au service des entreprises

Les plus consultés sur iTPro.fr

- L’anxiété liée à l’IA, un risque sous-estimé pour la sécurité

- IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

- Golden records : le socle oublié des projets IA

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

Articles les + lus

Le Salon Souveraineté Numérique 2026 : l’événement pour passer à l’action

Ready For IT 2026 : le salon IT premium dédié aux décideurs des ETI

Préparez votre entreprise à l’ère de l’IA avec Windows 11

Les quatre évolutions qui redéfinissent la sécurité et la résilience de Microsoft 365

Passez à Windows 11 avec Lenovo et modernisez votre entreprise

À la une de la chaîne Digital Corner

- Le Salon Souveraineté Numérique 2026 : l’événement pour passer à l’action

- Ready For IT 2026 : le salon IT premium dédié aux décideurs des ETI

- Préparez votre entreprise à l’ère de l’IA avec Windows 11

- Les quatre évolutions qui redéfinissent la sécurité et la résilience de Microsoft 365

- Passez à Windows 11 avec Lenovo et modernisez votre entreprise