DB2 Express, nouvelle base de données IBM, disponible pour PME/PMI

IBM annonce la disponibilité générale de DB2 Express, nouvelle base de données, qui s'installe automatiquement, offrant 65 outils d'automatisation. DB2 Express est doté de nouveaux outils et technologies destinés à simplifier et à automatiser les fonctions des bases de données. En effet, DB2 Express permet de surveiller la bonne marche

Lire l'article

Accès aux données DB2

EzRAD.com annonce PalmView/400, application d'accès aux données qui permet aux utilisateurs PDA d'accéder sans fil aux données iSeries dans les bases de données DB2/UDB. PalmViews/400 ne demande pas de bases de données séparées pour un accès PDA, traite automatiquement l'administration et le formatting des données et offre une configuration simple.

Lire l'article

Candle élargit son offre de sécurité à IBM WebSphere MQ

Candle Corporation, fournisseur de solutions de gestion d'infrastructures informatiques, annonce le lancement de « PathWAI Secure for WebSphere MQ », solution renforçant la protection des informations confidentielles dans l'environnement middleware WebSphere MQ. Associant les solutions Candle de sécurité et d'administration pour WebSphere MQ à des technologies de cryptage signées RSA

Lire l'article

Mise en place

Je n'ai pas encore eu le temps de beaucoup travailler avec SUS mais, jusqu'ici, c'est facilement que j'ai mis en place le programme et que je l'ai utilisé dans un site avec AD (Active Directory). La console du serveur SUS permet de télécharger des mises à jour des serveurs Windows

Lire l'article

Programmer les tâches Backup

Dans la boîte de dialogue Backup Job Information, cliquez sur Schedule et indiquez un compte sous lequel s'exécutera l'application de sauvegarde. Utilisez un compte qui appartient au groupe Administrators ou au groupe Backup Operators. Donnez un nom au job de sauvegarde et cliquez sur Properties pour modifier les paramètres de

Lire l'article

Etape 2 : Authentification des utilisateurs

A propos de toute application d'administration de comptes en self-service, les utilisateurs se posent une question évidente : « Comment puis-je administrer mon compte si je ne peux pas me connecter ? ». Si les utilisateurs ne peuvent pas se connecter à un compte domain - à cause d'un mot

Lire l'article

Utiliser XMLGEN (2)

Cette commande contient suffisamment d'informations pour inclure le membre source dans le package et recréer l'objet à l'emplacement cible. Ainsi, si la valeur XOBJTYPE est égale à *PGM et si le type du membre source est RPGLE, la commande CRTBNDRPG (Create Binding RPG Program) nécessaire sera imbriquée dans le fichier

Lire l'article

Suite applicative chez PeopleSoft

PeopleSoft présente une nouvelle suite d'applications : PeopleSoft Performance-Driven Manufacturing combine des fonctions d'analyse de production, de planification de la chaîne logistique et de planification des activités, sur une même plate-forme de gestion des performances d'entreprise. La suite PeopleSoft Performance-Driven Manufacturing est constituée de trois principaux composants : Manufacturing Scorecard,

Lire l'article

SQL Integrator pour applications RPG

RJS Software Systems annonce RPG2SQL Integrator, solution pour intégrer les applications iSeries RPG et Cobol avec les bases de données PC et pour permettre l'accès des données en temps réel sans utiliser la réplication des données. RPG2SQL Integrator peut échanger les informations via IP avec n'importe quelle base de données

Lire l'article

Logiciel de développement

Magic Software Enterprises, fournisseur de technologies de développement et de solutions d'entreprises annonce le lancement d'eDeveloper v9.4, nouvelle version du logiciel de Magic Software dans les environnements de développement et de déploiement.

eDeveloper v9.4 permet la création d'applications et de solutions particulièrement appréciées dans les environnements où le développement

Lire l'article

Configurer DNS

Pour ouvrir le snap-in MMC DNS à partir du Configure Your Server Wizard, sélectionnez l'option Networking, sélectionnez l'option DNS, puis cliquez sur le lien Manage DNS.

Lire l'article

Vérifier SUS

Microsoft ne recommande pas aux clients SMS (Systems Management Server) d'utiliser SUS à l'heure qu'il est. Microsoft ne recommande pas non plus de remplacer un mécanisme de déploiement déjà en place et donnant toute satisfaction. Mais, au-delà de ces recommandations, SUS est proposé pour téléchargement gratuit et peut vous procurer

Lire l'article

Configurer des travaux de Backup

Pour exécuter Backup, cliquez sur Start, Programs, Accessories, System Tools, Backup. Si vous utilisez XP, passez à Advanced Mode en décochant la case Always start in wizard mode, puis cliquez sur le lien Advanced Mode souligné. Cliquez sur l'onglet Backup et cochez la case System State ainsi que les cases

Lire l'article

Etape 1 : Collecte des données (2)

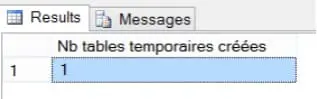

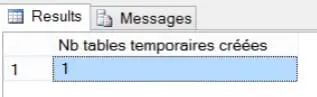

Pour écrire l'application de collecte des données, il faut créer une architecture à trois niveaux : un back-end base de données, un objet COM qui interagit avec la base de données, et un code ASP qui crée l'UI. Dans l'exemple d'application, la base de données incluse définit deux tables :

Lire l'article

Utiliser XMLGEN

XMLGEN enveloppe du code source et des commandes iSeries avec des tags XML et les prépare comme un fichier de sortie généré. Le parser/installer utilise ces tags pour contrôler la recréation de la source et des objets.

Pour générer un document XML bien formé et valide avec la commande XMLGEN,

Lire l'article

NetIQ intègre le moteur d’analyse anti-virus de Symantec …

... aux solutions de sécurité des contenus NetIQ Marshal

NetIQ Corp. annonce la compatibilité des produits de sécurité des contenus NetIQ Marshal - NetIQ MailMarshal, NetIQ WebMarshal et NetIQ imMarshal for MSN - avec le moteur Symantec AntiVirus Scan Engine 4.0 pour les services de recherche et d'éradication des

Lire l'article

Développement Web RPG

Profound Logic annonce RPG Smart Pages (RPGsp), environnement graphique de développement d'applications Web intégré pour programmeurs RPG. Les fonctions de RPGsp comprennent la conception de page HTML WYSIWYG qui permet aux développeurs de naviguer et de gérer les fichiers iSeries,

Lire l'article

Déploiement logiciel multi plates-formes

Kapitec Software annonce la disponibilité de la version 5.5 de InstallAnywhere, solution de déploiement logiciel multi plates-formes. Elle supporte Windows Server 2003, Red Hat Linux 9 et Novell Netware, en plus des systèmes Windows (95, 98, Me, NT, 2000 et XP), Mac OS X, Solaris, Linux, IRIX, Tru64, FreeBSD et

Lire l'article

Configurer DHCP

Pour utiliser le Configure Your Server Wizard pour configurer votre serveur DHCP, sélectionnez l'option Networking suivie de l'option DHCP. Puis cliquez sur le lien Open the DHCP Manager pour établir vos domaines d'adresses DHCP (DHCP address scopes).

Lire l'article

Présentation de SUS

La solution de ces administrateurs s'accorde bien avec le produit de déploiement automatisé de Microsoft : Microsoft SUS (Software Update Services), présenté au mois de juin. SUS apporte la technologie de mise à jour automatisée de XP à Windows 2000 sous le contrôle local de l'administrateur du réseau. Au moment

Lire l'articleLes plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration