Gestion de la sécurité

PentaSafe présente VigilEnt Security Manager 4.0, dernière version de sa solution de gestion des vulnérabilités pour iSeries et autres plates-formes. La version 4.0 ajoute VigilEnt Security Operations Center (VSOC), console intégrée à partir de laquelle VigilEnt Security Manager peut surveiller et contrôler les vulnérabilités du système, les intrusions, l'accès utilisateur

Lire l'article

WebSphere Host Publisher (2)

La version 4.0 de Host Publisher, dont la release accompagnera la V5R2, comportera les améliorations suivantes :

Support de WAS 4.0. WebSphere Host Publisher 3.5 fonctionne sur WebSphere Application Server (WAS) 3.5 (standard ou avancé). Vous pouvez l'utiliser sur l'OS/400 V4R5 et V5R1. WebSphere Host Publisher 4.0 est amélioré pour

Lire l'article

Tester les clients de protocole Internet

Pour tester les configurations frontend/ back-end ou pour tester les clients qui utilisent des protocoles Internet comme POP3, IMAP, SMTP ou HTTPDAV, servez-vous de l'utilitaire ESP, présent dans le Microsoft Exchange 2000 Server Resource Kit. Pour installer l'outil, exécutez msetup.exe (dans \exreskit\tools\esp). Le processus Setup de l'outil crée le compte

Lire l'article

Violation active et écoute passive

Pour comprendre les faiblesses de la norme 802.11b, considérons le réseau sans fil comme un LAN câblé classique. Imaginons un intrus potentiel accédant au réseau sans fil par le simple branchement de son ordinateur à votre commutateur Ethernet. C'est à peu près ce que vous autorisez en laissant les fonctions

Lire l'article

Applications de ressources humaines et de paie

Kronos présente les nouvelles versions de ses applications Workforce HR et Workforce Payroll pour iSeries et autres plates-formes. Les améliorations donnent aux utilisateurs une intégration plus serrée avec la solution de Kronos, aux possibilités de reporting étendues et aux fonctions de gestion des applicatifs.

Lire l'article

Créer une connexion d’imprimante propre à un endroit

Le script du listing 2 connecte un ordinateur à une imprimante par défaut, selon le nom de l'ordinateur. Mais il se peut aussi que vous vouliez connecter plusieurs ordinateurs d'un certain endroit à l'imprimante physiquement proche de cet endroit - et répéter ce processus pour plusieurs endroits. Vous pourriez ajouter

Lire l'article

Soyez prêt

La stratégie de sauvegarde et de restauration de loin la plus complexe est celle qui consiste à récupérer toute la base de données à partir des sauvegardes de fichiers et de groupes de fichiers. C'est celle qui demande le plus de tests pour être bien comprise et celle qui exige

Lire l'article

Ajouter l’étape d’abandon

Après avoir personnalisé le job Snapshot Agent, il faut faire de même avec les jobs Distribution Agent en ajoutant les étapes chargées d'abandonner et de recréer tous les index et contraintes de clés. Pour trouver les jobs Distribution Agent que vous voulez modifier, suivez dans Enterprise Manager le chemin que

Lire l'article

WRQ Reflection for the Web et Aspelle Everywhere

WRQ Reflection for the Web et Aspelle Everywhere intégrés pour permettre un accès Windows, Web, UNIX et aux systèmes traditionnels

Aspelle, fournisseur de solutions de RPV SSL, et WRQ, spécialisé dans les technologies d'intégration grands systèmes, ont annoncé l'intégration d'Aspelle Everywhere et de WRQ Reflection for the Web. Aspelle

Lire l'article

WebSphere Host Publisher

WebSphere Host Publisher V3.5, qu'IBM a ajouté à l'iSeries Client Access Family V5R1 le 28 septembre 2001, permet aux clients iSeries de remplacer leurs écrans passifs habituels par une GUI d'aspect moderne fonctionnant dans un navigateur. Que l'on démarre avec des applications 5250 existantes (en RPG et Cobol, par exemple)

Lire l'article

Analyser les données de Performance Monitor

Vous pouvez visualiser les données de plusieurs manières. Faites Ctrl+G pour passer à la vue Graph, qui montre davantage d'informations par compteur. Faites Ctrl+R pour passer à la vue Report, qui montre davantage de compteurs et de moyennes pour l'intervalle de temps spécifié. Plusieurs astuces peuvent aussi offrir d'autres possibilités

Lire l'article

Anticiper

Les menaces combinées d'aujourd'hui sont vicieuses et, pour les arrêter, il faut une stratégie de défense sophistiquée et à plusieurs couches. Outre les défenses de périmètres, vous pouvez désactiver les fonctionnalités non nécessaires et limiter le trafic pour ralentir l'éventuelle progression d'un virus dans le réseau. (En prime, de telles

Lire l'article

Interface de planification SAP

Help/Systems annonce son interface Robot/Schedule pour SAP, laquelle permet aux utilisateurs de la suite ERP R/3 SAP de planifier des processus SAP sur iSeries avec Robot/Schedule. Cette interface renvoie le statut des processus SAP et permet aux utilisateurs de contrôler les messages d'erreur SAP en visualisant le journal des job

Lire l'article

Créer une connexion d’imprimante propre à l’ordinateur / utilisateur

Le script ci-dessus est un bon point de départ, mais il n'est pas si puissant que cela : après tout, vous n'avez rien fait que ne puisse faire la commande Net Print ou l'outil Con2prt du Microsoft Windows 2000 Resource Kit. Pour installer les imprimantes d'après l'identité de l'ordinateur ou

Lire l'article

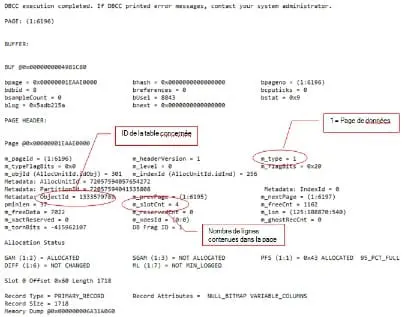

Sauvegarder par les nombres (4)

Dans l'étude de cas PubsTest, vous pouvez examiner l'information du jeu de sauvegardes en utilisant la requête du listing 1. L'exécution de cette requête donne les résultats du tableau 1. Ils sont particulièrement « propres » parce que les sauvegardes ont utilisé de bonnes conventions de noms. Je conseille d'utiliser

Lire l'article

Ajouter l’étape Start Distributors (2)

Pour personnaliser le job Snapshot Agent, couvrez les étapes suivantes. Faites un clic droit sur le job nommé Snapshot dans la fenêtre agent jobs, puis sélectionnez Agent Properties. Dans la boîte de dialogue Properties, cliquez sur l'onglet Schedules, puis définissez l'heure de démarrage du job Snapshot Agent. Cliquez sur l'onglet

Lire l'article