Utilisation des groupes de fichiers pour les VLDB

La répartition des données utilisateur en groupes de fichiers demande réflexion. Pour commencer, il est bon que le groupe de fichiers primaires ne contienne qu'un fichier (un .mdf) ne contenant que les tables système (sysobjects, sysindexes, sysusers, et ainsi de suite). Pour tous les objets définis par l'utilisateur, je recommande

Lire l'article

Ajouter l’étape d’abandon (2)

Etape 1. Une fois que vous avez fourni les noms de variables @publication_ db, @subscriber, @destination_ db et @publication, la procédure stockée collecte une chaîne de noms de tables de destination (dans @article_ list) pour les articles souscrits dans la publication, en utilisant un curseur qui examine en boucle tous

Lire l'article

Gestion de la sécurité

PentaSafe présente VigilEnt Security Manager 4.0, dernière version de sa solution de gestion des vulnérabilités pour iSeries et autres plates-formes. La version 4.0 ajoute VigilEnt Security Operations Center (VSOC), console intégrée à partir de laquelle VigilEnt Security Manager peut surveiller et contrôler les vulnérabilités du système, les intrusions, l'accès utilisateur

Lire l'article

Quelle réponse à la demande de migration de SNA vers TCP/IP ?

iSeries News : Quelle réponse apportez-vous aujourd'hui à la demande de migration de SNA vers TCP/IP ?

René Adélaïde : Aujourd'hui, l'AS/400 évolue de plus en plus vers le TCP/IP. Avec nos solutions nous intégrons les pré requis de la technologie TCP/IP tout en prenant en compte l'existant du client.

Lire l'article

Les avantages du marche de la BI

En fait, vous souhaitez tirer les avantages du marché de la BI pour vendre plus de licences SQL Server ?

G.M. : Oui cela fait en effet partie de nos objectifs. Cependant, la Business Intelligence ne représente pas une part plus importante de notre business SQL que les ERPs, le

Lire l'article

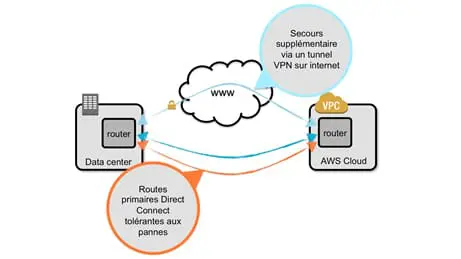

Netcelo développe l’interopérabilité de son service VPN IP

Netcelo, société prestataire de services en gestion d'interconnexion sécurisée et télé-administrée sur IP, élargit les fonctionnalités de son offre VPN IP. De nouvelles fonctionnalités :

- tous les routeurs IOS de Cisco sont supportés par le service Netcelo, et peuvent être supervisés par le Centre d'Opérations Netcelo.

- l'approvisionnement initial

Récupération de données

Ontrack lance une version allégée de son logiciel de récupération de données EasyRecovery 6.0. EasyRecovery Lite 6.0 est la version allégée de la gamme EasyRecovery 6.0. Grâce à EasyRecovery Lite 6.0 les petites entreprises peuvent désormais récupérer leurs données stratégiques perdues. Le logiciel permet de récupérer jusqu'à 25 fichiers par

Lire l'article

Quelle alternative pour le SNA ?

iSeries News : Aux entreprises qui utiliseraient le protocole SNA pour leurs communications entre sites distants, quelle alternative proposez-vous ?

René Adélaïde : Nous proposons, à l'instar de notre contrôleur de communication pour sites distants, e-Twin@xcontroller, des solutions à la pointe de la technologie permettant aux entreprises d'évoluer à moindre

Lire l'article

Prochaines évolutions …

Quelles sont les prochaines évolutions attendues ?

G.M. : L'une des grandes améliorations apportées à SQL Server 2000 concerne le service de notifications. Grâce à ce service, les entreprises peuvent créer une infrastructure permettant aux collaborateurs de s'abonner aux informations dont ils ont besoin. Lorsque les informations critiques arrivent, le

Lire l'article

Wellx Telecom et meDIALink Software s’associent

Wellx Telecom a conçu et développé Wellx Office, solution PCBX qui transforme l'utilisation du téléphone dans l'entreprise. Basé sur une plate-forme ouverte, Wellx Office apporte toutes les fonctions d'un standard téléphonique (PCBX), tout en offrant des possibilités d'intégration d'applications spécifiques. Wellx Telecom et meDIALink Software se sont associés afin de

Lire l'article

myEXTRA! Presentation Services v7.1

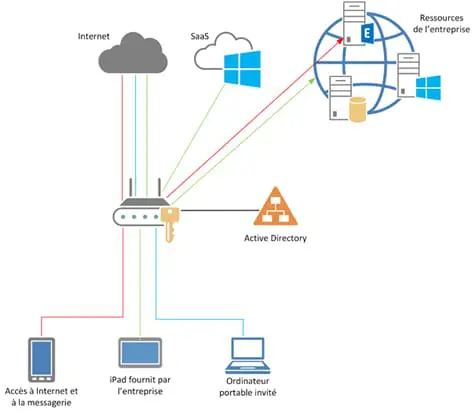

Attachmate présente myEXTRA! Management and Control Services (MCS). Ce module d'administration centralisée permet d'authentifier les utilisateurs individuellement ou par groupes au moment de la connexion et en fonction des informations des Directory Services standards en place. Ce module d'administration supporte également le codage des données entre les différents points relais

Lire l'article

Solution d’administration système

Starfire Engineering & Technologies lance Starfire Titan, solution d'administration systèmes pour environnements d'entreprise multi plates-formes y compris l'iSeries. Basé Java, Titan est compatible avec Lotus/Notes et WebSphere, Windows, OS/2, Linux, et Unix. Titan utilise une interface browser et permet aux administrateurs systèmes de contrôler les ressources systèmes, la planification de

Lire l'article

Prêt pour la Business Intelligence ?

Depuis 5 ans, SQL Server a totalement évolué. De la simple base de données, il s'est mué en une plateforme de données totalement prête pour la Business Intelligence ?

G.M. : Nous avons changé notre Business Model concernant SQL Server. Au départ, il était commercialisé comme un simple système de

Lire l'article

Kit de développement logiciel

Eicon Networks présente la version 2.8 de son kit de développement logiciel Diva Server SDK. Il s'agit d'un outil logiciel polyvalent permettant aux ISVs de développer leurs applications sur les cartes de communications Diva Server, comme les applications de serveurs de fax, d'accès distant, de messagerie unifiée, CTI ou systèmes

Lire l'article

Sauvegarde

LXI Corporation annonce Media Management System (MMS) 4.5.3, dernière version de sa solution de sauvegarde, restauration, gestion média et stockage. La nouvelle version ajoute l'intelligence aux sauvegardes automatisées afin de s'assurer que toutes les sauvegardes objets soient aussi courantes que possible.

Lire l'article

Santé du marché français

L'excellente santé du marché SQL Server se retrouve-t-elle sur le marché français et comment l'expliquez- vous ?

G.M. : Cette croissance est encore même plus importante en France. Nous avons vu des entreprises, de petites PME comme des grands comptes, migrer de systèmes Oracle et IBM vers SQL Server. Elles

Lire l'article

Thin Access

Amosdec annonce la sortie d'une solution Plug and Play permettant de transformer les parcs de PC existant en postes clients légers : Thin Access (produit par Amir Technology Labs). Thin Access est un chip intelligent qui transforme tout PC de type Pentium en station de travail client léger. Il est

Lire l'article

Détection des intrusions

PentaSafe Security Technologies présente VigilEnt Intrusion Manager/Log Analyzer (VIM/Log Analyzer), utilitaire de détection des intrusions pour iSeries, Windows, Linux, et les serveurs Unix. VMI/Log Analyzer fournit des fonctions d'analyses multidimensionnelles pour les données log afin que les administrateurs puissent procéder à des requêtes de données concernant les réponses des incidents

Lire l'article

Adesium, Rainbow Technologies et CertiNomis présentent …

...une solution complète de signature électronique

Adesium a choisi Rainbow Technologies et CertiNomis pour offrir une solution complète de signature électronique : le Pack mySIGN. Conçu autour de mySIGN, le logiciel de signature électronique développé par Adesium, le Pack mySIGN inclut également un droit de souscription au certificat

Les plus consultés sur iTPro.fr

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

Articles les + lus

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration