Créer l’objet WSCST

Après avoir modifié votre texte WSCST, vous êtes prêt à le compiler dans un objet OS/400. Utilisez pour cela la commande Create WSCST (CRTWSCST).

Le compilateur fonctionne bien, mais son reporting d'erreurs laisse à désirer. En effet, ses messages d'erreur indiquent seulement le lieu du problème mais pas sa nature.

Lire l'article

A la recherche des serveurs d’impression

Les imprimantes sont de plus en plus intelligentes et rivalisent souvent avec des serveurs d'impression complets situés sur l'hôte. La plupart des imprimantes réseau utilisent l'interface TCP/IP et beaucoup possèdent désormais des fonctions très élaborées comme le spooling, la planification des travaux, le rendu distribué et l'administration Web. A côté,

Lire l'article

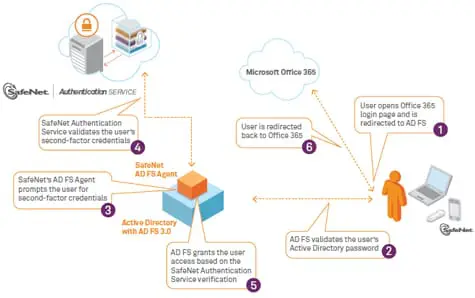

Encadré : SSO vs. authentification centralisée

Avec SSO (single sign-on), les utilisateurs ne sont authentifiés qu'une fois, quel que soit le nombre de serveurs ou de services auxquels ils tentent d'accéder après le logon initial. Essentiellement, le réseau se souvient des références de logon des utilisateurs et les utilise chaque fois que les utilisateurs tentent d'accéder

Lire l'article

Tracer la voie

Une fois le calendrier arrêté, il faut déterminer la manière de déployer le correctif. Les patches de sécurité Microsoft se présentent sous la forme d'un fichier exécutable compressé prépackagé, constitué de hotfix.exe, hotfix. inf, et des fichiers de remplacement. HotFix.exe installe le patch et hotfix.inf contient les instructions pour modifier

Lire l'article

Modèle pour des serveurs de fichiers haute disponibilité (4)

Vous pouvez configurer Dfs pour qu'il réplique les données entre serveurs. RAID gère la distribution et la réplication des données entre les disques d'un serveur. Sur le papier, les disques d'ordinateur affichent une très haute fiabilité - Seagate Technology, par exemple, affirme que son disque SCSI Cheetah 36 Go Ultra

Lire l'article

Une procédure de dépannage (2)

1. Trouvez le navigateur maître de segment de l'ordinateur manquant. Tapez

browstat statusBrowstat devrait afficher les noms du navigateur maître du segment et du navigateur de sauvegarde et un résumé de la liste de navigation courante. Browstat résout le nom NetBIOS domain_ name<1Dh> d'après l'adresse du navigateur maître du Lire l'article

Déléguer les droits Account Options

Après avoir lancé le snap-in Active Directory Users and Computers de MMC (Microsoft Management Console), sélectionnez un utilisateur donné et cliquez sur l'onglet Accounts. Vous voyez la section Account options, qui contient une liste de 10 options avec des cases à cocher. Les deux premières options sont User must change

Lire l'article

Construire et maintenir une liste browse (3)

L'intervalle par défaut pour le transfert des listes browse mises à jour entre le domain master browser et les master browsers, est de 12 minutes. Le white paper Microsoft « MS Windows NT Browser » (http://www.microsoft .com/technet/treeview/default.asp?url =/technet/prodtechnol/winntas/deplo y/prodspecs/ntbrowse.asp) indique que l'intervalle de mise à jour de liste entre des

Lire l'article

Sécurité

EIM (Enterprise Identity Mapping) est la fonction de sécurité la plus séduisante de la V5R2. Mais une foule d'autres changements - comme des améliorations des possibilités d'auditing et une nouvelle validation du verrouillage - méritent aussi d'être mentionnés.

EIM (Enterprise Identity Mapping). Conçu dans les labs de sécurité de Rochester,

Lire l'article

Sortir de l’OS/400

WSCST traite parfaitement les tables de traduction (d'EBCDIC en ASCII, par exemple). Les commandes PCL commencent toutes par le caractère ESC (Escape). L'OS/400 sait qu'il est inimprimable et le remplace par un blanc par défaut. Pour contourner cette « commodité » incommode, vous devez sélectionner un caractère rarement utilisé -

Lire l'article

La quête de l’heure (3)

IBM n'a pas encore résolu ce problème, mais heureusement un développeur OS/400 tierce partie ingénieux l'a fait. Export Ventures, Inc. (http:// www.export-ventures.com), un cadre d'anciens programmeurs d'IBM Rochester, offre son produit MSNTP/400 à 100 dollars pour fournir la synchronisation complète de l'horloge machine de l'OS/400 avec un serveur SNTP. Mieux

Lire l'article

Encadré : La solution samba

Les administrateurs système qui utilisent pam_smb pourraient s'inquiéter quant à sa confiance en LANMAN. Même quand LANMAN est crypté, il n'est pas entièrement à l'abri d'une attaque dans un environnement réseau partagé. Toutefois, il existe des solutions complètes qui ne comptent pas sur LANMAN.

L'une d'elles est Samba, qui offre

Lire l'article

Maintenant ou plus tard ?

Après avoir déterminé comment la vulnérabilité affecte votre société, décidez du degré d'urgence de règlement du problème. Microsoft présente en principe plusieurs Security Bulletins par mois pour Win2K sur son site Web de sécurité. Mais faut-il vraiment réinitialiser tous les serveurs Win2K de votre société deux ou trois fois par

Lire l'article

Modèle pour des serveurs de fichiers haute disponibilité (3)

Systèmes tolérants aux pannes. Les deux stratégies de haute disponibilité précédentes visent surtout à réduire le temps nécessaire pour restaurer le serveur et les données. La troisième consiste à mettre en oeuvre des systèmes redondants qui continuent à servir le client indéfiniment si un système est défaillant. Beaucoup de composants

Lire l'article

Une procédure de dépannage

Une navigation réussie est le résultat d'une interaction complexe entre plusieurs sous-systèmes de réseau de base de Windows. C'est pourquoi aucune procédure de dépannage ne vaut pour toutes les situations. Le processus que vous utiliserez dépendra des symptômes constatés. Et, souvent, votre réussite dépendra d'une bonne compréhension de la structure

Lire l'article

Composants d’état du système

Windows 2000 a introduit le concept de composants d'état du système, un ensemble de composants système interdépendants que l'on sauvegarde et restaure comme une seule entité. Les composants d'état du système sur un DC (domain controller) Win2K comprennent ce qui suit :

• AD. Les fichiers physiques qui constituent AD

Lire l'article

Construire et maintenir une liste browse (2)

• Le domain master browser demande une liste browse de chaque master browser toutes les 12 minutes au moyen d'un appel d'API NetServerEnum que le domain master browser envoie à l'adresse IP de chaque master browser (résolue à partir du nom NetBIOS master_ browser_name<00h>).

• Chaque master browser demande

Lire l'article

iSeries Navigator (2)

Serveurs définis par l'utilisateur. Les développeurs d'applications qui créent des programmes pour travailler pour le compte des utilisateurs peuvent désormais définir ces programmes comme serveurs définis par l'utilisateur et les gérer par l'intermédiaire d'iSeries Navigator de la même manière qu'ils gèreraient des serveurs fournis par IBM. Les serveurs définis par

Lire l'article

Host Print Transform

Host Print Transform améliore la performance de l'imprimante en transférant la conversion de SDS (Status Data Structure) en HPCL, de l'imprimante sur l'OS/400. Un objet de personnalisation de la station de travail (WSCST, workstation customization) contient un ensemble d'instructions que Host Print Transform utilise pour transformer les commandes de spooling

Lire l'article

La quête de l’heure (2)

Vous devez obtenir l'adresse IP d'un serveur d'heure approprié à partir de http://www.eecis.udel.edu/ ˜mills/ntp/servers.htm. Quoi que vous fassiez, choisissez plutôt un serveur d'heure public géographiquement commode et ne le référencez que sur un ou deux hôtes du réseau. Pour les autres unités du réseau nécessitant la synchronisation d'heure, configurez un

Lire l'articleLes plus consultés sur iTPro.fr

- Analyse Patch Tuesday Mai 2026

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

Articles les + lus

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration