Utiliser les politiques d’accès à distance Win2K avec les serveurs RAS NT 4.0 (2)

Si vous souhaitez simplement exécuter RAS (plutôt que l'acheminer), vous ne devez utiliser que Active Connections and Ports dans l'utilitaire Routing and RAS Administration. Cliquez sur l'icône Active Connections and Ports pour voir des détails sur les connexions client d'accès à distance.

Pour configurer votre serveur RAS NT 4.0 afin

Lire l'article

Eclairez votre propre piste

L'encadré « Pour en savoir plus sur la délégation d'AD » offre des ressources qui expliquent la délégation d'AD plus en détail, mais le sujet est encore un territoire très peu exploré. Il ne faudrait pas que le fait d'être pratiquement livré à vous-même vous gêne. Je vous conseille d'utiliser

Lire l'article

Sauvegarde d’AD (3)

Troisièmement, assurez-vous que les sauvegardes de votre DC incluent au moins l'état du système, le contenu du disque système, et le dossier sysvol (s'il ne se trouve pas sur le disque système). Comme je l'ai expliqué auparavant, l'état du système inclut de nombreux fichiers et paramètres clé pour restaurer un

Lire l'article

Disponibilité

La nouvelle offre matérielle a démarré en juin et s'accompagne de la disponibilité limitée de la V5R2, en anglais seulement. Le tarif et le support de configurateur sont disponibles depuis juin. La disponibilité générale mondiale en V5R2 a eu lieu en août.

Lire l'article

Figure 6

Créer un objet WSCST

Workstation customizing object > hp4 Name

Library . . . . . . . . . . . > QGPL Name, *CURLIB

Source member . . . . . . . . . > hp4 Name, *WSCST

Text 'description' . . . . . . .

Lire l'article

Encore et toujours de la vitesse (3)

Vitesse de l'imprimante. J'ai constaté que les imprimantes d'un LAN peuvent imprimer sur un réseau à leur vitesse PPM (page par minute) annoncée, sauf s'il y a beaucoup d'impression graphique. En lisant de près les spécifications de votre imprimante, vous constaterez probablement que la vitesse PPM annoncée ne vaut que

Lire l'article

Désactivez Microsoft Passport

J'utilise Passport sur mon système principal pour IM (Instant Messaging) et les services de conférence. Mais je ne l'utilise pas sur mes autres systèmes. Pour empêcher votre système de vous harceler avec des rappels de Passport, exécutez regedit et naviguez jusqu'à la sous-clé HKEY_CURRENT_USER\SoftwareMicrosoft\Windows\CurrentVersion \Run. Supprimez la rubrique MSMSGS.

Lire l'article

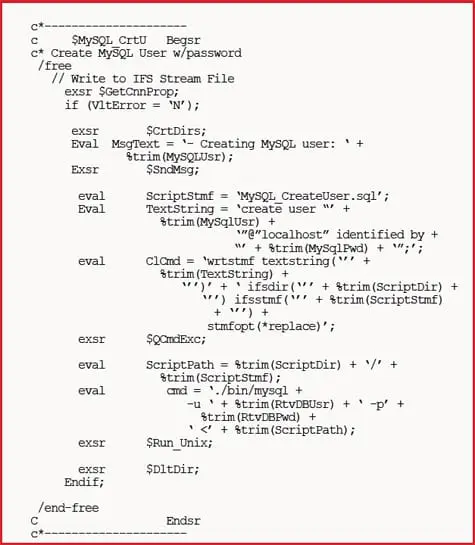

Description et mode de fonctionnement

La solution utilise des systèmes Linux qualifiés pour PAM (Pluggable Authentication Modules). Sun Microsystems a créé initialement PAM pour Solaris. PAM est un mécanisme souple d'authentification des utilisateurs qui fournit le moyen de développer des programmes indépendants de tout schéma d'authentification. Dans PAM, la couche d'authentification s'appuie sur une suite

Lire l'article

Assembler les blocs fonctionnels

Vous devez d'abord déterminer le niveau de disponibilité vraiment nécessaire. Ensuite, voir quelle combinaison de composants produit ce niveau. Je me suis concentré ici sur des modèles permettant de construire des systèmes haute disponibilité simples sur des systèmes Win2K. Même si des applications plus complexes - comme Microsoft Exchange 2000

Lire l'article

Utiliser les politiques d’accès à distance Win2K avec les serveurs RAS NT 4.0

Vous pouvez configurer les serveurs RAS NT 4.0 pour l'authentification RADIUS. De ce fait, ces serveurs peuvent utiliser IAS Win2K que vous avez configuré avec les politiques d'accès à distance. Le serveur RAS NT 4.0 accepte physiquement les connexions d'un utilisateur distant mais confie l'authentification au serveur IAS. Celui-ci, comme

Lire l'article

Explorer la délégation de gestion de site (2)

Vous pouvez n'accorder le contrôle complet que sur un site en descendant d'un niveau de plus dans le snap-in et en définissant la sécurité sur un site spécifique. Mais il vous faudra aussi probablement attribuer des droits sur le conteneur Subnets (les sites n'ont aucune signification tant qu'ils ne sont

Lire l'article

Sauvegarde d’AD (2)

Il faut connaître quelques caractéristiques et contraintes des sauvegardes AD. Tout d'abord, ces dernières ont une sorte de « date de fraîcheur ». Quand vous supprimez un objet AD, le DC d'où il a été supprimé crée une pierre tombale de l'objet, pour informer les autres DC de la suppression.

Lire l'article

Périphériques matériels

En même temps que les nouveaux systèmes i890, IBM offre une tour d'I/O i890. IBM offre encore les câbles HSL présentés l'année dernière, mais elle améliore sa technologie HSL pour le i890 avec des ports et des câbles physiques HSL-2 qui utilisent des câbles standard Infiniband. HSL-2 ne supporte pas

Lire l'article

Figure 5

Sortir des commandes PCL en utilisant des cartes O RPG

O Ef FIRSTT1 2

O n52 Z12med + à˜

O nlfmms + 2

O deptna + 2

O + 2 'LD Detail'

O n52 Z16med + à˜

O Z8lpi + à˜

O Ef FIRSTUS 2

O n52 Z12med + à˜

Lire l'article

Encore et toujours de la vitesse (2)

Vitesse du LAN. L'impression peut gonfler considérablement le trafic du réseau, particulièrement si l'on envoie des graphiques à une imprimante couleur. Si le réseau est bien conçu, la vitesse du LAN ne pose généralement pas de problème en dehors des heures de pointe du trafic. Mais votre réseau est-il bien

Lire l'article

Déployer Win2K Server (2)

Dans les lignes suivantes, tapez les commandes que vous voulez faire exécuter à RIS, dans l'ordre, comme vous le feriez pour un fichier batch. Mais placez les commandes entre guillemets. Ainsi, par exemple, si j'avais copié les trois fichiers hotfix de mon exemple précédent dans $OEM$ et si je voulais

Lire l'article

Encadré : Rôle de Microsoft dans la sécurité

Microsoft est souvent pris à partie dans la presse pour des bogues touchant à la sécurité. C'est normal :Windows a une énorme base installée et les effets de ses vulnérabilités sont globaux. Aujourd'hui, Microsoft parle librement de nombreux bogues de sécurité, mais la firme n'a pas toujours été aussi ouverte

Lire l'article

Modèle pour des serveurs DNS haute disponibilité

Vous pouvez construire un système DNS haute disponibilité un peu de la même manière qu'un serveur de fichiers du même genre, à cela près que la quantité de données est généralement bien inférieure. Votre principal souci n'est généralement pas le temps nécessaire pour restaurer les données, mais plutôt la disponibilité

Lire l'article

Configuration et contrôle centraux (2)

Quand vous établissez un serveur IAS situé en un point central, les serveurs RAS Win2K deviennent des clients RADIUS configurés pour envoyer leurs requêtes d'authentification au serveur IAS. Le serveur IAS est chargé d'examiner les autorisations d'appel et d'appliquer les politiques d'accès à distance. Pour qualifier les serveurs RAS comme

Lire l'article

Explorer la délégation de gestion de site

Jusqu'ici, notre discussion sur la délégation s'est limitée à la partie la plus visible d'AD : le contexte de nommage d'un domaine. Il contient les utilisateurs, groupes, comptes ordinateur et les OU. Toutefois, AD a deux autres contextes de nommage importants mais moins visibles : le contexte de nommage de

Lire l'articleLes plus consultés sur iTPro.fr

- Analyse Patch Tuesday Mai 2026

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

Articles les + lus

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration