Rationalisez votre tâche

Les applications d'images disques telles que Drive Image et Norton Ghost sont

utiles pour déployer de nouveaux systèmes. Mais quand il s'agit de distribuer

des applications sur des systèmes existants avec des composants variés, il vaut

mieux adopter l'approche par les différences.

L'Installateur de SMS simplifie les installations à grande

Limites et tracasseries

On peut apprécier les performances de la MaxStation, mais il faut reconnaître malgré tout que la solution de Maxspeed a ses limites. Pour commencer, la technologie étant tributaire d'une connexion directe entre le client et le serveur, elle ne s'applique qu'à des cas où une connexion est possible ce qui

Lire l'article

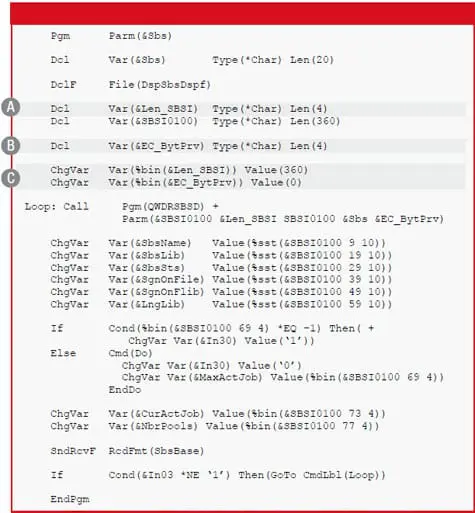

Définition de variables d’environnement

Lorsqu'on affecte une valeur à une variable d'environnement avec la commande Set, elle n'est effective que pour la session concernée. La valeur n'est ensuite plus disponible. Pour créer une variable d'environnement permanente, il faut en définir la valeur dans le Registre comme variable système ou utilisateur au moyen de Windows

Lire l'article

Sauvegardes croisées

Certes il faut se montrer vigilant sur la mise à jour des DRU pour chacun des systèmes NT, mais la maintenance préventive ne s'arrête pas là . La 1ère partie de l'article a décrit les méthodes de conservation des sauvegardes du Registre, bien pratiques lorsqu'il faut effectuer une opération de récupération.

Lire l'article

Mises à jour gratuites

Microsoft propose aux clients de Small Business Server 4.0 une mise à jour vers Small Business Server 4.5. Pour ce faire, il suffit de remplir le formulaire que vous pourrez vous procurer à l’adresse http://www.microsoft.com/france/smallbiz/info/info.asp?mar=/france/smallbiz/info/majSBS45.html. La mise à jour vous sera

Lire l'article

Changer les paramètres du journal

Par défaut, les journaux écrasent automatiquement les événements tous les 7 jours et chaque journal peut se développer jusqu'à 512 Ko. Mais ces paramètres peuvent ne pas convenir à certaines applications, comme SQL Server, qui écrivent fréquemment dans le journal et utilisent une mémoire importante. On peut y remédier en

Lire l'article

Problèmes avec le canal sécurisé du BDC

Lorsque le Netlogon de NT Server 4.0 démarre sur un PDC, le système énumère tous les comptes d'ordinateurs du domaine et instaure une connexion via un canal sécurisé entre le PDC et le BDC. Netlogon énumère 250 comptes à chaque appel vers la base de données d'annuaire. De par un

Lire l'article

Trucs utiles

Lorsque vous utilisez l'installateur de SMS pour distribuer des progiciels, restez vigilants sur deux points importants. D'abord, connectez-vous en tant qu'utilisateur normal plutôt que comme administrateur lors de l'installation du logiciel sur le système de référence. Car si vous vous connectez en tant qu'administrateur, seuls des administrateurs pourront installer le

Lire l'article

Passons à l’action

Pour tester un système Maxspeed, j'ai installé une carte contrôleur SGX à quatre ports dans un serveur doté d'un processeur Pentium II MMX à 350 MHz et de 128 Mo de SDRAM. Le système exécutait Terminal Server et MetaFrame 1.0. La documentation explique largement comment changer les paramètres des cavaliers

Lire l'article

Astuces et pense-bête

Lorsque vous installez WLBS pour la première fois, vous devez décompresser

les fichiers et lire les notes d'installation du fichier wlbs.hlp. Je conseille

leur lecture avant d'utiliser le logiciel. Pour installer WLBS, j'ai dû charger

le fichier d'installation sur une disquette 3,5² pour qu'il trouve les fichiers.

De

Le serveur DNS de Microsoft

Pour bénéficier complètement de l'intégration de DNS et d'AD, vous n'êtes pas

obligés d'utiliser le serveur DNS intégré à Windows 2000. Cependant, vous ne

pourrez continuer à utiliser une version de 1992 de BIND.

Pour fonctionner avec Windows 2000, les serveurs DNS doivent satisfaire à certaines

conditions. Premièrement, ils

Résultat des courses

Microsoft a récemment modifié les licences et les tarifs de SBS 4.5 et annoncé que les utilisateurs de SBS 4.0 recevraient une mise à jour gratuite vers SBS 4.5. (Voir l'encadré Mises à jour gratuites). Il n'existe pas de possibilité de mise à jour de la beta SBS 4.5 à

Lire l'article

L’Observateur des journaux d’événements

Pour ouvrir l'Observateur d'événements, allez dans le menu Démarrer et sélectionnez Programmes, Outils d'administration, Observateur d'événements. A son ouverture, l'utilitaire affiche le dernier journal visualisé. Pour basculer entre les journaux, cliquez sur Journal dans la barre de menu et sélectionnez celui que vous voulez consulter (Système, Sécurité ou Application) comme

Lire l'article

BDC et réplication

Théoriquement, il n'y a aucune limite au nombre de BDC que l'on peut avoir dans un domaine. Cependant, dans la réalité, il existe une limite pratique au déploiement de BDC en quantité. Le nombre optimum de BDC dans un domaine dépend du temps de réplication et du trafic. De par

Lire l'article

Distribution des applications

Une fois le fichier d'installation créé, il faut déterminer les systèmes à inclure dans la liste de distribution. Puis créer une tâche pour exécuter le fichier .exe sur ces systèmes cibles. Il faut posséder une licence client SMS pour chaque système sur lequel s'exécute le fichier .exe généré par l'installateur

Lire l'article

Qu’est-ce que la MaxStation ?

En un sens, quand on utilise une MaxStation, on travaille en fait sur le serveur localement. La technologie de Maxspeed envoie un signal vidéo analogique directement d'un système Terminal Server au moniteur d'un client léger. L'installation de MaxStation consiste en trois parties. Le premier composant de MaxStation est un contrôleur

Lire l'article

L’équilibrage des charges, synonyme de capacité d’évolution

L'équilibrage des charges est l'autre service majeur apporté par WLBS aux applications. Lors de l'installation de WLBS, il est possible de définir les paramètres d'équilibrage des charges, ainsi que la priorité de chaque serveur du cluster. La priorité des serveurs peut aller de un serveur à la totalité des serveurs

Lire l'article

DNS et Windows 2000

Grâce à DNS, il est facile de trouver le serveur de messagerie électronique d'un domaine particulier. Avec la RFC 2052, on peut interroger de nouveaux types de serveurs via une autre sorte d'enregistrement DNS : les enregistrements SRV. Ces enregistrements permettent de demander à un serveur DNS si il connaît

Lire l'article

Héritage des stratégies

Lorsqu'un utilisateur se connecte, Windows 2000 évalue les stratégies en partant du plus haut de la structure AD : site, puis domaine, puis UO. Quel que soit le niveau, on peut définir une stratégie comme activée, désactivée ou non configurée. Non configuré signifie qu'à un niveau donné, aucune modification de

Lire l'article

Surveillance des fuites de mémoire

Les deux premiers compteurs du Tableau 1, Processus:Working Set et Processus:Octets du fichier d'échange permettent de surveiller l'encombrement de la consommation de mémoire de mes applications. Le working set est une métrologie importante pour les performances des applications, parce qu'il indique combien de mémoire physique (c'est-à -dire de pages réelles de

Lire l'articleLes plus consultés sur iTPro.fr

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

- CRM et souveraineté : le choix technologique est devenu un choix politique

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026