Exploration du nouveau Notes !

Découvrez les points forts de Notes 5.0 : nouvelle interface utilisateur, support

de l'envoi de courriers électroniques via Internet ou encore amélioration de l'administration

Le client Notes 5.0 (communément appelé Release

5 ou R5) représente le plus impressionnant ensemble de modifications apportées

à l'interface Notes depuis la mise sur le marché du produit en 1989. En effet,

livrée fin mars, la dernière mouture de Notes confère au client Notes d'origine

un look de navigateur Web, et lui apporte en plus de nombreuses améliorations

substantielles. Analysons plus en détail quelques-unes des modifications les plus

importantes.

Le nouveau client Notes est désormais un client e-mail

complet

Au coeur des améliorations de sécurité du SP4 : NTLMv2

En décidant de rendre Windows NT compatible amont avec LAN Manager, Microsoft

se rendait-il compte des problèmes qu'allait engendrer cette décision ? Le SP4

corrige certes la faiblesse de sécurité qu'introduisait la compatibilité LM mais

peut-on jamais semer les pirates…

En rendant Windows NT compatible avec LAN Manager, Microsoft entendait faciliter

la mise en oeuvre de NT dans les environnements LAN Manager et les sites sous Windows

95, Windows 3x, DOS et OS/2 existants. On pouvait en effet continuer à utiliser

le logiciel client LAN Manager déjà présent dans ces OS clients. Mais en bénéficiant

de la compatibilité amont, NT a du même coup hérité de certaines faiblesses importantes

en matière de sécurité dues au mode de hachage des mots de passe et d'authentification

du réseau propres à LM, le protocole d'authentification de LAN Manager. (Pour

en savoir plus sur les faiblesses de l'authentification LM, voir l'article " Protégez

vos mots de passe " de décembre 1998). L'authentification LM utilise un mécanisme

de question/réponse pour l'ouverture de session, pour éviter de devoir transmettre

le mot de passe sur le réseau. Mais les vulnérabilités de LM permettent aux hackers

d'espionner un segment de réseau, de saisir la question/réponse et de percer le

logon. Windows NT est donc tout aussi vulnérable puisque, pour offrir cette compatibilité,

il envoie et accepte automatiquement les réponses LM, ce qui est carrément dangereux.

L0phtCrack, outil de percement de mots de passe de L0pht Heavy Industries, fait

peser une lourde menace sur NT, grâce à un renifleur de question/réponse capable

de capturer les logons au moment où ils ont lieu sur le réseau. Une fois en possession

de ce couple question/réponse, L0phtCrack exploite les faiblesses de LM pour récupérer

le véritable mot de passe. Dans sa version 2.5, l'outil est doté d'un renifleur

amélioré avec interface graphique intégré dans le moteur principal (écran 1) et

il ne nécessite plus, comme la précédente version, de driver de paquet spécial.

Cet outil vendu dans le commerce permet même aux pirates novices d'apprendre sans

difficulté les mots de passe de quiconque ouvre une session sur son segment de

réseau.

L0phtCrack, outil de percement de mots de passe de L0pht Heavy Industries,

fait peser une lourde menace sur NT

Avant la sortie du Service Pack 4 (SP4), les administrateurs système devaient,

pour se défendre, appliquer la correction lm-fix, postérieure au SP3. Cette correction

ajoutait un paramètre au Registre, LM-CompatibilityLevel, qui indiquait à NT de

ne pas supporter l'authentification LM, battant ainsi en brèche le renifleur L0phtCrack.

Evidemment, cette solution impliquait de n'utiliser que NT sur les postes de travail

clients, puisque Win9x, Windows 3x, DOS et OS/2 ne supportent que l'authentification

LM. Malheureusement, lm-fix posait des problèmes de stabilité et Microsoft a dû

le supprimer du Web, privant les administrateurs d'une solution à un problème

sérieux.

Dès la sortie du SP4, voulant vérifier si Microsoft avait inclus la fonction lm-fix,

j'ai découvert une révision du protocole d'authentification de réseau NTLM, spécialement

conçu par Microsoft pour améliorer la sécurité de NT. NTLMv2 se caractérise par

plusieurs améliorations permettant de traiter les problèmes d'authentification,

ainsi que la confidentialité, l'intégrité et le chiffrage 128 bits nécessaires

pour sécuriser les sessions. Dans cet article nous présenterons les options de

NTLMv2 et un certain nombre de détails non documentés et de bugs graves pour la

sécurité. Nous verrons également comment chaque option permet de résister aux

attaques de L0phtCrack 2.5 et traiterons les éventuelles futures attaques. Enfin,

nous terminerons par des recommandations pratiques pour mettre en oeuvre la meilleure

sécurité possible tout en préservant la compatibilité.

L’administration de réseau dans Windows 2000

Windows 2000 apportera un grand nombre de services de réseau nouveaux ou modifiés

par rapport à Windows NT 4.0, pour supporter et améliorer les fonctionnalités

des infrastructures distribuées, qu'elles soient d'origine Microsoft ou non.

Quant on pense outils d'administration de réseau, on a aussitôt à l'esprit des

produits comme HP OpenView ou IBM NetView, dont le rôle consiste à surveiller

et maintenir les informations sur la configuration des périphériques de réseau,

tels que les hubs, les commutateurs et les routeurs. Les outils de ce type reposent

généralement sur des agents SNMP tournant sur les périphériques administrés afin

de fournir des informations à la console ou au serveur d'administration. Mais

rares sont, parmi ces outils, ceux qui apportent une visibilité au-dessus de la

couche réseau OSI des services ; il leur faut au contraire compter sur les éditeurs

de ces services pour l'administration. L'arrivée de Windows 2000 (feu Windows

NT 5.0) vient combler cette lacune en proposant des services d'administration

améliorés ou complètement nouveaux.

Parmi les services améliorés on trouvera DHCP (Dynamic Host Configuration Protocol),

WINS (Windows Internet Naming Services) et DNS (Domain Name System). Les nouveautés

qui font leur apparition avec la prochaine version de Windows NT sont les standards

IPSec (IP Security) pour l'authentification, l'intégrité et le chiffrement du

trafic de la couche réseau, et le support de QoS (Quality of Service) dans la

pile réseau et AD (Active Directory). On peut comparer les fonctions assurées

par Windows 2000 à une gestion de services de réseau plutôt qu'à une administration

traditionnelle de réseau.

La principale différence entre les deux tient à ce que les outils d'administration

de réseau de Windows 2000 n'assurent pas une surveillance suffisamment robuste

au niveau de toute une entreprise, ni les alertes et le reporting des périphériques,

comme le fait un véritable outil d'administration de réseau. Mais les outils de

Windows 2000 fournissent tout de même une interface de base pour la configuration,

l'administration et un certain niveau de surveillance des services de réseau.

Cet article vous permettra de découvrir un certain nombre de services nouveaux

et améliorés de Windows 2000 et les nouveaux outils servant à les gérer.

Quoi de neuf pour l'administration de réseau dans Windows 2000 ?

Microsoft a doté Windows 2000 Serveur et Workstation de nombreuses fonctions

de réseau nouvelles ou améliorées. Parmi elles se trouvent le support de QoS et

le protocole IPSec. (Pour en savoir plus sur QoS, voir l'article " Bâtir le meilleur

des réseaux avec QoS ", de Tao Zhou).

La valeur RPG IV *JOBRUN simplifie la conversion des formats de date

par Azubike Oguine Cet utilitaire met à profit la valeur spéciale *JOBRUN du RPG IV pour permettre aux utilisateurs finaux de tous les pays d'utiliser le format de dates auquel ils sont habitués

Lire l'article

Lorsque PASE paraît

La Division AS/400 place de grands espoirs dans l'environnement PASE (Portable

Application Solutions Environment), qui représente l'une des facettes de la stratégie

Unix de Big Blue

Voici quelques années, Rochester avait lancé un environnement d'exécution Unix

sur AS/400. Mais en dehors de quelques moments d'attention toute particulière,

comme lorsque les comptes et les éditeurs AS/400 les plus importants y ont porté

leurs applications Unix, ou lorsque SAP a porté son progiciel R/3 sur la plate-forme,

cet environnement a évolué à bas bruit, jusqu'au 24 janvier dernier, jour auquel

IBM a fait son annonce PASE (Portable Application Solutions Environment) à l'occasion

de PartnerWorld, à San Diego, Californie (cf. encadré "The big show").

L'environnement PASE est supposé accélérer la venue de nouvelles applications

sur plate-forme AS/400

Utiliser Ntbackup avec Windows 2000 et NT

Ntbackup.exe, le programme de sauvegarde intégré à Windows NT, est fait pour des sauvegardes rapides et rudimentaires de fichiers. Mais il n'est pas suffisant pour un environnement d'entreprise. Il ne permet pas, en effet, d'exécuter des sauvegardes automatiques pendant les heures de fermeture des bureaux, puisqu'il est dépourvu de la capacité de programmation intégrée. Il ne permet pas non plus de sauvegarder des ressources distantes et de maintenir des catalogues de supports de sauvegarde, fonctions indispensables aux entreprises. Les utilisateurs qui passent de Windows NT à Windows 2000 constateront que Microsoft a amélioré la nouvelle version de Ntbackup pour remédier aux trois lacunes citées plus haut. Mais tout le monde n'est pas pressé de passer à Windows 2000. Pour ceux qui comptent rester encore quelque temps sous NT, cer article explique comment éviter ces faiblesses pour planifier des sauvegardes, sauvegarder des ressources sur des machines distantes et maintenir des catalogues de leurs supports. Pour ceux qui passent à Windows 2000, nous décrirons les améliorations apportées par la nouvelle version de Ntbackup dans ces domaines par rapport à celle de NT.

Lire l'article

Norton Antivirus 4.0 et les serveurs NT

En voyant Norton AntiVirus 4.0 for Windows NT Server arriver au labo, je me suis dit " Tiens, on n'a pas déjà testé ce produit ? " Après une petite enquête j'ai découvert que nous avions examiné la version station de travail pour l'article " Logiciels antivirus pour Windows NT Workstation " de Jonathan Chau de février 98. Nous avons donc vérifié s'il y avait une différence entre les deux versions du produit. Norton AntiVirus (NAV) 4.0 for Windows NT Server se trouve sur un CD-ROM qui comprend des fichiers d'aide hypertexte et vidéo et des fichiers d'installation pour les systèmes Intel et Alpha. Cette nouvelle version permet de " pousser " l'installation du logiciel à partir d'un serveur central vers les serveurs et les postes de travail NT, ainsi que les systèmes Windows 95, Windows 3.1 et DOS. La version serveur offre la même interface utilisateur et les mêmes options que la version station de travail examinée par le Labo.

Lire l'article

Microsoft en quête de fiabilité

Ancien de Banyan Systems, Jim Allchin n'aime pas les bugs. Ex Senior Vice President de Microsoft en charge du développement de Windows 2000, désormais VP responsable des plates-formes, il est l'homme d'une mission : rendre Windows 2000 l'OS le plus fiable du marché. Après plus de 10 ans chez Microsoft à travailler sur Windows NT, le penchant de Jim Allchin pour l'excellence et sa détermination pourraient bien porter leurs fruits Au cours d'un discours prononcé au dernier Comdex d'automne, Jim Allchin a déclaré : " vous avez devant vous le bureau des réclamations de Microsoft pour Windows. Je reçois des lettres à propos de Windows 95, 98 et NT et je passe beaucoup de temps à les lire. C'est une lecture pénible car, même si j'en reçois de nombreuses très gentilles, la plupart des lettres qui arrivent sur mon bureau sont celles dans lesquelles quelqu'un a vécu une mauvaise expérience. Il y a deux ans, Microsoft a décidé d'essayer de comprendre la réalité en ce qui concerne la fiabilité et la compatibilité de Windows NT. Parce qu'au moment où je recevais toutes ces lettres, je savais que Dell.com tournait sous Windows NT, que le Nasdaq ou le Chicago Board of Trade étaient sous NT. Nous savions en outre que ces clients étaient absolument ravis de la fiabilité de nos produits. "

Lire l'article

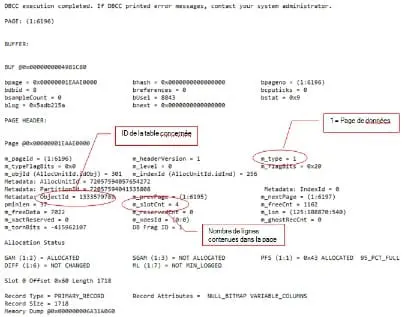

Au coeur de la gestion de la mémoire sous Windows NT (II)

2ème partie

Dans notre numéro de novembre, nous avons commencé cette série en deux parties

sur la gestion de la mémoire dans Windows NT en introduisant le concept de mémoire

virtuelle. Nous avons vu l'utilisation par le processeur d'un système de traduction

d'adresses virtuelles en adresses physiques à deux niveaux. Nous avons évoqué

la pagination et deux puissantes fonctions du Gestionnaire de mémoire : le mapping

de fichiers en mémoire et la mémoire copy-on-write.

Ce mois-ci nous allons détailler encore les structures de données internes utilisées

par le Gestionnaire de mémoire pour faire le suivi de l'état de la mémoire. Nous

évoquerons les working sets et la base de données PFN (Page Frame Number). Nous

terminerons par une exploration d'autres structures de données utilisées par le

Gestionnaire de mémoire pour faire le suivi de la mémoire partagée par deux ou

plusieurs applications, et nous aborderons les Objets de section, structures de

données utilisées par la base de données PFN pour mettre en oeuvre le mapping des

fichiers en mémoire.

Au coeur du noyau de Windows 2000

Microsoft a déclaré que Windows 2000 est la plus importante mise à niveau de toute

son histoire. Windows NT 4.0 est sorti mi-1996, et pour créer la nouvelle version

Windows 2000, Microsoft a bénéficié de l'expérience des utilisateurs et de sa

propre étude du système d'exploitation pendant trois années.

Je voudrais dissiper le mythe selon lequel le kernel de Windows 2000 est une simple

réécriture de celui de NT 4.0. Il s'agit, en réalité, d'une version tunée et peaufinée

du noyau de NT 4.0, comportant certaines améliorations significatives de zones

particulières et deux nouveaux sous-systèmes. Avec ces modifications, Microsoft

a voulu améliorer l'évolutivité, la fiabilité et la sécurité du système d'exploitation

par rapport à NT 4.0, et permettre le support de nouvelles fonctions telles que

Plug and Play (PnP) et la gestion de l'alimentation.

Dans cet article, je fais rapidement le tour des changements apportés au kernel

dans Windows 2000. Je ne parle pas des composants Windows 2000 du mode utilisateur,

comme Active Directory (AD) ou les interfaces d'administration, qui ne tirent

pas parti des changements du kernel pour leur implémentation. Je n'ai pas suffisamment

d'espace pour décrire une fonction particulière en détail, mais vous pouvez consulter

d'autres articles spécifiquement consacrés aux fonctions internes de NT.

NT 4.0 a la réputation de ne pas supporter suffisamment les montées

en charge sur les machines SMP, en particulier à plus de quatre CPU

Explorons Management Central

IBM y intègre la gestion des PTF et le packaging et la diffusion d'objets, et clarifie sa stratégie en matière d'outils de gestion système graphiques. A l'instar de différents secteurs du marché de l'AS/400, lorsqu'il s'agit de choisir une solution de gestion système dans l'offre IBM ou dans celles de ses “ Business Partners ”, le client n'a que l'embarras du choix. Le présent article a pour but de vous faire découvrir l'un des nouveaux venus dans ce domaine : Management Central. Il s'agit d'un ensemble d'outils pouvant être utilisés pour observer et surveiller plusieurs AS/400 connectés via TCP/IP. Management Central fait partie d'Operations Navigator (OpNav), qui à son tour, fait partie de la portion de Client Access livrée gratuitement. Management Central fait partie d'Operations Navigator La version originale, en V4R3, de Management Central offrait d'une part des fonctions de collecte d'informations et d'autre part, des fonctions d'affichage graphique de différents indicateurs de performances. Avec la V4R4 et la nouvelle mouture de Client Access lancée en mai 1999, IBM a élargi les fonctionnalités de Management Central. Désormais, le produit offre également des fonctions de gestion des composants matériels et logiciels, des PTF, permet de collecter des informations sur les performances, d'exécuter des commandes à distance ainsi que de distribuer des fichiers AS/400 et IFS. Entamons notre tour d'horizon en analysant la version actuelle de Management Central.

Lire l'article

Un Cerbère protège Windows 2000

Dans la mythologie grecque, Cerbère - Kerberos en anglais - est le chien à trois têtes qui garde l'entrée des enfers. La mise en oeuvre réalisée par Microsoft de Kerberos est un peu moins féroce tout de même. C'est la RFC (Request for Comments) 1510 qui définit le protocole Kerberos de base, développé au MIT comme partie intégrante du projet Athena et portant sur l'authentification des utilisateurs. Microsoft a intégré cette version de Kerberos dans Windows 2000 comme nouveau protocole d'authentification par défaut de l'OS. Dans cet article nous verrons les fonctions essentielles de l'implémentation de Kerberos par Microsoft.

Lire l'article

Comment sécuriser les réseaux NT / Unix

Bien que Windows NT et Unix aient en commun bon nombre de forces et de faiblesses en matière de sécurité, l'utilisation simultanée de ces deux OS dans le même réseau ajoute à sa complexité. Une complexité d'autant plus pesante si ce réseau mixte est connecté à l'Internet. Les administrateurs de réseaux NT et UNIX mixtes doivent donc impérativement développer et mettre en oeuvre un plan de sécurité complet. Dans un grand nombre d'organisations les plans de sécurité NT et UNIX sont inefficaces. On commet communément l'erreur de croire qu'il suffit d'installer un pare-feu et un serveur proxy pour garantir la sécurité d'un réseau. Cette mesure est importante, certes, mais elle ne représente qu'un élément d'un plan efficace. Un plan de sécurité NT et UNIX complet exige non seulement d'installer des pare-feux et des serveurs proxy, mais également de choisir soigneusement les applications, de sécuriser le serveur Web, de gérer efficacement les mots de passe et les logons, ainsi que les comptes d'utilisateurs et de groupes, de sécuriser physiquement le réseau, de garantir l'intégrité des données via des sauvegardes, et de surveiller les applications.

Lire l'article

Utilisation des API de files d’attente de données en RPG IV

Cet extrait tiré d'un nouveau Redbook propose des exemples de programmes RPG IV utilisant les API de files d'attente de donnéesLes files d'attente de données sont des objets que l'on peut créer pour établir des communications entre des programmes en langage évolué (HLL : high-level language). Le principe en est le suivant : un programme HLL envoie des données à une file d'attente et un autre les reçoit. Le type le plus fréquent de file d'attente de données est constitué par les communications entre programmes HLL résidant sur le même système AS/400. Mais on peut aussi utiliser des files d'attente de type DDM (Distributed Data Management) pour faire communiquer des programmes HLL tournant sur des AS/400 différents.

Les files d'attente de données offrent de nombreux avantages :

· Elles constituent un moyen rapide de communications asynchrones

entre deux travaux, qui utilise moins de ressources systèmes que les échanges

via les fichiers base de données, les files d'attente de messages ou les zones

de données.

· Elles peuvent être communes à plusieurs travaux. C'est intéressant lorsqu'un

travail ne peut pas traiter un trop grand nombre d'entrées dans le temps imparti.

Ainsi, si plusieurs imprimantes sont prêtes à imprimer des commandes, une seule

file d'attente peut envoyer des données à un job distinct pour chaque imprimante,

en mode FIFO (premier entré/premier sorti), LIFO (dernier entré/premier sorti),

ou dans un ordre déterminé par clé.

· Elles peuvent attacher une ID d'émetteur à chaque message. L'ID d'émetteur

est un attribut de file d'attente de données établi au moment où elle est créée.

Il contient le nom de job qualifié et le profil utilisateur courant.

· Elles peuvent être assorties d'un délai (time-out) afin qu'un job récepteur

attende jusqu'à ce qu'il reçoive une certaine entrée en provenance d'une file

d'attente de données.

On peut aussi utiliser des files d'attente de données pour faire communiquer des programmes HLL tournant sur des AS/400 différents.

· Elles allègent la tâche d'un travail. Les API de file d'attente peuvent fournir un meilleur temps de réponse et diminuer la taille d'un programme interactif. Si, par exemple, plusieurs utilisateurs entrent des transactions pour mettre à jour plusieurs fichiers, on peut ordonner aux jobs interactifs de pousser les données dans une file d'attente pour un traitement asynchrone par un programme batch (plutôt que d'avoir chaque file d'attente de job interactif mettre à jour un fichier base de données). Seules les files d'attente de données permettent cette technique de programmation asynchrone.

Lire l'article

La machine de l’extrême

Abandonnant sa ritournelle e-business le temps des dernières annonces, IBM a qualifié

les nouvelles machines AS/400, qui verront le jour en août, de "machines de l'extrême"

Une fois n'est pas coutume : IBM nous a surpris en devançant ses annonces AS/400

de plusieurs mois. Initialement prévues pour juillet, elles ont en fait eu lieu

le 22 mai. Baptisées "AS/400e for extreme business", elles ont, en dehors de leur

date inhabituelle, revêtu une forme tout ce qu'il y a de plus classique pour des

annonces AS/400. En d'autres termes, il reste sept mois sur l'année 2000, au cours

desquels il n'y a officiellement aucune annonce de prévu…. que nous réservent

ces sept mois ? Voyez l'encadré "AS/6000 ?" à ce sujet. Tous les éléments matériels

et logiciels constitutifs de l'annonce du 22 mai seront disponibles en août 2000

(pas de date précise connue au moment où nous mettions sous presse, mais ce pourrait

être en début de mois), ce qui constitue aussi une première : en effet, IBM nous

avait habitués à ce que le contenu de ses annonces soit disponible immédiatement

ou très peu de temps après, et en aucun cas trois mois plus tard.

|

Extremecast live |

Avec de telles performances, l'AS/400e surclasse désormais les mainframes les plus puissants Lire l'article

Transférer des feuilles 97 Excel vers la base de données AS/400

Obtenir les informations dont on a besoin pour assurer un téléchargement Excel

réussi

Downloader un fichier base de données AS/400 vers une feuille de calcul Microsoft

Excel est une opération relativement simple. En fait, depuis la V3R1M3 de Client

Access pour Windows 95/NT, un add-in pour Excel 95 et Excel 97 permet de downloader

directement des données AS/400 dans une feuille de calcul.

En revanche, si on a besoin “ d'uploader ” (c'est-à -dire de réaliser l'opération

en sens inverse) une feuille de calcul depuis Excel vers une base de données AS/400,

la tâche n'est pas aussi simple. Assurer le chargement de la feuille de calcul

peut s'avérer difficile si on ne maîtrise pas les types de fichiers utilisés dans

Client Access et Excel. Dans cet article, je passe en revue les phases de préparation

d'une feuille de calcul à uploader vers un AS/400 en utilisant Client Access pour

Windows 95/NT. Je présente également certains des problèmes que l'on est susceptible

de rencontrer si on choisit des types de fichier incompatibles.

Le Service Pack 4 et les technologies réseau

Longtemps attendu, le Service Pack 4 de Windows NT 4.0 contient notamment des corrections de bugs importantes et de nouvelles fonctions pour trois technologies réseau fondamentales : DHCP, WINS et DNS. Voyons donc les problèmes liés à ces technologies et les corrections apportées par le SP4. Nous avons déjà évoqué le SP4 pour son SCE (Security Configuration Editor) dans l'article de Mark Joseph Edwards " Le nouvel éditeur de configuration de sécurité du SP4 " de décembre 1998), mais ne passez pas à côté de ses avantages réels. Le SP4 comporte en effet des corrections qui améliorent trois technologies réseau essentielles : DHCP (Dynamic Host Configuration Protocol), WINS (Windows Internet Naming Service) et DNS (Domain Name Service).

Lire l'article

Les options de déploiement de Windows 2000 Professional

Au cours des deux dernières années, le déploiement a été maintes fois évoqué,

en référence au processus consistant à installer un OS ou une application sur

les postes de travail de l'entreprise. A l'origine de Windows NT, l'installation

de l'OS nécessitait la présence d'un opérateur pour fournir des informations pendant

le processus. Windows NT 4.0 comportait quelques des options pour simplifier ce

processus, avec Windows 2000, l'OS en comporte beaucoup. Windows 2000 Professional offre de nombreuses méthodes de déploiement, que ce

soit sur un poste de travail ou pour tout un réseau.

Aussi, avant de commencer à installer l'OS, vous devez prendre en compte quelques

considérations. Si vous installez Windows 2000 Pro sur du matériel flambant neuf

garanti prêt pour Windows 2000, vous ne devriez pas rencontrer de problèmes.

En revanche, si vous envisagez de mettre à jour des systèmes existants, vous devez

vous préparer à quelques pièges en termes de compatibilité.

Les drivers sont un des points sensibles potentiels : Windows 2000 Pro utilise

une architecture de drivers différente de celle utilisée par Windows 9x. Bien

que Windows 2000 soit en gros une mise à jour de Windows NT, Microsoft a suffisamment

changé l'OS pour que l'on ne puisse pas partir du principe que les drivers NT

4.0 fonctionneront sous Windows 2000 Professionnal. Ne croyez pas la propagande

de Microsoft selon laquelle le Windows Driver Model (WDM) règlera tous ces problèmes

de compatibilité de drivers.

Au cours d'une récente conversation avec un des développeurs de WDM, ce dernier

m'a révélé que WDM ne s'applique à aucune forme de driver d'affichage (écrans,

imprimantes ou tout autre driver interagissant directement avec GDI - Graphical

Driver Interface). Le développeur m'a également appris que Microsoft avait reconçu

WDM pour les programmeurs et non les utilisateurs finaux et que, même lorsque

WDM fonctionne, la compatibilité binaire entre Windows 2000 Pro et Windows 9x

n'était pas garantie.

Même lorsque le Windows Driver Model fonctionne, la compatibilité binaire entre

Windows 2000 Pro et Windows 9x n'était pas garantie La compatibilité des applications

est également un problème. J'ai testé la RC3 de Windows 2000 Pro et, à l'heure

de mise sous presse, les applications suivantes présentaient des problèmes de

compatibilité (peut-être résolus depuis la disponibilité de la version définitive)

: Illustrator, Photoshop et Adobe Type Manager d'Adobe ; les logiciels d'Aldus

Freehand, Compuserve et AOL ; Inoculan et InoculanIT de Computer Associates ;

Exceed d'Hummingbird ; Diskshare et GeoMedia d'Intergraph ; cc:Mail, Notes, Organizer

et SmartSuite de Lotus ; Macromedia Director ; iGraphx Designer de Micrografx

; Encarta, Office, Photodraw, les Services for UNIX de NT 4.0, Visual Basic, Visual

C++, FoxPro, Visual Interdev et Visual Studio de Microsoft ; GroupWise de Novell

; Panda Antivirus ; PowerQuest Drive Image ; Crystal Report de Seagate ; et les

application sde Symantec dont pcANYWHERE.

Pour être honnête, les problèmes de compatibilité n'affectent pas toutes les versions

de tous ces produits et la plupart peuvent être contournés. Je n'ai évoqué ici

que deux des nombreux problèmes de compatibilité que vous pouvez rencontrer.

Que peut-on y faire ?

Les bonnes vieilles règles de la mise à niveau de Windows NT fonctionnent encore

: vérifiez la liste de compatibilité matérielle (HCL) pour vérifier que Windows

2000 Pro supporte votre système, vérifiez tous les drivers d'éditeurs tiers et

lisez la note accompagnant Windows 2000 Pro pour voir si un de vos logiciels présente

un problème.

Pour faciliter la découverte de problèmes de compatibilité, on peut utiliser le

commutateur \checkupgradeonly sur winnt32.exe. (Winnt32.exe est le nom du programme

d'installation de Windows 2000 Professionnal et on peut le trouver dans le répertoire

\i386 du CD-ROM de distribution.) On peut également utiliser le vérificateur de

compatibilité de Microsoft (checkupgrade_1.exe) que l'on peut télécharger depuis

le site Web de Microsoft.

Windows NT contre Unix : y-a-t-il un gagnant ?

Les parts de marché grignotées par Windows NT ayant fini par éroder la domination

d'Unix, le débat continue à faire rage sur la supériorité éventuelle de l'un des

deux OS. Beaucoup d'utilisateurs prétendent avec une ferveur quasi religieuse

que, quel que soit le système d'exploitation, le meilleur est celui avec lequel

on a travaillé en premier. Dans le clan Unix, en particulier, certains sont apparemment

convaincus qu'il suffit de vanter haut et fort les mérites d'Unix pour endiguer

la marée Windows NT.

Ce débat brûlant met en lumière, non sans ironie, que l'origine des deux OS remonte

au milieu des années soixante-dix et qu'ils ont tous deux été influencés en grande

partie par des concepts et des théories identiques. Personne ne sera surpris de

découvrir que Windows NT et Unix ont beaucoup de similitudes, mais aussi de différences.

Cet article va traiter en parallèle Windows NT et Unix et comparer leurs architectures,

avec un examen des principales caractéristiques de chacun : gestion des processus,

ordonnancement, gestion de la mémoire et traitement des I/O. Il se terminera par

une présentation des résultats des mesures les plus objectives disponibles, à

savoir les résultats des benchmarks reconnus par l'industrie.

Enfin, il abordera la question qui s'impose dans toute comparaison : " Quel est

le meilleur des deux OS ? "Peu importe de quel côté du débat Windows NT-Unix vous

vous trouvez, quelques surprises vous attendent.

Le PC doit-il faire sa révolution ?

Il semble évident que les PC sont là pour toujours. Pourtant, on peut en douter. Lors du dernier Comdex, en voyant les derniers PC les plus puissants, il était étonnant de voir combien les nouveaux PC ressemblent à ceux des années précédentes, y compris les premiers PC de 1981.Bien que l'industrie du PC donne l'image d'un marché en constante innovation, cette image est une illusion. Il stagne dans bien des domaines et cette stagnation pourrait bien annoncer de nombreux changements. Entre 1981 et 1987, les PC ont connu une évolution très rapide, passant de processeurs hybrides 8-bit et des 8088 16-bit aux processeurs 80386 pures 32-bit ; d'un affichage purement textuel à VGA ; et du stockage sur des disquettes de 160 Ko au disques durs généralisés et aux disquettes 3,5" de 1,44 Mo. Mais bien peu de choses ont changé depuis 1987. La disquette standard est toujours de 1,44 Mo et VGA est toujours la base de l'affichage vidéo. Les processeurs Intel à l'état de l'art(les Pentiums III) sont des 386 gonflés avec un jeu d'instruction amélioré. Intel a lancé les 386 32-bit en 1985 et, 15 ans plus tard, on attend toujours le processeur 64-bit que le fondeur avait promis avec la puce Itanium, (anciennement connue sous le nom de code Merced). Les vitesses d'horloge des processeurs ont certes augmenté considérablement, en apparence, mais en fait les apparences sont trompeuses. La vitesse d'horloge externe du 80386 atteignait 33 Mhz il y a 10 ans environ et le Pentium III, prétendument cadencé à 500 Mhz, n'offre en fait qu'une vitesse d'horloge externe de 100 Mhz, soit trois fois plus seulement.

Lire l'articleLes plus consultés sur iTPro.fr

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants