Vous voulez en apprendre davantage sur la gestion unifiée des menaces, la sécurité intelligente et le SD-WAN ? Découvrez les réponses et les conseils de Cisco Meraki sur le sujet lors du Webinaire du 18 septembre !

SD-WAN : tout savoir sur l’intégration et les avantages

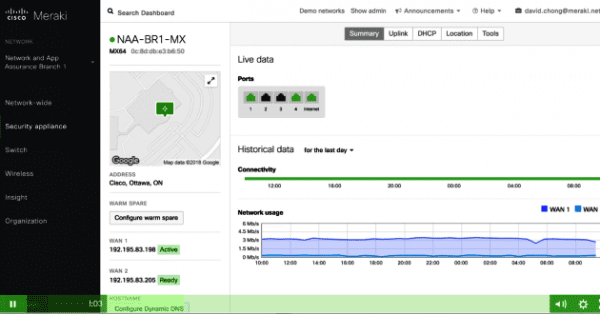

SD-Wan : Simplifier votre informatique !

Venez découvrir la reconnaissance de la technologie Cisco Meraki au niveau mondial, avec une solution 100% gérée dans le cloud qui vous apporte quatre avantages clés qui feront la différence:

Sécurité + Fiabilité + Adaptabilité + Durabilité dans le temps

Avec des data centers régionaux, des tests de pénétration réguliers, des mises à jour automatiques, des équipements garantis à vie, un ajustement dynamique au réseau, la flexibilité de la console, Cisco Meraki harmonise votre environnement et s’adapte à votre croissance !

Une gestion de la sécurité optimale

Embarquez pour le Webinaire Cisco Meraki du 28 novembre à 10 h

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

- Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

- Le rôle incontournable de l’UX dans la cybersécurité

- Webinar Alsid – BloodHound est un bon outil, mais vous méritez mieux !

- Comment bénéficier d’une protection efficace contre les virus informatiques ?

- L’avenir du télétravail sécurisé en France

- Entre essor du cloud et ransomwares, quelles priorités pour la cybersécurité industrielle ?

- Êtes-vous sûre de contrôler vos données Office 365 ?

- Workshop Cloud Insight: Explorez Windows Virtual Desktop

- Solution vCloud Director : les avantages du Cloud Privé BLUE & VMware au service des entreprises

- Besoin de changer votre suite bureautique ? Découvrez ONLYOFFICE Workspace

Les plus consultés sur iTPro.fr

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

Articles les + lus

Le Salon Souveraineté Numérique 2026 : l’événement pour passer à l’action

Ready For IT 2026 : le salon IT premium dédié aux décideurs des ETI

Préparez votre entreprise à l’ère de l’IA avec Windows 11

Passez à Windows 11 avec Lenovo et modernisez votre entreprise

Les quatre évolutions qui redéfinissent la sécurité et la résilience de Microsoft 365

À la une de la chaîne Digital Corner

- Le Salon Souveraineté Numérique 2026 : l’événement pour passer à l’action

- Ready For IT 2026 : le salon IT premium dédié aux décideurs des ETI

- Préparez votre entreprise à l’ère de l’IA avec Windows 11

- Passez à Windows 11 avec Lenovo et modernisez votre entreprise

- Les quatre évolutions qui redéfinissent la sécurité et la résilience de Microsoft 365