Contourner l’écran sign-on i5/OS

Q: Peut-on contourner l’écran sign-on i5/OS quand on utilise l’émulation 5250 dans System i Access for Web?

R: La V5R4 accompagne désormais le bypass sign-on d’une nouvelle case à cocher pour 5250 Start Session, comme le montre la

Conclusion

Avant de régler finement votre système ; il faut l’auditer régulièrement, notamment à l’aide du moniteur de performances. De là, vous obtiendrez une masse d’informations que l’observation vous permettra d’analyser. De cette analyse découlera les paramètres à faire évoluer.

Mais, comme tout bon artisan, il convient de n’ajuster

1.2 – 64 bits

Le 64 bits permet d’aller encore beaucoup plus loin dans l’adressage RAM. En fait, en théorie, il permet d’adresser 18 446 744 073 709 551 999 octets6… En l’occurrence Windows édition 64 bits est encore limité à 512 Go de RAM, mais nous savons qu’en informatique, la réalité rattrape parfois

Lire l'article

EFI — Extensible Firmware Interface : sera ou ne sera pas ?

Depuis plusieurs années, un forum de sociétés majeures de l’industrie informatique (Intel et Microsoft membres fondateurs) travaillent conjointement à supplanter ou à remplacer le BIOS par l’EFI. BIOS, trop vieux, pas du tout évolutif, datant du début des années 70 — ou depuis 1981 si l’on considère seulement l’IBM PC

Lire l'article

1.3 – Le cache des données

Pour qu’un cache soit efficace il faut que les processus de mise en mémoire et de déchargement de la mémoire soient les plus optimisés possible. Pour ce faire, on a longuement étudié les mécanismes de lecture et d’écriture des disques et des mémoires et l’on en a conclu la chose

Lire l'article

Attaques par injection SQL : Microsoft pointe du doigt des développeurs

Le département de la sécurité intérieur des Etats-Unis, les Nations-Unis et le « Civil Service office » de Grande-Bretagne ont fait les frais la semaine dernière d’une attaque par injection SQL. Les hackers se sont introduits dans une faille de sécurité de ces sites pour lancer des attaques de Malwares

Lire l'article

4.3 – Réglages au niveau des processeurs

La procédure sp_configure permet de régler les principaux paramètres pour piloter la gestion des processeurs. De plus le tag MAXDOP permet de limiter l’usage de plusieurs processeurs. Nous avons vu que SQL Server utilisait peu l’OS puisqu’il utilise son propre OS "SQL OS". Nous en avions déduit que contrairement à

Lire l'article

1.1 – Pagination de la mémoire virtuelle en RAM

Peut-être n’avez-vous jamais remarqué ce fichier de nom pagefile. sys3 situé en racine de votre disque C4. C’est lui qui assure la mémoire virtuelle de l’OS. En fait, lorsqu’une application n’a pas assez de mémoire pour s’exécuter, ou encore pour charger toutes les données qu’elle doit utiliser en RAM, le

Lire l'article

N’oubliez pas les fondamentaux / Conclusion

Enfin, n’oubliez pas que l’Analyseur de Performances de Windows et le Network Monitor sont de précieux outils qui vous permettront d’analyser en profondeur et de comparer les niveaux de performance de votre système. Si vous ne disposez pas d’historique sur votre plateforme, vous pourrez toujours vous référez au guide de

Lire l'article

1.2 – Le cache des procédures

S’il est un cache bien amusant, c’est celui des procédures. Il sert simplement à se souvenir que tel ou tel bout de code – en fait et plus précisément, telle ou telle requête – a déjà été jouée et que l’on en a déduit un plan d’exécution. Toute requête SQL

Lire l'article

Analyser une trace

Pour analyser une trace de communications i5/OS, la première étape est la sélection de New Failure dans la fenêtre principale de l’outil, pour afficher la fenêtre New Input – File Input dans laquelle vous spécifierez où se trouve la trace de communications i5/OS. L’outil peut analyser une communication qui est

Lire l'article

Paré pour le grand jour ?

La virtualisation constitue une tendance non négligeable dans le domaine informatique et elle aura sans nul doute une influence majeure sur la conception du matériel et des logiciels au cours des prochaines années. En raison de la complexité associée au déploiement et au support d’un environnement virtualisé, il est, à

Lire l'article

4 – les réglages au niveau de SQL Server

Mis à part la mémoire haute dans le cas d’un OS 32 bits16, l’ensemble des réglages pour la mémoire, les disques et les processeurs, sont à faire sur le serveur SQL. Mais il y a deux catégories de réglages : - les réglages stricts, préventifs destinés à indiquer à SQL

Lire l'article

Evaluation de la complexité

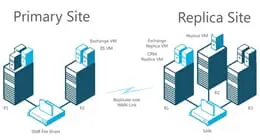

La réplication de base de données met en miroir les objets de cette dernière et préserve sa cohérence entre les mises à jour, alors que la réplication du stockage met en miroir un niveau plus bas des données et préserve la cohérence du stockage. Par conséquent, au niveau bloc, la

Lire l'article

Microsoft Exchange Troubleshooting Assistant / Microsoft ESEUtil

Microsoft Exchange Troubleshooting Assistant (ExTRA) peut vous permettre de déterminer les causes de ralentissement des performances (transfert des messages, fonctionnement des banques d’information). ExTRA est la fusion de trois outils qui étaient précédemment fournis séparément : Exchange Database Recovery Assistant (ExDRA), Exchange MailFlow Troubleshooter Assistant (ExMTA) et Exchange Performance

Lire l'article

1.1 – Cache et RAM

En fait, LRU ne va se déclencher que si SQL Server manque de mémoire. Tant que SQL Server constate qu’une partie de la RAM n’est pas mise à sa disposition10, il la prendra, quitte à soutirer toute la mémoire disponible. Il est programmé pour vampiriser toute la RAM, celle de

Lire l'article

EMC annonce de nouvelles offres OEM pour les développeurs de logiciels

la gestion de données XML. Ces nouvelles offres doivent permettre aux développeurs d’intégrer des fonctionnalités de capture, de gestion de contenus enrichis et

Lire l'article

Des machines virtuelles pour tester Exchange 2007

Microsoft a sorti en juillet la version Exchange Server 2007 bêta 2 afin de la soumettre à des tests généralisés. De nombreux clients envisagent d’utiliser une machine virtuelle pour tester la version bêta. Ils souhaitent, par ce biais, éviter toute incidence possible sur leurs serveurs Exchange 2003 de production et

Lire l'article

3 – les processeurs

Pour une base de données chargée, il est nécessaire de disposer de plusieurs processeurs. Mais qu’est-ce qu’une base chargée ? C’est soit un grand nombre d’utilisateurs potentiellement simultanés (pôle de saisie, site web marchand…), soit des requêtes portant sur des masses importantes d’informations (calculs d’agrégats par exemple). Dans ce cas,

Lire l'article

Cohérence des données

En cas de mise en miroir asynchrone des données au niveau de la couche stockage, le logiciel du système de stockage met à jour les données d’un point de cohérence à l’autre. Un point de cohérence est l’état dans lequel la structure de données de stockage est stable et complète.

Lire l'articleLes plus consultés sur iTPro.fr

- Fuites de données : la France, 2ème pays le plus touché au monde début 2026

- Nomios accélère sur la cybersécurité industrielle avec un SOC renforcé et une Factory OT immersive

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles