Exécution de la simulation

Maintenant que vous avez personnalisé votre modèle en fonction du réseau proposé, il est temps d’effectuer une simulation en cliquant sur le bouton Run Simulation au bas de la section General Actions dans la fenêtre Model Editor. La durée d’exécution nécessaire dépendra de la complexité de votre modèle. La figure

Lire l'article

2.10 – Base tempdb en RAM

Une solution ultime pour obtenir de bonnes performances si votre base tempdb est fortement saturée, consiste à la placer en mémoire. Différents fabricants proposent ce que l’on appelle des "Ram disque". Autrement dit une mémoire vive qui se substitue à un disque. Pas de panique, les fabricants ont bien prévu

Lire l'article

Configurer des resolvers

Vous pouvez maintenant configurer vos resolvers. Ces serveurs devraient se trouver en un point central afin que les clients du réseau interne puissent les atteindre mais qu’ils puissent aussi se connecter aux serveurs DNS externes. Votre première tâche est donc de vous assurer que le resolver n’est à l’écoute que

Lire l'article

Audit des serveurs Exchange / Spotlight de Quest Software

Au cours de votre analyse, vous devrez structurer celle-ci par un certain nombre de champs d’investigation, tels qu’indiqués ci-après :

• Volumétrie ; répartition des volumes paramétrage des bases de données environnement de stockage,

• Flux de messagerie (détails des flux de messagerie, interconnexion avec d’autres systèmes de

TimeData, une solution pour remonter dans le temps

Double-Take Software vient de lancer TimeData, une solution de CDP, ou « Continuous Data Protection ». Cet outil permet de restaurer des données perdues ou endommagées, avec un niveau de détail très fin, pour SQL Server et autres applications Windows.

La solution doit faciliter

Architecture d’ADFS

ADFS tire parti d’autres composantes de la gestion d’identités Microsoft telles que Active Directory (AD) et Active Directory Application Mode (ADAM) et s’intègre étroitement à Microsoft IIS. La figure 1 montre les éléments centraux d’un déploiement ADFS simple : les serveurs de fédération, qui exécutent la composante ADFS Federation Service,

Lire l'article

Utilisation du Model Editor pour l’affinement

Lorsque vous cliquez sur Finish, l’écran Model Editor, similaire à celui de la figure 4, apparaît et affiche la topologie globale du modèle que vous avez créé avec le Model Wizard. Il est possible d’utiliser les liens à droite du diagramme pour effectuer des actions telles que l’ajout de nouveaux

Lire l'article

2.9 – Taux d’occupation

Un disque, lorsqu’il commence à être rempli, ressemble à un jeu de taquin. Ce jeu mathématique inventé par Sam Loyd en 1873 consiste à découper une image en petit carrés, les mélanger et en retirer un. Pour gagner, il faut recomposer l’image en faisant glisser les petits carrés verticalement ou

Lire l'article

Configurer des domain masters internes

Vos domain masters internes sont les serveurs DNS qui gèrent toute la résolution de noms pour vos domaines AD locaux. Si vous ne l’avez pas déjà fait, configurez ces serveurs comme des zones intégrées à l’AD, pour bénéficier du contrôle de sécurité plus granulaire et des fonctions de réplication améliorées

Lire l'article

Live Mesh, la nouvelle plateforme d’échange de Microsoft, en « Technical Preview »

Laurent Ellerbach, Responsable marketing de la division plateforme et écosystème nous livre les premiers atouts de cette nouvelle plate-forme stratégique.

Depuis la semaine dernière, la « Technical preview » de Live Mesh est disponible pour 10.000 utilisateurs enregistrés depuis les Etats-Unis. La future

Concevoir une base de données sur Microsoft SQL Server 2008

SQL Server 2008, SQL, Transact SQL, le dernier livre de Jérôme Gabillaud (MVP) vient de sortir aux éditions ENI dans la collection « ressource informatique ». Destiné aux développeurs d’applications et aux étudiants souhaitant acquérir une bonne connaissance sur SQL Server et Transact SQL, cet ouvrage permet

Lire l'article

Principe de fonctionnement de la fédération d’identités

La fédération d’identités, aussi appelée gestion d’identités fédérées, sert à relier des fournisseurs d’identités et de ressources disparates. Dans le jargon de la fédération d’identités, une organisation peut être un fournisseur d’identités, un fournisseur de ressources, ou les deux. Un fournisseur d’identités est une organisation qui émet et gère des

Lire l'article

Procédure du Model Wizard (suite)

L’écran suivant de l’assistant vous demande de décrire le niveau habituel d’utilisation du serveur Exchange au sein de votre organisation Exchange, à savoir faible, moyenne ou élevé. D’après mon expérience, c e s n i v e a u x s o n t relativement subjectifs et constituent un point

Lire l'article

2.8 – Répartition des fichiers

Nous avons déjà commencé à parler de la répartition des fichiers et des données sur différents disques. Voyons cela plus en détail et notamment sous l’angle des mécanismes de redondance de type RAID… Vous le savez sans doute un élément essentiel de la sécurité des données est la redondance. Celle

Lire l'article

Configurer les advertisers

Les advertisers DNS permettent à quiconque de résoudre des adresses pour vos hôtes ouverts au public, comme vos serveurs Web, FTP et mail. Comme ces serveurs sont les plus exposés aux attaques, il faut sélectionner soigneusement l’information qu’ils offriront. Les advertisers ne devraient contenir des informations que sur des hôtes

Lire l'article

Journalisation automatique lors de la création d’un fichier physique

Quand vous créez un fichier physique, vous pouvez demander au système de commencer automatiquement à journaliser les changements apportés au fichier. Comment faire cela?

Créez une zone de données nommée QDFTJRN dans la bibliothèque où vous créez le fichier. Dès lors que les éléments constitutifs de la zone

Le cas des boîtes de dialogue File Open de Windows Vista retardées

Ceci est un résumé du posting bien connu du blog technique de Mark Russinovich (https://blogs.technet.com/markrussinovich/ about.aspx ) qui couvre des sujets tels que le dépannage, les technologies et la sécurité de Windows.

L’automne dernier, j’ai pris la parole lors de la conférence Microsoft Tech Ed : IT Forum

Ce n’est qu’un début

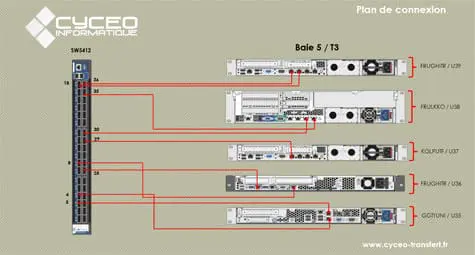

Vous voilà avec une installation mobile d’ADS opérationnelle. Vous pouvez vous rendre auprès de n’importe quel serveur de l’entreprise, le débrancher du réseau de production, le brancher au commutateur réseau de MobileP2V, et utiliser ADS pour capturer ou déployer une image.

Dans de futurs articles, nous verrons comment

Procédure du Model Wizard

Avant d’exécuter le Model Wizard, il vous faut collecter certaines informations. Vous devez avoir une idée précise du matériel que vous envisagez d’acheter et connaître les configurations de disque et de processeur de tous les serveurs Exchange en place, ainsi que la topologie de l’organisation Exchange. Des statistiques sur les

Lire l'article

2.7 – Gérez la croissance…

De toutes les manières, il conviendra d’auditer régulièrement la base de données et ses fichiers afin de savoir si vous êtes dans le vrai. Ainsi, en laissant des fichiers de grandes tailles avec une croissance automatique par grands blocs fixes (j’utilise 250 Mo comme pas d’incrément pour la croissance de

Lire l'articleLes plus consultés sur iTPro.fr

- Fuites de données : la France, 2ème pays le plus touché au monde début 2026

- Nomios accélère sur la cybersécurité industrielle avec un SOC renforcé et une Factory OT immersive

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles