Algorithmes tierce partie (plug-in)

Les sept algorithmes de Microsoft constituent des outils extrêmement performants, mais ils peuvent ne pas vous donner le type de schémas de connaissance ou de prédiction dont vous avez besoin. Si tel est le cas, vous pouvez développer un algorithme personnalisé et l’héberger sur le serveur Analysis Server. Pour s’intégrer

Lire l'article

5 DEP (data execution prevention)

Conçu pour mettre un terme aux attaques par débordement du buffer, le kernel XP a été recompilé pour SP2 en utilisant le flag No Execute (NX). Ce flag permet à XP de marquer la mémoire comme exécutable ou non exécutable, empêchant des logiciels malveillants comme MSBlaster de s’exécuter dans une

Lire l'article

Les solutions Tango/04 compatibles avec i5/OS V5R4

Tango/04 Computing Group annonce la disponibilité des nouvelles versions de tous ses produits adaptées au nouveau système i5/OS V5R4.

Les départements informatiques qui utilisent i5/OS V5R4 peuvent facilement actualiser leurs versions des solutions logicielles de Tango/04 pour bénéficier des améliorations dans les domaines de la performance et sécurité

L’architecture

L’outil fonctionne avec toutes les versions d’Exchange mais donnera effectivement le maximum d’information sur Exchange 2000 et 2003, l’organisation devant comporter au moins une de ces 2 versions.

Etant donné la charge CPU et le trafic généré, il est préférable d’installer ExBPA sur une station cliente de type XP

Le plan d’accès

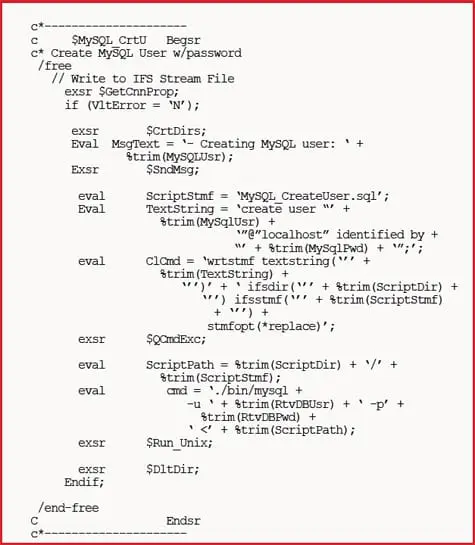

Pour démontrer les différences dans la mise en oeuvre des programmes RLA et SQL, j’ai recours à deux programmes RPG. Quoique extrêmement simples, ces programmes sont semblables aux modules d’I/O développés par ABC Corporation dans le cadre de sa modernisation d’applications.

Le plan RLA. Avant de créer le

Valider votre application pour SSL

Tout cela semble bien beau, mais comment pouvez-vous valider pour SSL votre application maison existante ? Il n’existe aucune interface standard pour coder la couche de protocole SSL. C’est pourquoi il y a de multiples interfaces sur l’iSeries pour valider pour SSL une application. Je décris ici mon interface favorite,

Lire l'article

6 Blocage des pop-up pour IE

Le Pop-Up Blocker pour IE est une autre amélioration intéressante de SP2. Une fois SP2 installé, quand vous visitez les sites Web qui tentent de vous envoyer des pop-ups, Pop-Up Blocker les supprime et affiche le message « Pop-ups were blocked » dans la barre d’outils IE.

Lire l'article

Eurêka Solutions réunit ses utilisateurs !

Eurêka Solutions, éditeur, concepteur et intégrateur de progiciels de gestion intégrés en environnement IBM iSeries pour les industries de fabrication, de transformation et de distribution, réunira ses clients les 15, 20 et 22 juin 2006 à Nantes, Paris et Colmar. Ces Journées Clients seront l’occasion de dresser un bilan de

Lire l'article

Son utilité

• les administrateurs trouvent difficile d’être à jour avec la documentation existante. La réponse aux problèmes doit souvent se faire dans l’urgence, l’aide en ligne n’étant pas toujours efficace.

Par ailleurs, garantir qu’une installation soit conforme avec toutes les bonnes pratiques n’est pas aisé.

• Exchange a de

Interpréter les résultats

Les figures 7, 8 et 9 montrent les résultats obtenus par chaque méthode de tri avec 100, 1000 et 9 999 enregistrements respectivement.

J’ai effectué ces tests plusieurs fois et les résultats ont varié légèrement chaque fois :

jusqu’à 8 millisecondes d’écart.

Chaque test, sauf les « prétriés

Applications livrées validées SSL

SSL sur l’iSeries peut crypter plus que de simples sessions HTTP. Pour plus d’informations sur la configuration de chacune des applications iSeries validées SSL, voir les articles détaillés de l’iSeries Information Center d’IBM (publib.boulder. ibm.com/infocenter/iseries/v5r3/ic2924/index.htm – sélectionnez Security puis Secure Sockets Layer (SSL) dans le panneau de gauche).

Nous

7 Blocage d’images dans Outlook Express

Tout comme Microsoft Office Outlook 2003, Outlook Express bloque automatiquement l’affichage des images dans les fenêtres de prévisualisation des messages, une fois que XP SP2 a été installé. Le blocage d’images empêche des sites Web peu recommandables d’exécuter du code indésirable sur votre système et de capter en douce des

Lire l'article

Exchange Intelligent Message Filter v2

Microsoft vient de mettre en ligne le Guide des Opérations d'IMF version 2.0. Plus d’informations sur http://www.microsoft.com/downloads/details.aspx?familyid=b1218d8c-e8b3-48fb-9208-6f75707870c2&displaylang=en

Lire l'article

Le temps de la réflexion

Cet article a juste effleuré les options de configuration définissables lors du déploiement d’Outlook 2003. Microsoft propose de nombreuses méthodes pour personnaliser ce déploiement. Le CIW permet d’initialiser les paramètres de déploiement d’entreprise standard et les objets Stratégie de groupe servent à appliquer les paramètres de telle sorte que les

Lire l'article

SQL imbriqué

La méthode SQL imbriqué ne trie pas en réalité la matrice. Elle recharge plutôt celle-ci à partir de la base de données, dans l’ordre souhaité. Comme c’est un moyen courant pour obtenir des données de sous-fichiers dans l’ordre voulu, j’ai jugé intéressant de l’inclure dans ma comparaison.

La figure

Digital Certificate Manager (DCM)

L’iSeries fournit une interface utilisateur graphique (GUI) appelée DCM (Digital Certificate Manager) pour l’administration concernant les certificats numériques. Vous pouvez accéder à DCM à partir d’un navigateur Web en allant à http://

8 Internet Explorer (IE) Add-on Manager

Le nouveau Add-on Manager d’IE permet de voir facilement tous les add-ons que l’on a installés pour améliorer la fonctionnalité de l’IE. Et il permet aussi d’en activer et d’en désactiver certains. Pour accéder à l’Add-on Manager à partir d’IR, choisissez Manage Add-ins dans le menu Tools.

Lire l'article

Présentation de Office System 2007

Evénement IT : Découvrez la version 2007 de Microsoft Office System http://www.microsoft.com/france/technet/itsshowtime/sessionh.aspx?videoid=123

Lire l'article

Déploiement des modifications

Les cinq premières modifications présentées précédemment peuvent être considérées comme des stratégies. Vous pouvez avoir envie d’empêcher les utilisateurs de personnaliser ces paramètres car ils influent sur la sécurité et les possibilités de récupération de l’organisation. Vous utilisez probablement des objets Stratégie de groupe (GPO) Active Directory pour configurer et

Lire l'article

Les index utilisateur

Les index utilisateur sont une méthode de tri semblable à la méthode par file d’attente de données indexées. Un index utilisateur est un objet qui peut stocker de grandes quantités de données, indexées avec une clé, pour permettre rapidement l’extraction aléatoire à partir de l’index utilisateur.

Pendant des années,

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants