Conclusion

Vous avez maintenant toutes les ressources nécessaires pour utiliser par vous-même les customs members et trouver des utilisations originales. N'hésitez pas d'ailleurs à m'en faire part.

Lire l'article

Matrices de structures de données (V5R2)

Le mot-clé DIM s’applique désormais aux structures de données. Une matrice de structures de données est semblable à une structure de données à occurrences multiples (MODS, multiple-occurrence data structure). Mais avec une matrice de structure de données, il est possible d’accéder à plus d’un élément à la fois. On peut

Lire l'article

Des améliorations remarquables

Dans Exchange 2003, le nouveau fournisseur Exchange- Queue2Provider et son ensemble de classes prises en charge vous permettent de gérer les tâches liées aux files d’attente et aux liaisons de la même manière qu’avec l’outil ESM. La possibilité de dupliquer les opérations d’interface utilisateur par le biais d’interfaces programmables constitue

Lire l'article

Variables basées et fonctions de stockage dynamique

Les variables basées et l’allocation de stockage dynamique rendent les programmes plus souples. Les langages modernes, comme Java, se chargent de la gestion du stockage. Mais, au moins maintenant, ILE RPG vous permet d’accomplir certaines choses comme allouer une matrice avec un nombre d’éléments variable. Dans ILE RPG, les variables

Lire l'article

A suivre

J’espère que cet article vous a démontré l’utilité des fichiers texte. Dans le prochain, j’approfondirai les fichiers stream binaires et expliquerai comment les créer et à quoi ils servent.

Lire l'article

Meilleur accès utilisateur, moins de tracas pour l’administrateur

Nous venons de voir comment mettre en place un serveur iSeries central servant de passerelle vers d’autres serveurs iSeries en utilisant iSeries Access for Web et une DMZ. Nous avons aussi couvert rapidement les options d’émulation Telnet 5250 pour accéder aux autres serveurs iSeries à partir d’un iSeries avec iSeries

Lire l'article

Le Remote Command and Distributed Program Call Server

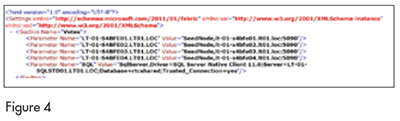

La figure 4 montre le Remote Command and Distributed Program Call Server. Comme son nom l'indique, ce serveur exécute les commandes et les programmes distants que les clients optimisés appellent. Pour les commandes distantes, le serveur accepte une commande entrante et renvoie n'importe quel message OS/400 vers le client. Pour

Lire l'article

Modification de la table de fait pour ajouter une référence à la dimension technique

La dimension Affichage doit pouvoir

être liée à la table de fait du cube

que vous souhaitez utilisez (le cube

Sales dans notre cas).

De ce fait, nous allons créer une

vue qui va simplement ajouter une colonne

fictive (nommée TECHNIQUE) à

la table de fait. Cette colonne contiendra

le

Mot-clé LIKEREC (V5R2)

Le mot-clé LIKEREC définit une structure de données de la même manière qu’un format d’enregistrement. Comme pour les structures de données décrites en externe, on peut choisir *INPUT, *OUTPUT, *ALL ou *KEY.

Une structure de données LIKEREC est automatiquement qualifiée. Les sous-champs sont les mêmes que les champs du

Surveillance de l’actualisation du cache

Pour améliorer l’accès aux informations de sous-système de file d’attente, ExchangeQueue2Provider inclut un cache servant à stocker les données de gestion. Le fournisseur actualise automatiquement ce cache, selon une fréquence qu’il détermine en fonction de la configuration et du niveau d’activité du serveur Exchange. (Vous ne pouvez pas contrôler la

Lire l'article

Fonctions de déclaration et de traitement des matrices

Les matrices sont omniprésentes dans les programmes applicatifs et le support d’ILE RPG a été nettement amélioré dans les récentes releases. Si vous pensez encore que « matrice » signifie « structure de données à occurrences multiples », il est grand temps de découvrir la réalité.

Notez votre connaissance

Programme exemple qui démontre base64 et MIME

La figure 13 montre quelques fragments du programme exemple IFS3- MAIL2, démontrant les techniques décrites dans ma section précédente. (Le programme entier peut être téléchargé, ainsi que d’autres exemples de programmes de cet article sur www.itpro.fr Club Abonnés).

Ici, j’ai changé la sous-procédure CreateMsg() pour accepter le nom d’un

Utiliser Telnet 5250

Un autre moyen de se connecter à un second système iSeries dans le réseau consiste à exécuter une session iSeries Access for Web 5250 et à utiliser Telnet. Comme vous connaissez probablement Telnet, je vais simplement rappeler les diverses méthodes de démarrage d’une session Telnet.

- Session de démarrage Lire l'article

Le Database Server

Examinons de plus près les fonctions qu'offre chaque Optimized Host Server, en commençant par le Database Server. Le Database Server, illustré figure 3, permet l'accès ODBC et OLE DB à l'iSeries, ainsi que l'API Remote SQL qui est mise en oeuvre à l'aide de l'API cwbDB. Le Database Server traite

Lire l'article

Plus que simplement des champs capables d’entrée dans les structures de données décrites en externe (V5R2)

Dans les releases pré-V5R2 (et encore à ce jour par défaut), une structure de données décrite en externe ne contient que les champs qui apparaissent dans le buffer d’entrée. Donc, pour une structure de données décrite en externe dérivée d’un fichier écran, les éventuels champs en sortie seulement n’apparaîtront pas

Lire l'article

Gestion des courriers électroniques

Maintenant que vous savez récupérer des informations sur les files d’attente et les liaisons et gérer lesdites files d’attente et liaisons, vous pouvez passer à la gestion des courriers électroniques. Il faut commencer par localiser les courriers concernés. Il est de nouveau possible de recourir au script GetCollectionOfInstances.wsf, mais cette

Lire l'article

Syntaxe étendue et format libre

On peut désormais écrire pratiquement toute sorte de code exécutable en utilisant une syntaxe en format libre, plus lisible et plus souple. D’accord, le bel aspect de votre programme sera un peu gâché par les P et D-specs, plutôt pataudes, servant à définir les sous-procédures. Pourtant, l’heure est venue de

Lire l'article

Principes de fonctionnement du codage base64

Un fichier stream binaire, par définition, peut être constitué de valeurs d’octets quelconques, et pas seulement de caractères texte lisibles en clair. Problème : chaque octet peut avoir 256 valeurs possibles, et moins de la moitié de caractères texte. Pour coder un fichier binaire comme un fichier texte, il faut

Lire l'article

Terminer la configuration du réseau et se connecter au Target Server

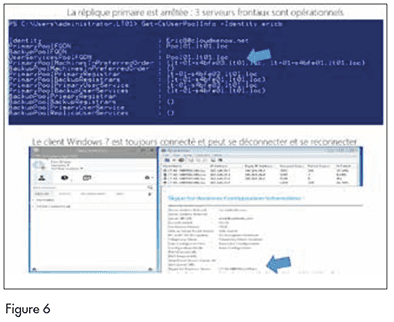

Une fois l’environnement de service Web configuré, il faut mettre en place le pare-feu entre le serveur Web et les serveurs d’arrière-plan, pour protéger leurs ressources (figure 6). Une fois ce pare-feu établi, iSeries Access for Web vous demandera d’ouvrir les ports Host Server dans le pare-feu puisque le produit

Lire l'article

Démarrer les Host Servers

Avec le protocole SNA, il n'est jamais nécessaire de démarrer manuellement les serveurs hôtes. Pourvu que le sous-système approprié soit actif (en principe, QSERVER et soit QBASE soit QCMN, selon le Work Management de votre système), les entrées de routage contenues dans la description du sous-système établissent le lien entre

Lire l'articleLes plus consultés sur iTPro.fr

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants