Annexe 5 : Restauration d’Exchange à partir de Veritas Backup Exec

Une fois les copies miroir (captures) des groupes de stockage d'Exchange sauvegardées sur bande, il est possible de les restaurer à leur emplacement initial ou à un autre emplacement. Cette capture présente le panneau de sélection de restauration de Veritas Backup Exec 9.0 d'une version bêta de l'agent de sauvegarde

Lire l'article

Utiliser les UDTF comme des habillages de programme

Les UDTF peuvent aussi habiller les programmes existants. Ainsi, dans des ateliers de fabrication, on trouve souvent un programme d'explosion des nomenclatures (BOM, bill of material) qui reçoit un numéro d'article parent et crée un fichier de travail contenant l'article parent, l'article composant et des données de « niveau d'indentation

Lire l'article

A votre tour

J'espère que cet article vous a donné quelques idées pour bénéficier d'une poignée d'améliorations V5R2 qui passent souvent inaperçues : PTY, qui donne de nouvelles possibilités pour les cas où seule une ligne de commande fera l'affaire et NAWT, qui ajoute de nouvelles possibilités permettant d'améliorer facilement cet environnement ligne

Lire l'article

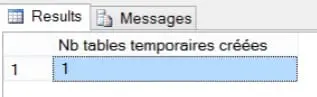

SQL Server Workbench

C'est dans les outils administratifs que surviennent les plus grands changements de Yukon. Finis Server Manager, SQL Server Enterprise Manager et SQL Query Analyzer. Yukon les remplace par le nouveau SQL Server Workbench, qui est en substance une version personnalisée de l'IDE de Visual Studio .NET. SQL Server Workbench sert

Lire l'article

DumpStartups.pl

DumpStartups.pl vous aide à gérer toutes les applications qui s'exécutent quand un utilisateur se connecte. Le script interroge les répertoires de disques et les sous-clés des registres Run et RunOnce, puis affiche les programmes qui sont configurés pour s'exécuter au démarrage et laisse l'utilisateur supprimer sélectivement les entrées. Le script

Lire l'article

Sélection par l’utilisateur

Les utilisateurs peuvent sélectionner un thème en cliquant sur le bouton Options en bas de la barre de navigation OWA et en choisissant un thème dans la section Appearance. Par défaut, le bouton Options donne la liste des thèmes livrés avec OWA : Défaut (bleu), Vert olive, Argent, Bordeaux et

Lire l'article

LANSA modernise les systèmes informatiques du Musée d’Art Moderne de New York !

Le Musée d'Art Moderne de New York (MoMA) a rouvert ses portes le 20 novembre 2004, dans un bâtiment plus vaste et entièrement rénové. Les responsables du musée ont profité de l'occasion pour renouveler également une partie de ses équipements logiciels, frappés d'obsolescence. En utilisant les solutions Visual LANSA et

Lire l'article

Annexe 4 : Flux du processus de restauration d’Exchange 2003

La fonction de groupe de stockage de restauration d'Exchange 2003 permet aux administrateurs de restaurer des boîtes aux lettres en connectant temporairement Exchange à une copie du groupe de stockage restauré. Ce schéma montre comment le flux du processus de sauvegarde normal fonctionne, suivant qu'il faille restaurer un groupe de

Lire l'article

Ajouter de la logique et de la sécurité aux UDTF

Les UDTF ont un point commun avec les SP : la possibilité de traiter des instructions logiques SPL. La figure 2 montre une table Employee Master et une table de référence croisée qui associe le profil utilisateur OS/400 d'un manager avec les enregistrements de ses employés dans la table Employee

Lire l'article

Hop2it démarre un shell graphique iSeries

Pour faciliter le démarrage de la commande xterm - pour les circonstances où seul un accès par ligne de commande convient - j'ai créé un petit programme exemple. Ce script - Hop2it.pl - s'exécute à partir de votre station de travail client, fait ftp vers l'iSeries et affiche la fenêtre

Lire l'article

MARS

Une Une autre nouvelle fonction importante de Yukon est MARS (Multiple Active Result Sets). Les précédentes releases de SQL Server limitaient à un jeu de résultats actif par connexion. Bien que ADO basé sur COM et OLE DB aient une fonction qui permettait à l'application de travailler avec des jeux

Lire l'article

Applications de démarrage dans le registre

Certains fournisseurs choisissent plutôt d'ajouter leurs applications

à une sous-clé de registre. Cela pour plusieurs raisons

mais, selon moi, de telles applications semblent simplement

cacher le fait qu'elles s'exécutent automatiquement.

De plus, les logiciels espions utilisent souvent cette méthode

pour s'installer sur les systèmes.

Plusieurs sous-clés de registre peuvent exécuter

Rendre les thèmes disponibles

Après avoir créé un thème, il vous faut l'enregistrer afin que le serveur de boîte à lettres Exchange connaisse son existence. Vous devez enregistrer les thèmes dans les serveurs de boîtes à lettres Exchange de votre entreprise et mettre les fichiers de thèmes sur toutes les machines OWA, y compris

Lire l'article

Partage des données

Lakeview Technology améliore la capture des données à partir des bases de données Oracle dans la nouvelle fonction majeure de MIMIX replicate 1 4.03, dernière version de sa solution de partage de données pour iSeries, zSeries et autres plates-formes. MIMIX replicate1 facilite la partage des données en temps réel entre

Lire l'article

Annexe 3 : Sauvegarde d’Exchange avec Veritas Backup Exec

Pour tirer profit de la fonction VSS (Volume Shadow Copy Service) dans Windows 2003 pour sauvegarder Exchange 2003, les applications de sauvegarde doivent intégrer un demandeur VSS fournissant un accès au programme d'écriture d'Exchange. Le panneau supérieur présente le panneau de sélection de sauvegarde de Veritas Backup Exec 9.0 d'une

Lire l'article

iSeries et .NET

Comme on le voit dans cet article, l'iSeries est le caméléon des systèmes serveur et il peut parfaitement jouer le rôle d'une base de données pour les applications .NET Microsoft. Le nouveau DB2 UDB for iSeries .NET Data Provider d'IBM est entièrement intégré au Microsoft .NET Framework, afin que vous

Lire l'article

Démo SwingSet

Puisque notre fenêtre de commande fonctionne, essayons NAWT. Pour démontrer l'exécution de NAWT sur iSeries, nous allons installer et conduire une démonstration Sun standard, la démo SwingSet2. SwingSet2 est un ensemble de classes Java qui montre en action de nombreuses fonctions des interfaces GUI Java Foundation Classes. Rappelons que pour

Lire l'article

Transparent Client Redirect

La nouvelle fonction Transparent Client Redirect travaille main dans la main avec la base de données en miroir. Une nouvelle version de MDAC (Microsoft Data Access Components) met en oeuvre la fonction Transparent Client Redirect, ce qui redirige automatiquement les systèmes client vers le serveur en miroir quand le système

Lire l'article

Une nouvelle fiabilité

Nous venons de voir qu'IIS 6.0 présente les caractéristiques

suivantes :

- des applications isolées que vous pouvez tenir à l'écart d'autres applications Web au comportement douteux

- recyclage automatique des applications non réactives par un service indépendant

- recyclage automatique des processus de travail d'après des événements programmables Lire l'article

Créer des thèmes

Exchange 2000 Server OWA et Exchange Server 5.5 OWA ont le même aspect général sur tous les ordinateurs. Cependant, Exchange 2003 OWA vous permet de créer des graphiques coordonnés et des schémas de couleur que les utilisateurs peuvent sélectionner ou que vous pouvez définir comme le schéma par défaut. Vous

Lire l'articleLes plus consultés sur iTPro.fr

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants