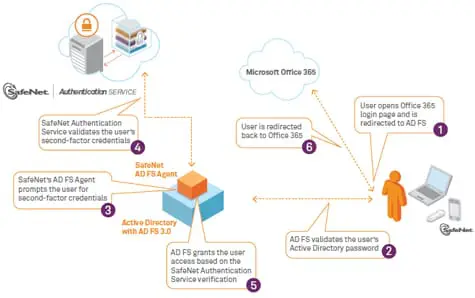

La sécurité du serveur

Voyons en premier lieu la protection de la plate-forme, c'està - dire du serveur et de son système d'exploitation. Exchange 2000 et 2003 fonctionnent respectivement sur des plateformes Windows 2000 Server et Windows 2003 Server, mais Exchange 2003 peut aussi fonctionner sous Windows 2000 Server. La première précaution de base à

Lire l'article

Wincall certifié Microsoft

Wincall a certifié sa solution avec Microsoft CRM. Wincall a également signé un accord avec Microsoft lui permettant de revendre Microsoft CRM intégré avec son application WinCall9. L'éditeur propose ainsi au marché des PME, une solution de CRM complète « 2 en 1 » alliant des fonctionnalités de gestion commerciale

Lire l'article

Session « Migration de Exchange 5.5 et 2000 vers Exchange Server 2003 » à Paris

Cette session se focalise sur les problématiques de coexistence et de migration vers Exchange Server 2003, depuis les versions 5.5 ou 2000 en partenariat avec Exakis, le 4 novembre 2004.

Plus d'informations :

Cliquez ici

Vulnérabilité liée aux images Jpeg sous Windows

Secure Computing, spécialiste de la sécurisation des connexions entre les hommes, les applications et les réseaux, annonce que les utilisateurs de ses appliances de sécurité Sidewinder G2 qui ont activé le module antivirus intégré Sidewinder, sont protégés contre une vague attendue de vers exploitant une vulnérabilité de Windows concernant certaines

Lire l'article

Compresser des données en toute sécurité !

PKWARE présente SecureZIP for Windows, première offre d'une famille de produits d'utilitaires de compression des données sécurisés pour iSeries, zSeries, Linux, Unix et serveurs et clients Windows. SecureZIP combine le cryptage et les fonctions de signatures digitalisées avec une compression de fichiers ZIP afin d'offrir un transfert des données sécurisé

Lire l'article

Quelques liens utiles !

- Exchange Microsoft France : www.microsoft.com/france/exchange

- Téléchargements Exchange Server 2003 : www.microsoft.com/exchange/downloads/2003

- Exchange & Outlook Solutions Center : www.slipstick.com

- Microsoft Exchange Solutions Directory 2004 : www.msd2d.com/exchange

Composants de performances de HTTP Server

Pour mieux appréhender la place de FRCA dans le panorama global, voyons comment les composants qui contribuent aux performances du HTTP Server travaillent ensemble. En effet, la performance du serveur ne dépend pas uniquement d'un bijou tel que FRCA. Elle est le résultat d'un ensemble d'options de configuration et de

Lire l'article

La restauration à chaud des objets et de leurs attributs grâce à Quest Active Restore

Par conséquent, pour réintroduire l'objet supprimé dans son cadre normal d'exploitation, il faut donc maintenir à côté du processus standard de sauvegarde de Active Directory, une copie des attributs qui seraient définitivement perdus lors de la suppression de l'objet, tels que leur description et pour un utilisateur notamment, son nom,

Lire l'article

EMC : tout pour l’ILM orienté application

Avec l'annonce de nouvelles améliorations apportées au logiciel EMC Legato EmailXtender, EMC élargit sa palette d'outils destinés à aider les clients à réduire leurs coûts et à déployer une stratégie ILM (gestion du cycle de vie de l'information) pour leurs applications vitales.

Legato EmailXtender est un logiciel de stockage

Tour d’horizon de la plate-forme Exchange Server 2003

Découvrez les évolutions fonctionnelles et techniques apportées par Exchange Server 2003 au cours d'un séminaire à Strasbourg le 21 octobre 2004.

Plus d'informations :

Cliquez ici

Sécurisation des réseaux

GFI Software lance une version gratuite de GFI LANguard Portable Storage Control (P.S.C.), produit de sécurisation de réseau qui empêche des utilisateurs non autorisés de s'emparer des informations du réseau ou d'introduire des malware au moyen de clefs USB (Universal Serial Bus) et autres média amovibles (tel que des disquettes,

Lire l'article

Solution de messagerie

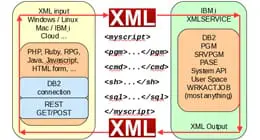

Cleo Communications présente Versalex 2.1.7, dernière version de sa solution de messagerie AS2 pour iSeries, Linux, Unix et Windows. AS2 permet aux utilisateurs de transférer les documents EDI (Electronic Data Interface) et XML et autres données par Internet en utilisant le protocole HTTP ou HTTP/S.

www.cleo.com

Atelier : l’archivage des mails et la haute disponibilité

Terastor et EMC Legato en collaboration avec AT2O et Le Permis Informatique organisent une journée d'ateliers autour des thèmes: l'archivage des mails et la haute disponibilité. Bien gérer le cycle de vie des données et garantir en cas de menace la disponibilité constante des informations exige une stratégie de protection

Lire l'article

Pourquoi pas maintenant ?

Si votre société est en train de doter les applications de XML ou de lancer des projets de services Web d'envergure, vous êtes au bon endroit. Dans le cas contraire, vous travaillez peut-être dans une entreprise peu tournée vers les nouvelles technologies. Ou un responsable informatique est tout simplement assoupi

Lire l'article

Windows Server 2003 : La restauration en ligne !

Windows Server 2003 offre désormais la possibilité de restaurer des objets supprimés en ligne. En effet, bien que Windows Server 2003 n'offre pas de fonctionnalité de type « Corbeille » comme le fait l'explorateur Windows, les objets supprimés ne sont pas véritablement effacés de Active Directory. Afin de garantir, notamment,

Lire l'article

Connaître son système

Il est important, lors de toute mise en

place d'un système à haute disponibilité,

donc probablement critique pour

l'entreprise, de comprendre quels sont

les tenants et aboutissants des options

de configurations du cluster, notamment

en ce qui concerne les tests

Heartbeat et les actions qu'ils entraînent.

Considérez en effet le

Groupes de sécurité

Après avoir établi une structure d'OU qui supporte des domaines d'administration, vous devez créer des groupes de sécurité pour chaque rôle. Ces groupes de sécurité contiennent les comptes utilisateur du personnel qui peut jouer ce rôle particulier. Chaque fois que vous avez divisé des rôles entre des domaines, il faut

Lire l'article

Prendre en compte d’autres considérations

Outre les méthodes décrites plus haut, il est d'autres facteurs

susceptibles d'influencer le choix des DC intervenant dans le

basculement. Les entrées de registre AutoSiteCoverage et

GcSiteCoverage ainsi que le poids DNS de l'enregistrement

SRV d'un DC influencent tous la performance des DC sélectionnés.

AutoSiteCoverage. Si vous créez des sites

Windows 2003 Cluster services

Si vous êtes encore à lire cet article,

vous vous posez donc logiquement la

question « est-ce que Windows 2003

fourni une réponse à ce problème ? ».

La réponse marketing est « Windows

2003 est le système le plus stable

fourni jusqu'à aujourd'hui par

Microsoft ». Nous aborderons plutôt

Points à apprendre

L'introduction de la publication des imprimantes dans AD procure aux utilisateurs un moyen commode de localiser rapidement les imprimantes proches. Les nombreux attributs d'imprimantes stockés dans AD permettent à vos utilisateurs de conduire des recherches détaillées d'imprimantes présentant des fonctions particulières. Pour que le service Find Printer soit efficace, il

Lire l'articleLes plus consultés sur iTPro.fr

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

Articles les + lus

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration