Connaître son système

Il est important, lors de toute mise en

place d'un système à haute disponibilité,

donc probablement critique pour

l'entreprise, de comprendre quels sont

les tenants et aboutissants des options

de configurations du cluster, notamment

en ce qui concerne les tests

Heartbeat et les actions qu'ils entraînent.

Considérez en effet le

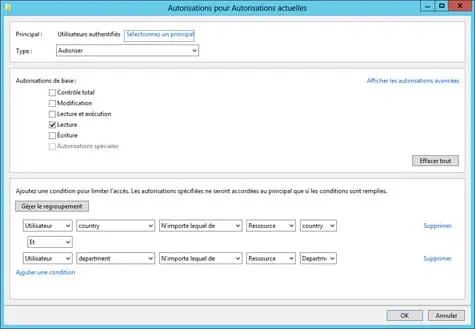

Groupes de sécurité

Après avoir établi une structure d'OU qui supporte des domaines d'administration, vous devez créer des groupes de sécurité pour chaque rôle. Ces groupes de sécurité contiennent les comptes utilisateur du personnel qui peut jouer ce rôle particulier. Chaque fois que vous avez divisé des rôles entre des domaines, il faut

Lire l'article

Prendre en compte d’autres considérations

Outre les méthodes décrites plus haut, il est d'autres facteurs

susceptibles d'influencer le choix des DC intervenant dans le

basculement. Les entrées de registre AutoSiteCoverage et

GcSiteCoverage ainsi que le poids DNS de l'enregistrement

SRV d'un DC influencent tous la performance des DC sélectionnés.

AutoSiteCoverage. Si vous créez des sites

Windows 2003 Cluster services

Si vous êtes encore à lire cet article,

vous vous posez donc logiquement la

question « est-ce que Windows 2003

fourni une réponse à ce problème ? ».

La réponse marketing est « Windows

2003 est le système le plus stable

fourni jusqu'à aujourd'hui par

Microsoft ». Nous aborderons plutôt

Points à apprendre

L'introduction de la publication des imprimantes dans AD procure aux utilisateurs un moyen commode de localiser rapidement les imprimantes proches. Les nombreux attributs d'imprimantes stockés dans AD permettent à vos utilisateurs de conduire des recherches détaillées d'imprimantes présentant des fonctions particulières. Pour que le service Find Printer soit efficace, il

Lire l'article

Offrir la fonction de basculement des DC

Certains croient, à tort, que la couverture de site automatique (AutoSiteCoverage), qui fait partie intégrante du service de répertoires Windows 2003 et Win2K, prendra en compte le basculement si aucun DC n'est disponible dans le site du client. Quand on utilise AutoSiteCoverage, les DC présents dans le site le plus

Lire l'article

Le problème

Dans le principe, Windows NT4 et

Windows 2000 sont assez similaire au

niveau du Cluster et, justement, ils partagent

tout deux le même problème

qui fait que la solution de Clustering

n'est pas toujours stable.

Pour en comprendre la raison, il

faut se pencher sur la manière dont

Cluster Server

Gérer la publication et le nettoyage d’imprimantes au moyen des stratégies de groupe

Les stratégies associées à la publication et au nettoyage des imprimantes sont bien documentées ailleurs. En particulier, le white paper Microsoft « Integration of Windows 2000 Printing with Active Directory » (http://www.microsoft. com/windows2000/docs/printad.doc) et l'article Microsoft « Using Group Policies to Control Printers in Active Directory » (http://support.microsoft. com/?kbid=234270) sont

Lire l'article

Comprendre le basculement des DC

Si un site a deux DC ou plus, le basculement ne pose généralement pas de gros problèmes parce qu'un client choisira toujours un DC dans son site, dès lors qu'un est disponible. Mais il peut arriver que deux DC ou plus d'un site soient indisponibles alors que les clients continuent

Lire l'article

Fonctionnement du Cluster

Le principe de fonctionnement d'un cluster est le suivant.

Un Cluster est avant tout un ensemble de noeuds (serveurs

physiques participant dans le même cluster).

Sur un noeud, il est possible d'installer une ou plusieurs

applications « Cluster aware » (compatible avec le système de

Cluster). Lorsqu'une application devient indisponible,

Nettoyage des imprimantes

Quand une file d'attente d'impression est supprimée d'un serveur d'impression, AD enlève automatiquement l'information sur les imprimantes. Mais qu'advient-il quand un serveur d'impression est ôté soudainement et définitivement du réseau ? Dans ce cas, AD n'enlève pas automatiquement l'information sur les imprimantes parce que cette action relève du serveur d'impression

Lire l'article

Partager quelques conseils de dépannage

Quand vous apportez un changement de configuration à Routing and Remote Access ou IAS, je conseille de redémarrer le service pour être certain que votre changement entre en vigueur immédiatement. Vous pouvez utiliser les journaux Security and System sur votre client et sur le serveur VPN ainsi que le journal

Lire l'article

Dépanner la publication des imprimantes

Win2K Server et les serveurs d'impression ultérieurs utilisent LDAP (Lightweight Directory Access Protocol) pour publier automatiquement l'information d'imprimantes dans AD. Comme on le voit figure 4, les enregistrements DNS SRV présentent les services LDAP qui fonctionnent sur les DC (domain controllers). Pour publier l'information d'imprimantes, le serveur d'impression utilise les

Lire l'article

Mettre en oeuvre la sécurité des domaines et des ordinateurs locaux

Grâce aux opérations précédentes, votre serveur est étroitement verrouillé contre des attaques en provenance d'Internet : votre serveur VPN ne devrait répondre qu'au trafic de type IPSec. Vous pouvez en avoir la preuve en effectuant un balayage de ports tel que Nmap de Insecure.org. Vous êtes presque prêt à connecter

Lire l'article

Rechercher des imprimantes

Du point de vue de l'utilisateur, la publication d'information sur les imprimantes dans AD a pour principal avantage d'offrir un large choix de possibilités de recherche. En effet, les utilisateurs peuvent rechercher toutes les imprimantes présentes dans la forêt, mais aussi effectuer des recherches granulaires sur la base de caractéristiques

Lire l'article

La migration facilitée

S'il s'agit simplement de cloner un système de production sur une VM, il existe le Physical to Virtual Wizard. Cet assistant, ou wizard, permet de cloner un système physique sur une VM et de le tester en tant que VM pendant la migration, afin d'éviter tout effet négatif sur la

Lire l'article

La suite …

6. Systeminfo

La commande Systeminfo envoie l'information système de base à un fichier ou à l'unité de sortie standard. L'information que Systeminfo renvoie inclut le nom de l'hôte, la version OS, la version BIOS, le type de processeur, le temps de bon fonctionnement du système, le répertoire Windows, la mémoire Lire l'article

Les bénéfices de MS Reporting Services

Microsoft Reporting Services est aujourd'hui en version Beta

2 et sera disponible en version commerciale dès le début de

l'année 2004. Tout comme MS DTS et MS Analysis Services,

MS Reporting Services sera lui aussi livré en standard avec

MS SQL Server.

Service Web complet de gestion de reporting, MS

La fin

Question 8 Envisagez-vous d'accoupler Windows 2003 et XP ?

Quand on l'associe à Windows 2003, XP apporte beaucoup. En premier lieu, on peut effectuer le caching Universal Group, qui permet aux clients XP de se connecter au réseau sans qu'un GC ne soit disponible. XP permet aussi de bonnes Lire l'article

Faire migrer les applications

L'OS fonctionnant, on peut passer à l'étape suivante : la migration des applications. Notons au passage que nous n'avons pas encore joint la VM au domaine de production. En effet, faire cette opération pendant que le serveur de production est encore online aurait pour conséquence de verrouiller le compte ordinateur

Lire l'articleLes plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration