LSI Logic Storage Systems opte pour une gestion simplifiée du stockage avec HP Openview Storage Area Manager

LSI Logic Storage Systems, Inc., spécialiste des technologies de systèmes de stockage ultra-performants et évolutifs pour les entreprises, annonce que, grâce à son programme « Developer Partner Program », les fonctionnalités avancées de SANtricity, sa solution de gestion de stockage, peuvent être intégrées au logiciel OpenView Storage Area Manager (SAM)

Lire l'article

Nouvel Ouvrage : « Oracle 8i / 9i et SQL Server 2000 Le Guide de l’intégration »

Disponible aux éditions Osman Eyrolles Multimédia "Oracle 8i / 9i et SQL Server 2000 Le Guide de l'intégration" * porte comme son nom l'indique sur Oracle 8i/9i et SQL Server 2000, c'est un guide didactique portant sur l'intégration de ces deux produits en mode d'utilisation conjointe, mais aussi sur les méthodologies d'une migration

Lire l'article

Analyse de statistiques

SPSS présente SPSS12.0, nouvelle version de son produit d'analyse statistique pour iSeries et zSeries qui fonctionne sous Windows. Cette nouvelle version comprend des présentations graphiques améliorées, des données améliorées, et des outils d'analyses mis à jour.

Lire l'article

Un mot à propos des journaux de trace

Le traçage d'événements est un mécanisme Windows souple, de bas niveau, fournissant des informations détaillées sur les sous-systèmes que l'on supervise. Microsoft livre plusieurs « event-trace providers » dans la boîte, liés à des mesures comme la performance du kernel et l'activité du système de fichiers. La version de Windows

Lire l'article

Alliance entre Seagull et SeeBeyond

Seagull et SeeBeyond annoncent un accord d'intégration de produits, aux termes du duquel la solution d'intégration d'application automatisée LegaSuite pour iSeries, zSeries et autres plates-formes est intégrée à la suite Integrated Composite Application Network 5.0 de SeeBeyond.

Lire l'article

Filtres d’objet pour les opérations de restauration

Plusieurs nouvelles valeurs ont été ajoutées à la valeur système QFRCCVNRST (Force Conversion of Object) existante. On se souvient qu'en V5R1, IBM avait ajouté la possibilité de toujours retraduire les programmes qui avaient été compilés au niveau V5R1 ou ultérieur. Au moment de la restauration, les changements que la V5R2

Lire l'article

Suite des trucs & astuces

Q: Pouvez-vous recommander

des autochargeurs

AIT-2 coûtant moins de

10 000 dollars et fonctionnant

avec Windows 2000 et diverses applications

de sauvegarde ?

J'en connais cinq. Sans aucun

ordre particulier, ce sont :

Witbe et Citrix signent un partenariat pour développer la supervision des applications Citrix

Citrix et Witbe, éditeur de solutions de gestion de la performance des systèmes d'information, viennent de signer un partenariat dans le cadre de la Citrix Business Alliance (CBA). Les deux acteurs s'unissent pour développer les solutions Witbe de supervision des applications Citrix et aider les Directions de Service Informatique à

Lire l'article

Sybari Software lance Antigen 7.5 pour SharePoint

Sybari Software annonce le lancement de Antigen 7.5 pour les produits et technologies Microsoft SharePoint, nouvelle version de sa solution antivirus et de filtrage du contenu. Ce produit est compatible avec Microsoft Office SharePoint Portal Server 2003 et Microsoft Windows Sharepoint Services 2003. Les utilisateurs peuvent tirer parti des nouvelles

Lire l'article

Environnement de développement

Embarcadero Technologies annonce Rapid 7.2, environnement de développement intégré qui permet aux développeurs de créer, éditer, régler, et déployer des objets côté serveur qui résident sur les bases de données SQL Server, Oracle, IBM DB2, et Sybase. Les possibilités de programmation HTML et Java créent un environnement pour la programmation

Lire l'article

Mise à jour de scripts

Original Software ajoute la technologie Self-Healing Script (SHS) à TestBench for iSeries, sa suite d'outils de test d'applications. SHS réalise les changements automatiquement pour tester les scripts.

Lire l'article

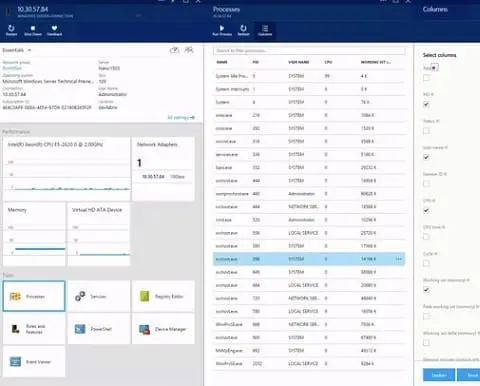

WMIC

L'outil WMIC (Windows Management Instrumentation Command-line) est nouveau dans Windows 2003 et XP. Il permet d'accéder commodément aux objets WMI et à leurs propriétés. (Pour plus d'informations sur WMIC et les autres nouveaux outils de gestion des performances Windows 2003 et XP, voir l'encadré « Nouveaux outils de gestion

Lire l'article

Une technique pratique

L'utilisation de NetServer et de la commande ADDIFSSHR est un moyen pratique pour partager des données dans l'IFS iSeries avec des données d'applications PC et, réciproquement, à partir de votre écran passif. Pour en savoir plus sur NetServer, y compris comment le configurer, voir l'IBM Redbook The AS/400 NetServer Advantage

Lire l'article

Gestion des mots de passe d’ID utilisateur des outils de service

Afin qu'aucun programme tierce partie ne puisse utiliser les outils de service sans être détecté, IBM livre le système avec une possibilité limitée de changer les mots de passe d'ID utilisateur des outils de service, par défaut et expirés. Seuls les ID utilisateur d'outils de service présentant des mots de

Lire l'article

Se déplacer entre le bureau et le domicile

Les e-mails des lecteurs me signalent un autre problème : le déplacement entre des réseaux sans fil, généralement entre un réseau à domicile et un au bureau. Dans un environnement de bureau, les réseaux sans fil sont en principe configurés comme des réseaux d'infrastructure, et donc utilisent des AP pour

Lire l'article

Gestion d’impression

Archimed présente Watchdoc 3.0, logiciel qui améliore la gestion de l'impression et contribue à la réduction des dépenses ainsi qu'à une diminution des délais. Ce logiciel vient d'obtenir la qualification « Verified for Microsoft Server 2003 ». Il offre une grande souplesse de déploiement pour l'administrateur. Il propose l'édition d'un coût par

Lire l'article

Logiciel de sauvegarde

Dantz Development Corporation dévoile sa nouvelle solution de backup : Retrospect 6.5, gamme de logiciels dédiés aux petites et moyennes structures. La version 6.5 propose de nouvelles fonctionnalités, comme la sauvegarde des serveurs Microsoft Exchange Server et Microsoft SQL Server, le support du nouveau système d'exploitation Microsoft Server 2003, l'exécution

Lire l'article

Listes de distribution sauvegardées

Advantage annonce 2Xchange, programme de requête qui va créer des listes de distribution sauvegardées (DLs) à partir des données rassemblées sur Exchange Server et exporte les DLs vers Outlook. 2Xchange est une sorte de point entre les données originales et Outlook. Quand une requête est effectuée, le logiciel peut envoyer

Lire l'article

Module de gestion TN5250

BOScom présente BOSaNOVA TCP/IP Management Module, module de gestion TCP/IP BOSaNOVA pour son logiciel d'émulation d'impression et d'affichage TN5250e. Ce module permet aux administrateurs réseaux de traiter une variété de tâches à partir d'une unique situation sur le réseau, y compris installation, mises à jour et configurations.

Lire l'article

Outils de ligne de commande pour la journalisation des performances

Vous vous demandez peut-être comment utiliser les possibilités de journalisation des performances de XP et de Win2K à partir de la ligne de commande. Je ne connais pas de moyen facile dans Win2K sans utiliser les outils du kit de ressources, mais XP offre un nouvel outil appelé Logman

Lire l'articleLes plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration