Le virus Flame, découvert en mai dernier, aurait des origines communes avec Stuxnet et Duqu.

Flame/Stuxnet : Le chaînon manquant

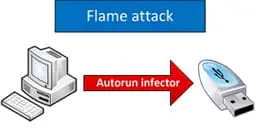

Les équipes de l’éditeur Kaspersky Lab ont en effet découvert qu’un plug-in de Flame était également un module présent dans la première version du virus Stuxnet de juin 2009. Ce module, connu sous le nom « Resource 207 » sert à propager le malware via des clés USB.

« Ce fichier particulier présente de nombreux points communs avec le code utilisé dans Flame, indique Kaspersky. Parmi ces ressemblances frappantes figurent des noms d’objets identiques, l’algorithme de décryptage employé ainsi que des méthodes similaires d’attribution des noms de fichiers ». Les personnes responsables du développement de ces deux cyberarmes auraient donc travaillé ensemble au moins une fois avant de suivre des voies séparées.

Le malware Flame a été révélé en mai 2012 à la suite d’une enquête déclenchée par l’Union internationale des télécommunications (UIT) et menée par Kaspersky, mais serait actif depuis 2008. Il est utilisé, d’après les observations de l’éditeur russe, à des fins de cyberespionnage, dérobant sur les ordinateurs infectés des données et informations sensibles qui sont ensuite transmises à l’un des serveurs de commande et de contrôle (C&C) du malware qui ont régulièrement été déplacés entre Hong Kong, Turquie, Allemagne, Pologne, Malaisie, Lettonie, Royaume-Uni et Suisse. Les pays les plus infectés sont l’Iran, Israel et le Soudan.

Kaspersky a indiqué que l’infrastructure C&C de Flame s’était déconnectée du réseau après l’annonce de sa découverte. Symantec a, de son côté, annoncé que le virus était actuellement en train de s’autodétruire afin de ne laisser aucune trace.

Plus d’informations : Securelist

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

- N° 2 : Il faut supporter des langues multiples dans SharePoint Portal Server

- Cybersécurité Active Directory et les attaques de nouvelle génération

- Activer la mise en veille prolongée dans Windows 10

- Et si les clients n’avaient plus le choix ?

- Afficher les icônes cachées dans la barre de notification

Les plus consultés sur iTPro.fr

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

- Splunk : vers un SOC agentique et de confiance

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Moderniser le développement logiciel : de la fragmentation à l’intégration

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles