Windows 10 : les points clés !

Windows 10 : un nouveau système d’exploitation pour répondre aux nouveaux besoins…

Lire l'article

Avast Software : Acquisition de Remotium

L’éditeur de logiciel de sécurité annonce le rachat de la société de virtualisation mobile Remotium.

Lire l'article

Palo Alto Network : La Sécurité 2015 décryptée

Rencontre avec Arnaud Kopp, CTO Europe du Sud, qui revient pour IT Pro Magazine sur les prédictions 2015 en matière de cyber-sécurité et cyber-défense. Explications.

Lire l'article

Sécurité et objets connectés (IoT) : une hygiène de base nécessaire

Les entreprises dans leur recherche de compétitivité s’accaparent le domaine des objets connectés, et comme dans beaucoup d’autres domaines de l’informatique se posent alors des questions de sécurité.

Lire l'article

CPI-B2B : Gérer le « mobi-cauchemar »

Après le focus’ catalogues de service’ de l’édition précédente, le Club de la Presse Informatique B2B s’attarde maintenant sur la mobilité et les sujets qui en découlent.

Lire l'article

Lookout : une vision sécurité mobile pour l’entreprise

Lookout est une société de sécurité mobile dont le siège est à San Francisco. Rencontre avec Thomas Labarthe, Directeur Général Europe de Lookout qui commente la stratégie de sécurité mobile déployée pour les entreprises.

Lire l'article

Wooxo, vos données sont-elles en danger ?

Les données sont-elles en danger et menacées dès qu’elles sont présentes sur un terminal mobile, dès qu’on évoque le BYOD et toute autre situation de mobilité ?

Lire l'article

BYOD, la peur de la faille

HP démontre par une étude que le Bring Your Own Device est une faille en soi de sécurité pour les entreprises.

Lire l'article

BYOD : une nouvelle vague de cadeaux high-tech à gérer après les fêtes

Bien que les ventes de tablettes étaient prévues à la baisse cette année, le cabinet Gartner estime toujours que celles-ci atteindront les 229 millions d’unités en 2014 au niveau mondial, soit une hausse de 11 % par rapport à 2013, représentant ainsi près de 9,5 % des ventes totales de terminaux dans le monde en 2014.

Lire l'article

Akamai annonce un transfert des applications pro vers Internet

43% des dirigeants souhaitent passer la majorité de leurs applications professionnelles sur Internet.

Lire l'article

Aruba Network, Solution mobile interactive

Découverte d’Aruba Mobile Engagement, solution mobile interactive et personnalisée basée sur des services de communications sans fil et de géolocalisation. Une opportunité d’augmenter la fidélisation au moyen d’offres personnalisées.

Lire l'article

Sécurité des données : Quid des risques liés aux nouveaux usages ?

Une étude Hiscox/IFOP révèle que si 3/4 des actifs interrogés se considèrent bien sensibilisés à la protection des données professionnelles, une majorité d’entre eux ont toujours des pratiques risquées… Pourquoi ?

Lire l'article

Data, Laisserez-vous vos données s’envoler à votre insu ?

Le BYOD, le CYOD ou encore le COPE, sont autant de pratiques visant à intégrer les terminaux mobiles au sein des entreprises.

Lire l'article

Gestion de la mobilité en entreprise : quel rôle pour le DSI ?

Selon une étude récente réalisée par Wakefield Research, le rôle du Directeur Informatique a beaucoup évolué ces dernières années.

Lire l'article

BYOD et Sécurité, jamais l’un sans l’autre

Le BYOD se démocratise au sein de toutes les entreprises et devient un enjeu majeur.

Lire l'article

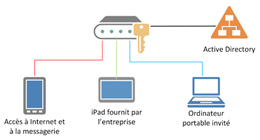

BYOD : quel impact sur les infrastructures d’entreprise ?

L'enjeu : être à même de fournir un environnement de travail aux employés, quels que soient le terminal utilisé, le lieu et le moyen de connexion.

Lire l'article

Aruba Networks et les enjeux de la mobilité : comment les maîtriser ?

Acteur de la mobilité, Aruba Networks, 2000 collaborateurs, 800 personnes en R&D, 30 000 clients, est présent sur tous les domaines, la santé, l'éducation, le retail… et met en avant un facteur essentiel à savoir la sécurité.

Lire l'article

BYOD, Build Your Own Destiny!

La tendance Bring Your Own Device (BYOD) ne cesse de gagner du terrain.

Lire l'article

5 considérations pour une utilisation sûre du BYOD

L'utilisation croissante d'appareils personnels à des fins professionnelles a soulevé des problèmes de sécurité plus sérieux et mis en évidence la nécessité, pour les services informatiques, de renforcer la politique de sécurité liée au BYOD.

Lire l'article

RSSI, un métier qui change

Le rôle du RSSI est en train de se transformer. Au sein de l’entreprise, quelle est sa place, sa démarche sécuritaire, son discours formation, son approche communication ?

Lire l'articleLes plus consultés sur iTPro.fr

- Les PME attendent un meilleur accès aux données d’émissions de la part des fournisseurs

- Fraude & IA : Dr Jekyll vs. Mr Hyde, qui l’emporte ?

- Gestion du cycle de vie des outils de cyberdéfense : un levier de performance pour les entreprises

- Top 6 du Cyber Benchmark Wavestone 2025

- La voix met le clavier au placard : une mutation incontournable pour les entreprises