Quatre tendances techniques et organisationnelles pour 2022

Si la technologie est essentielle pour rester en contact et collaborer à distance, d’autres compétences s’imposent.

Lire l'article

Décryptage de la faille Apache Log4j : priorités et inventaire

Les alertes se multiplient ces derniers jours au sujet d’une nouvelle faille découverte sur Apache Log4j, une bibliothèque Java particulièrement répandue.

Lire l'article

Cybersécurité & Covid-19 : 7 réflexions pour aborder 2022

Quel est l’impact de la pandémie sur le secteur de la cybersécurité ? Voici sept analyses à prendre en compte pour bien commencer l’année 2022.

Lire l'article

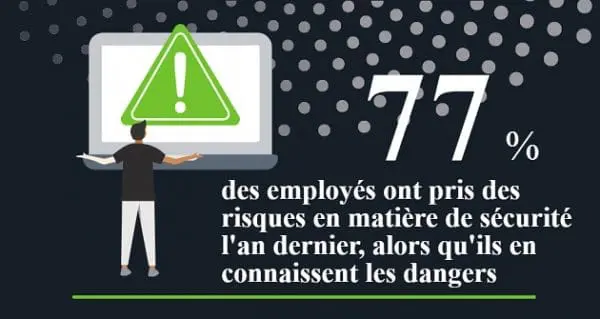

Cybersécurité : les comportements risqués des collaborateurs dans les PME

Retour sur les attitudes des salariés dans le domaine de la cybersécurité qui peuvent mettre en péril l’entreprise…

Lire l'article

Anticiper la gestion de crise IT : les clés du succès

Concentrons-nous sur les éléments organisationnels permettant de faire face à cette situation difficile !

Lire l'article

Cybersécurité – Retour d’expérience : le ZooParc de Beauval étend sa protection avec la solution Optimum de Kaspersky

Le Zooparc de Beauval, pourtant déjà équipé d’une solutions Endpoints, a souhaité étendre sa protection, que motive cette décision ?

Lire l'article

Cybersécurité : quand tout arrive en même temps !

Il y a des moments dans la vie où tout arrive en même temps, quand tout se bouscule et se télescope dans une petite fenêtre de temps, plein d’évènements convergents ou pas, cohérents entre eux ou pas. Retour sur ce qui s’est passé tout début 2021 …

Lire l'article

Cinq conseils de sécurité IoT pour le travail hybride

Les incidents de sécurité liées à l’IoT ont augmenté notamment avec le recours au travail hybride, 72% des décideurs le confirment.

Lire l'article

L’avenir du télétravail sécurisé en France

Face à un essor sans précédent du travail à distance, les interrogations sont nombreuses : phénomène passager ou tendance forte avec de nouvelles pratiques ? Découvrez le degré de préparation et les préoccupations des entreprises françaises au sein d’une étude exclusive Cisco – inmac wstore. Travail hybride, collaboration, cybersécurité, stratégie…

Lire l'article

Une nouvelle approche « Sécurité » centrée sur les applications pour répondre aux attentes des consommateurs

Une approche centrée sur les applications pour répondre aux besoins de sécurité. Erwan Paccard, Director Product Marketing chez AppDynamics nous livre son expertise

Lire l'article

Evolution de la maturité Cybersécurité des dirigeants

Focus sur l’évolution des mentalités en matière de cybersécurité au sein des directions générales.

Lire l'article

Webinaire : comment sécuriser la mobilité et les nouveaux modes de travail ?

Un webinaire pour répondre à toutes vos interrogations et questions liées à la sécurité informatique pour la mobilité et les nouveaux modes de travail.

Lire l'article

Dark Web : où sont vos données dérobées ?

Endroit dangereux, de plus en plus actif et vaste, les qualificatifs n’en finissent pas ! Retour sur le rapport « 2021 Where is your Data » pour comprendre les évolutions, la valeur des violations de données, les modifications de comportements des cybercriminels.

Lire l'article

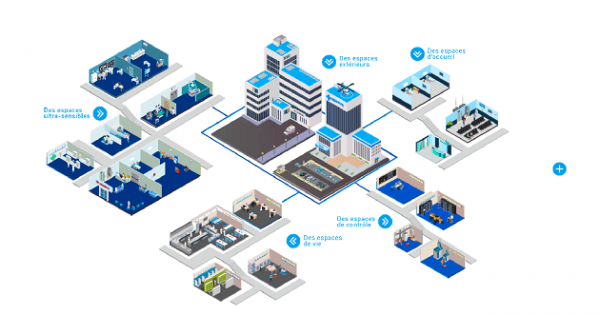

Cybersécurité – milieu hospitalier : Immergez-vous dans les vecteurs de risques cyber grâce à la cartographie réalisée par Stormshield

Infrastructures critiques et vitales, manipulant des données sensibles, les établissements de santé sont des cibles de premier choix pour les cybercriminels. Face aux nombreuses questions, il y a urgence. Stormshield met à disposition des responsables informatiques du secteur, un outil exclusif qui cartographie l’ensemble des types d’attaques et les réponses adaptées.

Lire l'article

Supply Chain & Open Source : défis et opportunités

Dès qu’on évoque le sujet, les expériences des professionnels IT et responsables des logiciels libres sont diverses. Explications.

Lire l'article

HEXATRUST : avis de tempête sur la politique industrielle du « cloud computing » souverain

Une semaine après avoir organisé la Journée Autonomie et souveraineté numérique, destinée à rapprocher les DSI de l’Etat et des grands comptes français, des offreurs de solutions et de cloud de confiance français, l’Etat s’est félicité du rapprochement à venir Thalès-Google Cloud.

Lire l'article

Conseils pour protéger les chaînes logistiques logicielles dans le Cloud

Après études de plusieurs cyberattaques ciblant la chaine logistique, des conclusions émergent. En voici quelques-unes.

Lire l'article

Cybersécurité, Environnement & Supplychain : les préoccupations des dirigeants

A l’heure d’un environnement sanitaire encore incertain en raison du variant delta, les dirigeants s’expriment : confiance, croissance, stratégie, accélération digitale, inclusion, bien-être, environnement… creusons un peu les chiffres et les perceptions.

Lire l'article

La complexité croissante des API contrarie les entreprises

Le défi de la complexité des API est un réel frein à leur adoption et gestion en entreprise. Et pourtant, leur maîtrise est fondamentale et fournit de nombreux avantages aux équipes IT …

Lire l'article

Le stress des RSSI face à la puissance des attaques cyber

La profession éprouvante est soumise à un niveau élevé de stress. Quels sont les moyens de gérer ce stress, ce découragement et le burnout ? Retour sur des indicateurs préoccupants …

Lire l'articleLes plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

À la une de la chaîne Enjeux IT

- L’analytique prédictive au service de la décarbonation en France

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- CRM et souveraineté : le choix technologique est devenu un choix politique

- On ne peut pas gouverner ce qu’on ne peut pas voir : pourquoi la visibilité doit-elle passer avant la gouvernance en matière de sécurité des identités ?