Un autre outil qu'il faut préconiser aux utilisateurs mobiles est la fonction Offline Files de Win2K. Elle garantit que les utilisateurs se servent des dernières versions des fichiers résidant sur le réseau de la société. Les utilisateurs mobiles peuvent utiliser cette fonction pour transférer un fichier ou un dossier et

Utiliser Offline Files

le configurer comme un objet

offline. Quand l’utilisateur se reconnecte

au réseau, il peut synchroniser la

copie offline (qui inclut les éventuels

changements que l’utilisateur a apportés)

avec la copie basée sur le réseau.

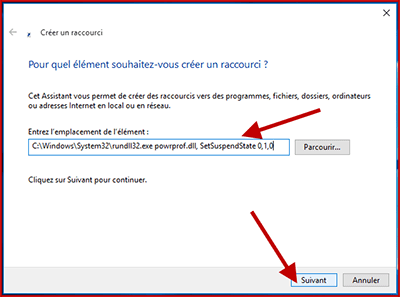

Win2K fournit un wizard pour aider

les utilisateurs à mettre en place et

configurer la fonction Offline Files.

Donnez aux utilisateurs mobiles des

instructions claires sur l’utilisation du

wizard et dites-leur quels dossiers du

réseau contiennent les fichiers avec

lesquels ils peuvent – ou ne peuvent

pas – travailler offline. Ainsi, les dossiers

d’un réseau qui contiennent les

plans et les modèles du service de recherche

doivent être bannis de l’accès

offline. Par mesure de sécurité, il vaut

mieux qu’un tel dossier soit inaccessible

offline. Pour cela, ouvrez la boîte

de dialogue Properties du dossier, allez

à l’onglet Sharing, cliquez sur Caching,

puis effacez l’option qui permet le caching

des fichiers. Ou bien, empêchez

simplement l’accès au dossier en changeant

les autorisations pour exclure les

utilisateurs mobiles ou en plaçant le

dossier dans un emplacement de réseau

protégé.

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

- Partager vos images, vidéos, musique et imprimante avec le Groupe résidentiel

- Chiffrements symétrique vs asymétrique

- N° 2 : Il faut supporter des langues multiples dans SharePoint Portal Server

- Afficher les icônes cachées dans la barre de notification

- Cybersécurité Active Directory et les attaques de nouvelle génération

Les plus consultés sur iTPro.fr

- Le Zero Trust : pourquoi votre entreprise en a besoin

- Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

- Cybermenaces 2026 : l’IA devient la nouvelle arme des attaquants

- DevX Summit EMEA : les développeurs au cœur de la révolution de l’IA

Articles les + lus

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

DevX Summit EMEA : les développeurs au cœur de la révolution de l’IA

Adapter la sécurité OT aux réalités de l’industrie

Coder vite, mais coder juste : trouver l’équilibre à l’ère de l’IA

Mixité dans la Tech : en 2026, un choix de souveraineté stratégique

À la une de la chaîne Tech

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

- DevX Summit EMEA : les développeurs au cœur de la révolution de l’IA

- Adapter la sécurité OT aux réalités de l’industrie

- Coder vite, mais coder juste : trouver l’équilibre à l’ère de l’IA

- Mixité dans la Tech : en 2026, un choix de souveraineté stratégique