Microsoft Hyper-V 3.0 : Améliorations de la plateforme

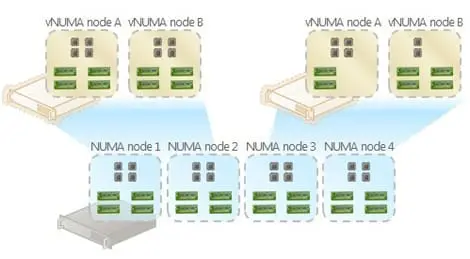

Pour commencer, la prise en charge matérielle sera améliorée pour permettre aux hôtes Hyper-V 3.0 de gérer avec efficacité jusqu’à 160 processeurs logiques (un processeur logique étant un cœur ou une instance hyperthread) et 2 To de mémoire vive.

Lire l'article

Exchange 2010, prérequis processeur, mémoire et logiciels

Pour mettre en place Exchange 2010 en production, l’utilisation d’un processeur 64 bits est obligatoire.

Lire l'article

Préparation de l’annuaire dans une infrastructure monodomaine

Quel que soit le type d’architecture, la première étape consiste toujours à mettre à jour le schéma Active Directory. Pour ce faire, il faut exécuter la commande :

Lire l'article

Préparation d’Active Directory en vue du déploiement d’Exchange 2010

La préparation de l’annuaire pour Exchange 2010 doit être réalisée avant le déploiement des premiers serveurs.

Lire l'article

Conseil n° 6 : Simplifiez vos liaisons et votre code de validation

Lorsque vous codez une application métier dans Silverlight et WPF, vous allez presque assurément écrire le code de validation et le code servant à afficher/masquer les contrôles en fonction des sélections réalisées dans l’interface utilisateur ou des permissions de sécurité des utilisateurs.

Lire l'article

Conseil n° 5 : Déterminez comment gérer les méthodes asynchrones

Si, comme moi, vous aimez que votre code soit bien structuré en couches et bien organisé, vous allez finir par entrer en guerre contre les méthodes WCF asynchrones de Silverlight.

Lire l'article

Conseil n° 4 : Employez le modèle Adapter entre la VueModèle et le Modèle

Comme indiqué précédemment, la VueModèle va collecter les données de votre interface utilisateur afin que vous puissiez remplir et, au final, enregistrer vos Modèles.

Lire l'article

Conseil n° 3 : Séparez votre VueModèle et votre Modèle de la logique d’accès aux données

Vos VueModèles représentent l’état de l’interface utilisateur et elles doivent effectuer ce travail de manière experte.

Lire l'article

Conseil n° 2 : Les classes provenant du « Add Service Reference »

Si vous écrivez une application métier Silverlight, vous allez probablement employer Windows Communication Foundation (WCF) pour enregistrer et récupérer les données.

Lire l'article

Conseil n° 1 : Séparez impérativement le Modèle de la VueModèle.

Il existe une tendance qui vise à regrouper votre Modèle et votre VueModèle dans un même objet.

Lire l'article

Mythe N° 10 : profils inactifs

Le dernier mythe dont je voudrais parler est celui de la découverte des profils inactifs. Beaucoup d'utilisateurs semblent hésiter à supprimer les profils inactifs ou même à leur donner le statut *DISABLED.

Lire l'article

Fuite de données : Le vol de disques durs

Une autre source potentielle de fuite de données est le vol de disques durs. Cette méthode n’est pas aussi répandue que les fuites liées aux périphériques mobiles ou aux périphériques de stockage USB, mais elle existe bel et bien.

Lire l'article

Fuite de données : attention aux périphériques mobiles

Les périphériques mobiles constituent une autre source importante de fuite de données. Après tout, les utilisateurs stockent habituellement des courriers électroniques, des documents, des entrées de calendrier, des contacts et d’autres données sensibles sur leurs tablettes électroniques et leurs smartphones.

Lire l'article

Fuite de données : Les périphériques de stockage USB

Ces périphériques constituent la plus grande source de fuite de données (ou, du moins, la source qui fait l’objet de la plus grande attention).

Lire l'article

IBMi Avez-vous peur des performances du journal ?

Bien entendu, le péché le plus grave est de se tenir à l'écart sans rien faire. Si vous pensez encore, comme il y a 10 ans, que l'optimisation de la performance du journal est une tâche écrasante, il est grand temps de changer d'avis.

Lire l'article

IBMi, Laissez-vous vos récepteurs de journaux languir loin de la Terre promise ?

L'un des principaux mérites de la protection par journal, particulièrement pour les sites qui n'ont pas de logiciel HA en place, est de permettre que les transactions récentes soient reprises et réexécutées à partir d'une copie du récepteur de journaux.

Lire l'article

IBMi, Avez-vous placé la barre trop haut pour votre journal ?

Chaque système IBM i est paramétré par défaut pour le comportement de journalisation cachée, visant à protéger les grands chemins d'accès (c'est-à-dire l'objet sous-jacent qui héberge les valeurs clés pour les index SQL et pour les fichiers logiques indexés).

Lire l'article

IBMi, Sous-estimez-vous le besoin de protection de vos listes d’attentes de données ?

J'ai rencontré de nombreux administrateurs système très fiers de la fiabilité de leur plate-forme IBM i et qui la comparaient à celle de certains homologues de leur site, condamnés à travailler sur un matériel et un logiciel moins fiables.

Lire l'article

Sécurité IBMi, Êtes-vous sensible aux petites dépenses et pas aux grosses ?

Certains sites s'aperçoivent que le journal est un gros consommateur de câche d'écriture validé IOA. Dès lors, ils achètent et configurent des adaptateurs IO hébergeant une quantité respectable de câche d’écriture.

Lire l'article

IBMi 6.1, Êtes-vous indifférent aux ralentissement de la transmission ?

Une approche HA avec journalisation à distance dépend beaucoup de la livraison dans les temps des nouvelles entrées de journal à la machine cible sur laquelle elles seront reproduites.

Lire l'articleLes plus consultés sur iTPro.fr

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants