Faire le premier pas

Vous venez de découvrir plusieurs techniques d’intégration Java/System i. Vous êtes donc prêts à les mettre en oeuvre. Une bonne connaissance de l’API Toolbox for Java est la première étape de démarrage d’un projet ; la deuxième étant l’outil de développement adéquat. Pour plus d’informations et d’exemples de code, voir

Lire l'article

La sécurité des données

L’autre risque qui fait frémir les DSI concerne la gestion des données externalisées. La géolocalisation de ces dernières peut poser des problèmes juridiques comme l’indique Cédric Bravo, MVP virtualisation et co-président du groupe utilisateur sur la virtualisation : « le principe même du Cloud est de faire disparaître les barrières

Lire l'article

Test en boîte noire

Le premier point important en matière de test système est que le logiciel soumis au test est traité comme une boîte noire. D’où le terme test en boîte noire. Cela peut paraître évident, mais j’ai souvent vu des testeurs système se plonger dans le code au lieu de se concentrer

Lire l'article

La crise favorise l’essor de la virtualisation

Quelle influence peut avoir la crise économique sur le développement de communications unifiées ? D’après une étude de la société Network Instrument datant des mois de mars et avril 2009, la récession économique favorise cet essor. D’après les principales conclusions de cette enquête, trois

Lire l'article

Un commutateur nouvelle génération

Le constructeur Avocent a annoncé le premier commutateur de nouvelle génération conçu pour gérer des équipements réseaux à distance via leur port série.

Le commutateur MergePoint Unity est conçu pour prendre en charge les technologies de gestion de consoles série et de commutateurs KVM (Keyboard/Video/Monitor) sur IP.

Maximiser les avantages

LVR ajoute divers avantages à votre forêt d’AD. Entre autres, un trafic de réplication réduit lors de la mise à jour d’appartenances aux groupes et un nombre illimité de membres dans chaque groupe. Mais, et c’est tout aussi important, LVR permet aussi la reprise ou récupération automatique d’attributs liés par

Lire l'article

5. Générer des rapports

Dans des applications System i traditionnelles, les rapports sont générés à l’aide de fichiers spoolés ou d’autres types de fichiers d’impression. L’API Toolbox for Java fournit plusieurs classes Java pour travailler avec des fichiers spoolés et d’autres objets d’impression. Par exemple, vous pouvez utiliser la classe com.ibm.as400.access.SpooledFile pour écrire des

Lire l'article

Un service garanti ?

Si la plupart du temps, les entreprises fournissant du Cloud Computing vous garantissent un usage constant, les faits prouvent qu’elles ne sont pas à l’abri de coupures intempestive.

Le 24 février, le service de messagerie de Google Gmail tombait en panne laissant plusieurs millions d’utilisateurs sur le carreau.

Un futur idéal ? Un futur sans mots de passe !

Bill Gates l’a annoncé en 2004, lors de la RSA Security Conference : « Password is dead » - que cela signifie t-il et que devons nous anticiper dans les mois à venir ?

L’utilisation du seul mot de passe en tant que socle des authentifications et

Wima 2009 : le NFC se démocratisera… d’ici 2012

Du 22 au 24 avril dernier, s’est tenu à Monaco le salon WIMA 2009, consacré aux technologies NFC (Communication de champ proche). Pour sa troisième édition, ce sommet européen a connu une progression de 20 % en nombre de participants par rapport à 2008. Au programme : innovations technologiques dans

Lire l'article

SharePoint reste perfectible

Néanmoins SharePoint reste perfectible sur quelques points :

• Toute personnalisation non standard nécessite d’installer un environnement de développement serveur encore un peu lourd à mettre en oeuvre. En outre, les fonctionnalités offertes par les modules intégrés (les « Web parts ») ne permettent pas de

Avantages de LVR pour la reprise ou récupération d’objets AD (2)

Les liens LVR ne se contentent pas d’améliorer la récupérabilité des appartenances au groupe. Tous les autres attributs liés multivaleurs (par exemple manager/direction Reports) se comportent de la même manière et seront recréés pendant la récupération d’un objet qui contient les liens arrière pertinents. Bien entendu, si un objet a

Lire l'article

4. Accéder aux fichiers IFS

Si vous devez fournir l’accès aux informations statiques stockées sur l’IFS (par exemple aux fichiers HTML, PDF), songez à offrir cette partition via un serveur HTTP. Bien que vous puissiez servir des documents Microsoft Word et Excel par un serveur HTTP, cette façon de faire crée une dépendance par rapport

Lire l'article

Pour conclure

Groove offre indéniablement une approche originale et performante pour le travail dynamique et sécurisé en équipes mobiles ou distribuées. Ses capacités de gestion centralisée mais également d’intégration avec les autres briques applicatives du SI, con ciliée avec une forte autonomie pour les utilisateurs expliquent l’engouement actuel pour la solution !

Renforcer la politique des mots de passe dans Active Directory (2)

2. Augmenter la complexité des mots de passe, sans augmenter le nombre de mot de passe Généralement, les politiques de mot de passe déployées au sein des organisations sont extrêmement laxistes, sacrifiant la sécurité sur l’autel du confort des utilisateurs. L’équilibre entre confort des utilisateurs et nécessité sécuritaire est effectivement

Lire l'article

Conclusion

Comme nous l'avons vu, les environnements de messagerie sont devenus une composante indispensable du système d'information et sont bien souvent considérés par les utilisateurs comme l'application la plus critique. En raison de sa complexité et des autres briques d'infrastructure dont elle dépend, il est indispensable de disposer d'une solution assurant

Lire l'article

La fonctionnalité de recherche d’entreprise

La fonctionnalité de recherche d’entreprise est l’une des grandes valeurs ajoutées de SharePoint Server. Techniquement, une fois l’infrastructure SharePoint mise en place, il suffit de configurer les chemins d’accès des sources à indexer (et, dans certains cas, un identifiant). Ces sources - et leurs permissions d’accès éventuelles - sont ensuite

Lire l'article

Avantages de LVR pour la reprise ou récupération d’objets AD (1)

LVR est encore plus précieux qu’il n’y paraît. Non content d’améliorer la réplication normale des valeurs liées, il améliore aussi la récupérabilité des liens, au cas où vous voudriez récupérer des objets supprimés accidentellement dans vos domaines d’AD. Rappelons ce que j’ai dit à propos des liens arrière et des

Lire l'article

3. Accéder à la base de données System i (2)

Voyons l’accès aux bases de données avec l’API JBDC (pour plus d’informations sur les frameworks O/R, voir l’encadré « Pour en savoir plus »).

On l’a vu, la première étape pour accéder à une base de données sur le System i consiste à créer une connexion au

La customisation et l’intégration

Si Groove offre en standard des fonctionnalités très intéressantes, il est également possible d’en étendre les capacités par cus tomisation et intégration.

La customisation se fait principalement par la création d’outils de type Formulaires. Deux technologies cohabitent : les « Groo ve Forms » et les «

Les plus consultés sur iTPro.fr

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

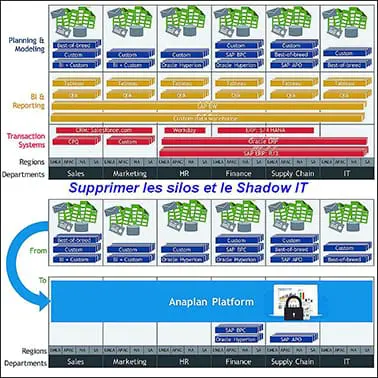

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

- Splunk : vers un SOC agentique et de confiance

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles