Expérience 14 : Créer un Expense Report et Workflow (2)

Nous allons indiquer qu’après qu’un expense report ait été soumis, Penny ou votre utilisateur doit l’approuver avant de rédiger le chèque. Revenez à votre navigateur, dans la bibliothèque Expense Reports, cliquez sur le bouton Settings et choisissez Form Library Settings, Workflow Settings. Sur la page Add a Workflow : Expense

Lire l'article

Connexion de données

Connexion de données SharePoint En concevant des modèles de formulaires destinés à SharePoint, vous pouvez créer des connexions de données permettant aux utilisateurs de soumettre des fichiers de formulaires à une bibliothèque de formulaires SharePoint. InfoPath 2003 SP2 a un a d a p t a t e u r

Lire l'article

3 Ne sous-estimez pas le « refactoring »

Le « refactoring » réduit le temps consacré à des tâches d’édition manuelle, ainsi que les erreurs de compilation possibles. Dans l’IDE, lorsque vous changez le nom d’une variable ou d’un objet à l’endroit où il est déclaré, un petit trait rouge apparaît sur la dernière lettre du nom. Cliquez

Lire l'article

Nouveaux services de Gestion des droits numériques AD RMS

Windows Server 2008 incorpore désormais des services de gestion des droits numériques, lesquels étaient précédemment disponibles avec Windows Server 2003 sous la forme d’un « Feature Pack » téléchargeable à partir du site de Microsoft.

Les services de gestion des droits numériques Active Directory, AD RMS - Active Directory

Etape 1 : Examiner le cycle de traitement le plus récent (2)

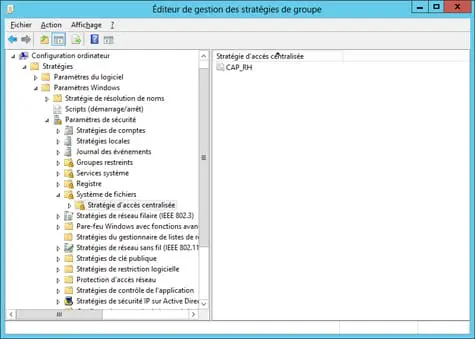

L’onglet Summary donne une vue d’ensemble des actions de traitement de stratégie spécifiques à l’ordinateur et à l’utilisateur pendant le cycle de traitement le plus récent. Pour savoir si une partie du traitement d’extensions central ou côté client a échoué, vous pouvez examiner la section Component Status sur l’onglet Summary.

Lire l'article

Première phase : audit de l’architecture actuelle

Avant même de prévoir la moindre opération concernant la mise en place d’Exchange 2007 au sein d’une infrastructure Exchange 2000 ou 2003, il convient d’effectuer un audit sérieux au niveau de l’architecture en place. Cette opération est justifiée pour minimiser les risques durant la phase d’évolution de l’infrastructure d’une part,

Lire l'article

Expérience 14 : Créer un Expense Report et Workflow

Avec SharePoint Server, il est facile de déplacer vos processus et formulaires online. Nous allons donc installer une application de soumission et d’approbation d’un expense report (feuille de frais) online, en utilisant InfoPath 2007, une autre application présente dans l’Office System. Sur la page home Finance, cliquez sur Site Actions,

Lire l'article

Formatage conditionnel

Le formatage conditionnel est une autre option dans la conception d’un formulaire. Il permet d’activer et de désactiver des contrôles dans la vue formulaire. Ainsi, pour ajouter une logique qui désactive la boîte de texte Department quand les données ont déjà été fournies dans la boîte de texte E-mail Address,

Lire l'article

4 Essayez les DataTips pour un débogage rapide

Les DataTips sont, pour l’essentiel, comme IntelliSense, mais pour le débogage. Lorsque vous êtes dans le débogueur Visual Studio 2005, il suffit de placer le pointeur de la souris sur une variable à examiner. La fenêtre DataTips apparaît automatiquement et affiche le contenu de la variable. La fenêtre présente un

Lire l'article

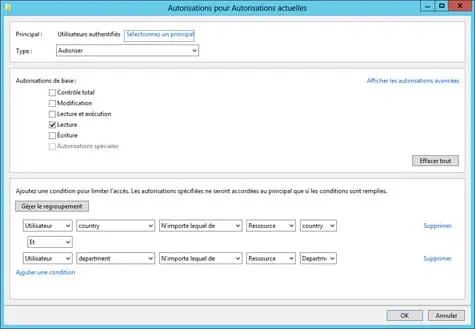

AD CS : Nouveautés apportées aux services de certificats de Windows Server 2008 (6)

Gestion des restrictions sur les Agents d’enrôlement délégués sur le certificat de l’autorité d’enregistrement (RA Certificate)

Les nouvelles autorités de certification fonctionnant sous Windows Server 2008 supportent de nouvelles restrictions avancées sur les agents d’enrôlement. Pour les raisons nécessaires au respect des stratégies de sécurité définies dans

Etape 1 : Examiner le cycle de traitement le plus récent

La première étape pour savoir pourquoi une station de travail ou un serveur souffre de problèmes de traitement de la stratégie de groupe est de trouver ce qui s’est produit pendant le dernier cycle de traitement de la stratégie de groupe. Pour cela, il vous faut la GPMC (Group Policy

Lire l'article

Exchange 2007, une transition depuis Exchange 2000 ou 2003 seulement

Pour effectuer la transition, il sera nécessaire de déplacer les données des serveurs Exchange existants vers de nouveaux serveurs Exchange 2007. Lors d’une transition vers Exchange 2007, vous ne pouvez pas effectuer de mise à niveau sur un serveur Exchange existant. Il sera impératif de mettre en place un nouveau

Lire l'article

Expérience 13 : Indicateurs de performance clés (KPI, Key Performance Indicators)

Le Budget Manager Penny se satisfait peut-être de voir des nombres, mais les décisionnaires veulent souvent une indication visuelle rapide de ce qui est, ou non, conforme aux prévisions. Les KPI (Key Performance Indicators) peuvent aider à cela. Dans le Finance Dashboard, cliquez sur le bouton New sous Key Performance

Lire l'article

Validation des données

Vous pouvez ajouter des règles aux contrôles, pour valider les données entrées par l’utilisateur. Par exemple, si vous voulez marquer une entrée quand le temps écoulé dépasse 40 heures, vous pouvez ajouter une règle de validation pour l’élément spent (écoulé). A l’exécution, si l’utilisateur entre des données qui transgressent la

Lire l'article

5 Utilisez la mise en forme intelligente

Je déteste mettre en forme du code pour m’apercevoir que Visual Studio .NET 2003 change tout lorsque j’enregistre et ouvre de nouveau un fichier source. La fonctionnalité Smart Formatting de Visual Studio 2005 résout ce problème en enregistrant et restaurant votre mise en forme.

Lire l'article

AD CS : Nouveautés apportées aux services de certificats de Windows Server 2008 (5)

Décomposition du processus d’enrôlement d’un périphérique

Le processus d’enrôlement est composé des étapes suivantes :

1. Le périphérique réseau génère une paire de clés de type RSA sur le périphérique.

2. L’administrateur obtient un mot de passe à partir du service d’inscription de périphériques réseau

Protégez vos scripts

Après avoir écrit un superbe script, réfléchissez à sa protection avant de le diffuser largement. Si ce script doit être protégé, DoNetWrapper.vbs pourrait faire parfaitement l’affaire.

Lire l'article

Les logiciels FalconStor certifiés pour Windows Server et SQL Server 2008

Le fournisseur de solutions logicielles de stockage en réseau, FalconStor Software, a annoncé que sa suite logicielle Windows de protection des données et de reprise en cas de sinistre a obtenu la certification Windows Server 2008. Tous les produits FalconStor sont déployés sur FalconStor Network Storage Server

Lire l'article

Expérience 12 : Bibliothèques de rapports : Excel Services et Dashboards

Utilisez Microsoft Office Excel 2007 pour créer une simple feuille de calcul contenant certains nombres. Elle nous servira à créer un indicateur de performance qui apparaîtra sur notre page SharePoint. Veillez donc à ce qu’une cellule ait une valeur que vous pourrez comparer à la valeur « cible » d’une

Lire l'article

Webroot propose Webroot E-mail Security SaaS

Le logiciel Webroots E-mail Security SaaS est à présent disponible. Il est issu de la fusion de Webroot Software avec Email Systems en novembre 2007, confirmant l’intérêt de l’entreprise pour le modèle SaaS (Software as a Service). Cette solution online de gestion, de protection et de conformité

Lire l'articleLes plus consultés sur iTPro.fr

- On ne peut pas gouverner ce qu’on ne peut pas voir : pourquoi la visibilité doit-elle passer avant la gouvernance en matière de sécurité des identités ?

- L’IA amplifie les risques sur les API

- Fuites de données : la France, 2ème pays le plus touché au monde début 2026

- Nomios accélère sur la cybersécurité industrielle avec un SOC renforcé et une Factory OT immersive

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles