Les organisations investissent massivement dans la gouvernance, la conformité et des outils de sécurité sophistiqués. Pourtant, les cyberattaquants s'introduisent en exploitant des comptes de groupes imbriqués, des comptes de service inactifs ou des relations de confiance avec des fournisseurs.

On ne peut pas gouverner ce qu’on ne peut pas voir : pourquoi la visibilité doit-elle passer avant la gouvernance en matière de sécurité des identités ?

Le paradoxe ? Aucune alerte ne se déclenche car techniquement, tout fonctionne. L’accès est autorisé, le chemin valide. Le problème provient de la chaîne d’accès qui n’était pas visible. Dans un environnement où les identités se multiplient et où l’IA redéfinit la sécurité, la visibilité n’est plus une option, elle est le prérequis absolu à toute gouvernance efficace.

Srilekha Veena Sankaran, Évangéliste senior en sécurité des systèmes d’entreprise chez ManageEngine, division de Zoho Corporation partage son point de vue et ses conseils.

Le manque de visibilité, talon d’Achille de la sécurité moderne

En avril 2025, Marks & Spencer a été confronté à cette réalité. Suite à une violation de données, l’entreprise a perdu plus de 750 millions de livres sterling en valorisation boursière et a dû fermer sa boutique en ligne pendant plus de six semaines. Les attaquants, identifiés sous le nom de Scattered Spider, n’ont pas cherché à submerger les défenses de l’entreprise. Ils ont ciblé un fournisseur tiers, Tata Consultancy Services (TCS), qui gérait le service d’assistance informatique. En se faisant passer pour un employé. Ils ont ainsi pu déclencher une simple réinitialisation d’identifiants, obtenir un accès légitime, puis se déplacer latéralement pendant plusieurs semaines avant de propager leur ransomware.

Chaque étape était autorisée. Le fournisseur disposait d’un accès au centre d’assistance, celui-ci pouvait réinitialiser les identifiants qui permettaient d’accéder au réseau. Aucun élément n’était mal configuré isolément. Le problème venait du manque de visibilité sur la manière dont ces autorisations étaient liées entre elles. Chaque maillon de la chaîne de confiance était valide, mais leur combinaison a débouché sur ce dysfonctionnement.

Cet incident n’est pas anecdotique. Selon le Global Incident Response Report de Palo Alto Networks, les vulnérabilités liées à l’identité numérique ont causé près de 90 % des incidents étudiés en 2025, la majorité étant due à des failles évitables plutôt qu’à des attaques sophistiquées.

Le paysage de l’identité numérique aggrave ce problème. Un compte de service créé pour une intégration obsolète conserve des privilèges d’accès aux systèmes de production. Il persiste non pas parce qu’aucun outil ne peut le détecter, mais parce que personne ne vérifie comment il est connecté. L’adoption du multicloud et du SaaS amplifie ce défi puisqu’un identifiant peut exister dans Microsoft Entra ID, être fédéré dans AWS et s’authentifier sur plusieurs plateformes SaaS, chacune avec des autorisations différentes. Il n’existe aucun référentiel unique répertoriant l’ensemble de ses accès réels.

L’intelligence artificielle constitue le prochain multiplicateur de risques. Les organisations déploient des agents d’IA autonomes capables d’accéder aux API, d’interroger les bases de données ou d’orchestrer des workflows. Chacun fonctionne comme une identité machine, souvent dotée de privilèges importants. Les chaînes de confiance qui les régissent sont immatures, et la visibilité sur leurs accès est minimale. Mais confrontées à des intrusions qui se sont déroulées en moins de deux heures en 2025 entre l’accès initial et l’exfiltration, il ne suffit plus pour les entreprises de disposer d’une gouvernance réactive. Elles doivent anticiper les violations grâce à une visibilité complète.

Srilekha Veena Sankaran, Évangéliste senior en sécurité des systèmes d’entreprise chez ManageEngine,

Bâtir une visibilité complète pour une gouvernance efficace

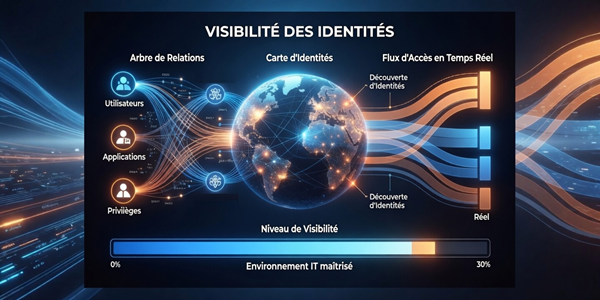

Le rythme du changement a dépassé la surveillance manuelle. Les identités non humaines se multiplient, les délais d’action des attaquants se raccourcissent, et les violations se déroulent en quelques heures. La visibilité doit être continue, automatisée et prospective, couvrant identités humaines et non humaines, agents d’IA, autorisations OAuth et relations créant involontairement des privilèges.

La première exigence est de connaître l‘ensemble des identités existantes. La plupart des organisations ne gèrent qu’une fraction de leur empreinte identitaire réelle. Un inventaire fiable doit inclure les comptes de service, les clés API, les identités machines, les accès fournisseurs, les tokens CI/CD et les agents d’IA.

Le deuxième impératif consiste à cartographier les relations, pas seulement les comptes. Le risque émerge des groupes imbriqués, des rôles hérités, des fédérations multiplateformes et des chaînes de confiance. Si le chemin d’un compte inactif vers un actif critique n’est pas traçable alors il n’est défendable. Bien que les identités non humaines expirent rarement, elles sont souvent privilégiées mais dès leur création elles doivent faire l’objet de la même rigueur de gouvernance que les comptes humains.

Le troisième pilier porte sur la visibilité qui est avant tout une question comportementale. Les données d’accès structurelles sont fondamentales, mais les bases comportementales les transforment en système d’alerte précoce. Lorsqu’un compte de service interroge des systèmes inconnus, ou qu’une certification de fournisseur s’écarte des schémas établis, ce signal doit apparaître avant que des dommages ne surviennent.

Enfin, il faut également étendre la visibilité à l’ensemble des fournisseurs et des environnements. Un identifiant tiers hors de votre périmètre de surveillance fait toujours partie des profils de risque.

Les attaquants n’ont plus besoin de contourner l’infrastructure de sécurité puisqu’il leur suffit de trouver les chemins d’identité qui leur permettront de la traverser. La gouvernance ne fonctionne que lorsqu’elle repose sur une vue complète et continuellement mise à jour. La question n’est pas de savoir si des angles morts existent dans le système, mais de savoir les trouver avant que d’autres ne le fassent.

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

- Golden records : le socle oublié des projets IA

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

Articles les + lus

Ready For IT 2026 : IA industrialisée, deepfakes et Prix Start-up au cœur des enjeux

Ready For IT 2026 : quand l’accélération de l’innovation redessine les priorités des décideurs IT

Microsoft Build 2026 : industrialiser l’IA agentique dans les environnements d’entreprise

Temps d’arrêt IT : un coût de 600 milliards de dollars pour les entreprises du Global 2000

L’analytique prédictive au service de la décarbonation en France

À la une de la chaîne Enjeux IT

- Ready For IT 2026 : IA industrialisée, deepfakes et Prix Start-up au cœur des enjeux

- Ready For IT 2026 : quand l’accélération de l’innovation redessine les priorités des décideurs IT

- Microsoft Build 2026 : industrialiser l’IA agentique dans les environnements d’entreprise

- Temps d’arrêt IT : un coût de 600 milliards de dollars pour les entreprises du Global 2000

- L’analytique prédictive au service de la décarbonation en France