Vers un monde à la demande

Et c'est tout ! Il est très facile de créer un habillage Java bean à partir de la logique de gestion RPG ou Cobol, puis de créer un service Web à partir de cet habillage, et même un servlet Web pour le tester. C'est le modèle de composant du futur

Lire l'article

… et défendre

Vous avez donc installé SP2 sur tous vos ordinateurs XP et vous vous êtes familiarisés avec la nouvelle fonction Windows Firewall du pack de service en travaillant avec elle sur un serveur de test autonome (comme je le décris dans l'article « Windows Firewall : construire la sécurité »). Vous

Lire l'article

Exchange 2000 : La multiplication des bases

L’arrivée de la nouvelle génération de la messagerie Microsoft avec Exchange 2000 apporte beaucoup plus de souplesse au niveau de la gestion des ressources de traitement. L’architecture est complètement différente et de nouvelles solutions technologiques permettent la dissociation de certaines fonctions comme la gestion de l’annuaire. Toutes ces fonctions ainsi

Lire l'article

3.Indigo

Indigo est un nouveau sous-système de communication intégré dans Longhorn. Il intègre les services Web dans l'OS. Indigo est bâti au-dessus du .NET Framework et permet d'écrire des applications orientées service. Indigo sera compatible avec Windows Server 2003 et Windows XP.

Lire l'article

Cesser de journaliser les événements sans importance

Par défaut, Windows configure les ordinateurs qui servent de serveurs d'impression, pour journaliser tous les événements liés à l'impression. En outre, le journal système de l'ordinateur enregistre un événement informatif chaque fois qu'un document est envoyé à une imprimante et à nouveau quand le fichier spoule est supprimé au terme

Lire l'article

Restriction des autorisations de base de données

Dans l'esprit de la majorité des développeurs, la première étape destinée à assurer la sécurité de la base de données consiste à protéger la chaîne de connexion. Aucune des solutions suggérées jusqu'ici ne mentionne la chaîne de connexion car elle ne fait pas partie de mon attaque. L'application a déjà

Lire l'article

Intégrer avec Integration Edition

IBM propose un produit intéressant appelé WebSphere Studio Application Developer Integration Edition V5.1. Il permet de créer des flux de processus avec un designer graphique facile d'emploi, où chaque étape du flux est considérée comme un « service ». Vous pouvez créer un service à partir d'un service Web, d'un

Lire l'article

Franchir le pas

La refonte complète de votre stratégie de sécurité iSeries est une entreprise d’envergure, mais elle peut s’avérer nécessaire. Outre les avantages d’une meilleure sécurité pour l’entreprise, il faut fermer les failles et protéger les données contre toute modification non autorisée, pour respecter la réglementation (comme Sarbanes-Oxley et HIPAA aux Etats-

Lire l'article

Exchange 5.5, une version extensible avec le nombre de serveurs

La version 5.5 de Microsoft Exchange dispose de capacité de stockage et d’un nombre limité d’utilisateurs pour chaque serveur. Cette limitation est essentiellement due à la possibilité de gérer une seule et unique base destinée au stockage des boîtes aux lettres des utilisateurs sur chacun des serveurs Exchange 5.5. En

Lire l'article

4.WinFX

WinFX est une API de code géré pour l'OS Longhorn qui, essentiellement, remplace l'ancien jeu d'API Win32. WinFX intègre le code géré .NET à l'OS sous-jacent. Ceux qui sont déjà en train d'écrire des applications .NET seront heureux d'apprendre que les classes WinFX sont compatibles avec le .NET Framework.

Lire l'article

Que faut-il rechercher dans Event Viewer

La plupart des problèmes réels ou potentiels se manifestent en écrivant un événement dans un journal. Quand vous voyez un événement Error ou Warning, prêtez-lui attention. Recherchez des informations le concernant dans la Microsoft Knowledge Base ou sur le site Web Windows & .NET Magazine. Si vous attendez qu'un problème

Lire l'article

Filtrage des saisies utilisateur

Commençons par ajouter une couche de sécurité qui empêche un utilisateur indésirable de se servir des applications connectées à votre base de données en vue d'insérer des commandes SQL malveillantes. Dans mon exemple d'attaque par injection de code SQL, la saisie de l'intrus comportait plus de caractères (dont certains caractères

Lire l'article

Cliquez sur Finish pour générer le JavaBean

En réalité, plusieurs fichiers sont générés à l'intérieur de JavaResources. Le fichier clé est le nom que vous avez donné au bean (Inquiry) suivi du mot Services, ou Inquiry- Services.java dans notre cas. C'est cela que vous allez entrer dans le wizard Web services. Un bean d'entrée et un bean

Lire l'article

Des outils adaptés

La plupart des suggestions en matière d’amélioration de la sécurité iSeries compte tenu des nouvelles interfaces utilisateur reposent sur le concept de sécurité des ressources, appelée aussi sécurité au niveau objet. La sécurité des ressources se fonde sur une idée simple : au lieu de restreindre les utilisateurs à certaines

Lire l'article

Suivi du fonctionnement de IMF

Pour suivre le fonctionnement et surtout les opérations effectuées par IMF, il faut utiliser les outils classiques des composants et applications Microsoft, à savoir les journaux d'événements de Windows et les compteurs de performances. Les compteurs de performances sont dans un objet nommé ‘MSExchange Intelligent Message Filter'et on y trouve

Lire l'article

5.Aero

Nom de code de l'expérience utilisateur Longhorn, Aero est un ensemble d'indications que les développeurs devraient suivre pour tirer le maximum du nouvel environnement graphique de Longhon. Les principaux composants de l'interface Aero de Longhorn incluent des fenêtres transparentes, une « buddy list » intégrée et un panneau de tâches

Lire l'article

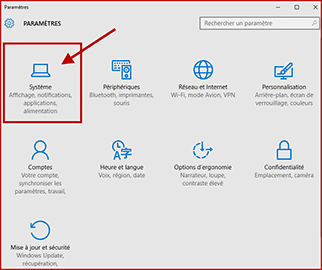

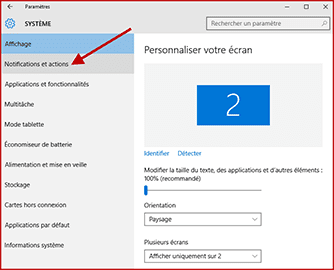

Accéder à Event Viewer sur un ordinateur à distance

Pour faciliter votre travail d'administrateur, vous pouvez examiner

sur votre station de travail les journaux des ordinateurs

distants soumis à votre administration.

L'ordinateur en question doit utiliser Windows 2003,

Windows XP, Win2K Professional, Win2K Server,

Windows NT Server ou NT Workstation.

Sur votre console Event Viewer locale, faites un

clic

Anatomie d’une attaque par injection

Lors d'une attaque par injection de code SQL, un utilisateur « non autorisé » injecte des commandes SQL dans des champs pour lesquels l'application attend des données et il se sert de la connexion de base de données intégrée à l'application pour accéder à vos données. Ce type d'attaque peut

Lire l'article

Quels sont les outils associés aux services Web?

Maintenant que nous connaissons un peu la technologie, parlons des outils de WDSc permettant de créer des services Web. Le produit contient non seulement les outils hérités de WebSphere Studio pour les développeurs Java, mais aussi des extensions iSeries supplémentaires pour programmeurs RPG. Nous commençons par les premiers puis nous

Lire l'article

Ce n’est pas plus compliqué !

L’outil IBM WebFacing permet de convertir rapidement votre application pour la rendre disponible sur le Web, avec un minimum d’apprentissage. Et l’iSeries Web Tools vous permet de construire de nouvelles applications avec vos connaissances RPG et Cobol.

Lire l'articleLes plus consultés sur iTPro.fr

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants