9.XAML

Prononcé « zamel », XAML veut dire Extensible Markup Language. C'est un langage de marquage déclaratif que les développeurs peuvent utiliser dans Longhorn pour créer des objets UI, un peu comme les concepteurs de sites Web utilisent HTML pour créer des pages Web. XAML accepte les graphiques et peut être

Lire l'article

Filtrer la vue

Quand vous examinez un journal pour résoudre un problème ou que vous surveillez la réaction de l'ordinateur à un changement de configuration important, vous pouvez accélérer votre investigation en éliminant les événements sans intérêt du panneau Details. La boîte de dialogue Properties de chaque journal a un onglet Filter qui

Lire l'article

Conseil 4 : Faire attention aux curseurs Asensitive avec Read-Only

Quand on déclare un curseur, on l'assortit de l'un des trois

mots-clés indiquant si le curseur est « sensible » aux changements

dans les lignes du jeu de résultats :

Sensitive - Les changements apportés aux données après

que le curseur ait été ouvert, sont visibles par le programme.

Insensitive

Chaud devant !

Le rapetissement constant des chips soulève un autre problème: leur réchauffement. Il est vrai que ce problème existe depuis plus de 20 ans. Examinez simplement les ailettes de refroidissement au-dessus des microprocesseurs contemporains à l'intérieur de votre PC et souvenez-vous de la manière dont les microprocesseurs étaient packagés il y

Lire l'article

Création de la dimension technique

Ouvrez à nouveau le fichier access foodmart 2000.mdb

qui sert de source à la base FoodMart 2000 OLAP. Nous allons

créer une table de dimension supplémentaire que nous allons

appeler Affichage :

Directement dans Access, créer donc une nouvelle table

Affichage, ayant la structure telle que spécifiée dans le

Effectuer d’autres opérations

Les méthodes de la classe Exchange_PublicFolder – AddReplica, RemoveReplica, SendChanges, Copy, Move, Rename, PropagateSettings et Synchronize – vous permettent d’effectuer d’autres opérations sur les dossiers publics. Chaque méthode demande ses propres paramètres d’entrée.

AddReplica et RemoveReplica. Les méthodes AddReplica et RemoveReplica permettent de créer et de supprimer des répliques,

L’accès sans fil

Pour finir, voyons les réseaux sans fil (c'est-à -dire, 802.11 ou Wi-Fi, le standard sans fil 802.11b) dans l'entreprise. Les particuliers et les petites entreprises utilisent déjà abondamment les réseaux sans fil. Mais, pour des raisons de sécurité évidentes, il est beaucoup plus délicat d'implanter le sans fil dans de plus

Lire l'article

A suivre

Au début de cet article j'ai expliqué que les fichiers texte sont la base de beaucoup des fichiers utilisés en gestion actuellement, y compris des fichiers XML et CSV. Dans le prochain article de cette série, intitulée « Fichiers texte dans le monde », je démontrerai certains de ces formats

Lire l'article

Configurer Event Viewer

Les journaux d'événements démarrent en même temps que l'OS. Les fichiers log ont une taille finie et le système remplace les événements d'après les options de configuration du journal. Pour visualiser ou changer les options de configuration, faites un clic droit sur le listing d'un journal dans Event Viewer et

Lire l'article

Conseil 3 : Code explicite pour les clauses For Read Only ou For Update Of sur les déclarations de curseur

On peut utiliser une clause For Read Only ou For Update Of pour préciser la manière dont un curseur sera utilisé dans un programme. Si l'on ne spécifie aucune clause, le processus SQL décide lui-même en se fondant sur les autres éléments de la déclaration du curseur et les autres

Lire l'article

Pas de limites

L'industrie informatique a toujours été stimulée par la quête de chips toujours plus rapides. Nous avons tous assisté à la remarquable évolution des chips de processeurs dont les vitesses d'horloge passaient de quelques MHz à des centaines de MHz pour atteindre le GHz. Certains se demandaient même ce qu'il y

Lire l'article

Quelques exemples concrets d’utilisation

Je vous propose de vous familiariser avec la notion des « custom

members » autour de 2 utilisations originales.

Scénario 1 : Comment associer une couleur à un membre

d'une dimension pour tous les cubes utilisant cette dimension?

Revenons aux cas des applications comptables ou financières.

Dans les tableaux de

Créer et supprimer des dossiers publics

Avant d’essayer de créer ou de supprimer un dossier public, plusieurs conditions importantes doivent être remplies :

- Si vous voulez créer un dossier public, la hiérarchie des dossiers publics doit déjà exister. Si elle existe mais pas sur le serveur Exchange sur lequel vous voulez créer le dossier public, Lire l'article

Les WAN

Intéressons-nous maintenant à l'utilisation des WAN dans les réseaux internes. Comme le montre la figure 2, on peut déployer un WAN interne pour connecter des lieux disparates. Les bureaux de certaines entreprises sont répartis dans le pays, parfois dans le monde. C'est en particulier le cas des grandes banques qui

Lire l'article

« Hisser » un fichier au niveau d’I/O tamponné

Une autre API commode lorsqu'on utilise des fichiers texte est l'API fdopen(). Elle permet de convertir un fichier déjà ouvert avec l'API open() en un flux d'I/O tamponné que l'on pourra utiliser avec les API fgets() et fputs(). C'est fort utile parce que l'API open() offre de nombreuses possibilités dont

Lire l'article

Plus de souplesse, coût réduit

MySQL peut diminuer votre coût de licence et d'exploitation tout en augmentant la souplesse et en vous permettant de centraliser les informations d'entreprise vitales. Que vous utilisiez MySQL pour construire un intranet d'entreprise ou pour offrir un stockage d'informations centralisé à vos scripts, vous êtes bien parti pour bénéficier pleinement

Lire l'article

Conseil 2 : Utiliser des vues pour atteindre des lignes dans une structure hôte

SQL/400 a une fonction propriétaire qui permet de spécifier une structure hôte (une structure de données RPG, un élément de groupe Cobol, par exemple), plutôt qu'une liste de variables d'hôte individuelles, sur une instruction Fetch imbriquée dans un programme HLL. Les valeurs des colonnes extraites sont placées dans les sous-champs

Lire l'article

7. Que s’est-il passé ?!

C'est l'heure de la confession… Je ne suis pas un programmeur PC. J'ai écrit du code pour des mainframes pendant mes études et, durant ma carrière chez IBM, toute ma programmation a concerné les systèmes iSeries, AS/400 ou S/38. Cela explique ma contrariété face à des applications PC qui semblent

Lire l'article

3. Utiliser %DEC pour convertir Date en Numérique

Pour convertir une valeur numérique en une date, il suffit

d'utiliser la fonction %DATE, comme

ceci :

%DATE(Number:format)

Le second paramètre indique le format

date représenté par la valeur numérique.

La conversion inverse, c'est-à dire

d'une valeur date en une valeur

numérique, était jusqu'ici plus délicate.

Elle faisait appel

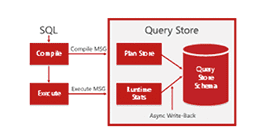

Etape 2 : Exécutez la trace

Maintenant que vous avez enregistré le modèle de trace, vous devez exécuter celle-ci pour créer le fichier de sortie correspondant. Ce fichier vous servira ultérieurement à créer les tables dans SQL Server afin de capturer les résultats de la trace. Sélectionnez File, New, Trace dans le menu du Générateur de

Lire l'articleLes plus consultés sur iTPro.fr

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants