Certification C2

L'AS/400 continue à maintenir sa quotation C2 (C2 est un ensemble de critères de sécurités définis par le «Department of Defense» des Etats-Unis). Pour obtenir le label C2, un système doit satisfaire à ces critères et passer avec succès des tests rigoureux.) L'AS/400 devait, en principe, être labellisé C2 pour

Lire l'article

La simplicité avant tout

Nous vivons dans un nouvel univers de sécurité, beaucoup plus vulnérable et beaucoup plus complexe que de par le passé. Pour être bien protégé, il faut de nouveaux outils, de nouvelles connaissances et de nouvelles méthodes de simplification. AS/400 Security Wizard et AS/400 Security Advisor peuvent contribuer à

Lire l'article

Support des multiprocesseurs

Sous le capot, le kernel de NT 5.0 (c'est-à -dire sa machinerie interne) reste

largement inchangé, à l'exception de son support SMP. Un des intervenants a longuement

expliqué la combinaison de mises au point et de révisions majeures qui amélioreront

l'utilisation faite par NT 5.0 de plusieurs processeurs.

Windows 2000

Le client DHCP est plus tenace

Si un client DHCP constate grâce à un ARP que l'adresse IP fournie par son serveur

DHCP est mauvaise, il décline l'adresse et en demande une autre. Si la seconde

adresse qui lui est proposée est également mauvaise, un client NT sans le SP4

abandonne tout simplement.

Avec le

A vous de jouer

Maintenant, à vous de jouer. Prenez votre bâton de pèlerin et cet article, vous voici désormais en mesure d'expliquer à vos collègues l'intérêt qu'ils trouveront à Windows 2000.

Lire l'article

D’Exchange 2000 à Active Directory

Toutes les connexions d'Exchange 2000 à AD utilisent une couche logicielle baptisée DS API (Directory Store Access API), qui se trouve au-dessus de LDAP. Le rôle de DS API est de fournir une API polyvalente pour tous les services Exchange 2000 afin d'interroger AD pour obtenir des informations sur les

Lire l'article

Migration facile

Certains administrateurs trouveront peut-être la migration des contrôleurs de domaine NT vers Windows 2000 intimidante, mais Microsoft a rendu cette tâche relativement simple. Si vous suivez les recommandations de l'éditeur et que vous avez bien préparé le plan de votre architecture AD avant de commencer la migration, ce processus devrait

Lire l'article

Dessin du graphe

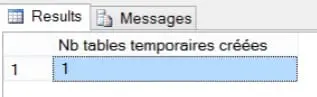

Enfin, dans le composant J, le script dessine le graphe en camembert. Pour dessiner

le graphe, j'ajoute une nouvelle feuille au classeur.

Ensuite, le script définit que le graphique est un camembert, et spécifie les

sources de données pour la feuille de calcul du graphe, en particulier les

Client Access

Les V4R2 et V4R3 apportent toutes deux de notables améliorations aux sécurités de Client Access. En V4R2, Client Access permet dorénavant de choisir si le mot de passe est mis en cache sur le disque du client Windows 95. Il permet également de «purger» le cache de mot de passe.

Lire l'article

Alternatives à l’assistant de sécurité

Malgré toutes les qualités de l'assistant, on peut configurer les sécurités de sa machine en s'en passant: en utilisant son écran passif favori pour procéder aux mêmes modifications que l'assistant. Par ailleurs, si vous possédez une version antérieure d'Operations Navigator, vous pouvez utiliser l'interface Security Policies.

Lire l'article

Interface graphique

Win95 était le premier OS de Microsoft qui libérait les utilisateurs du look and

feel des versions 1.0 à 3.0 de Windows. Win95 a introduit nombre de bonnes fonctions

des Macintosh, OS/2 et d'autres interfaces.

A chaque version successive de l'OS, Microsoft a peaufiné son interface, en essayant

de trouver

Le serveur DHCP revérifie les mauvaises adresses

Lorsqu'un serveur DHCP donne à un client une adresse IP, le client vérifie qu'elle n'est utilisée par aucune autre machine. Supposons qu'un client DHCP reçoive l'adresse IP 200.200.100.200. Lorsqu'il reçoit cette adresse, il diffuse une requête ARP (Address Resolution Protocol) sur le sous-réseau local pour demander " Quelqu'un utilise-t-il 200.200.100.200

Lire l'article

Que fais-tu ?

Convaincre

un utilisateur de Windows NT ou 9x de migrer à Windows 2000 ne devrait pas être

bien difficile, en particulier s'il se déplace dans l'entreprise ou s'il utilise

un PC portable.

- Plus de tranquillité quant aux périphériques supportés : USB, port série, hot plug, drivers Lire l'article

Les domaines Windows 2000

Un domaine Windows 2000 définit une partie de l'espace de noms de l'entreprise et peut couvrir plusieurs sites. Les connecteurs relient les sites ensemble, exactement comme dans Exchange Server. Windows 2000 ne supporte pas les connexions X.400 entre les sites, il faut donc se contenter des RPC (tout comme le

Lire l'article

Plongeons en natif

Dès lors que vous aurez migré tous vos contrôleurs de domaine Windows NT, vous pourrez passer du mode mixte au mode natif. Windows 2000 Professional supporte AD par défaut et vous devez installer des logiciels clients AD sur les autres OS pour qu'ils puissent reconnaître AD. (Pour l'instant, les "

Lire l'article

Alimentation de la feuille de calcul

Ayant spécifiées les propriétés de la feuille de calcul et calculé les donnée

du graphique, je peux maintenant alimenter les deux feuilles de calcul avec les

données. Le processus est le même pour les deux feuilles, comme on peut le voir

dans le composant I.

D'abord, je sélectionne

Limiter les fonctions par utilisateur

La faculté de contrôler les fonctions par utilisateur est une autre caractéristique de la V4R3. N'avez-vous jamais souhaité contrôler qui avait le droit d'exécuter une partie d'une application, mais sans avoir un objet (commande, programme ou fichier) à utiliser pour contrôler l'accès? Si c'est le cas, cette nouvelle fonction est

Lire l'article

Solution de repli : utilisation de l’assistant après application des modifications

Vous avez appliqué tous les paramètres recommandés. Vous êtes absolument certain qu'aucune des modifications ne nuira aux utilisateurs, mais cinq minutes seulement après l'application des modifications, le téléphone sonne: certains utilisateurs ne peuvent plus utiliser leurs applications! Il est probable qu'une ou plusieurs de vos modifications en soient responsables. Mais

Lire l'article

Configuration

L'outil SysPrep simplifiera le clonage des stations de travail. Cet outil permet de créer une image préconçue et de la distribuer ensuite aux nouveaux systèmes. SysPrep est toutefois un peu limité puisqu'il ne peut distribuer des images qu'aux machines ayant le même contrôleur de disque que le système de l'image

Lire l'article

DHCP traite davantage de réservations

Le SP4 est tout particulièrement intéressant pour les administrateurs DHCP de grands réseaux. Je n'ai jamais rencontré ce problème sur mon réseau, mais si vous n'avez pas le SP4 et que vous donnez à un serveur DHCP plus de 570 réservations DHCP, le Gestionnaire DHCP n'affiche que les 570 réservations

Lire l'articleLes plus consultés sur iTPro.fr

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026