Quelles sont les statistiques mondiales des cyberattaques ? Check Point Research livre ses observations 2021 par région, pays et industrie.

Cyberattaques : Top 5 des secteurs ciblés en 2021

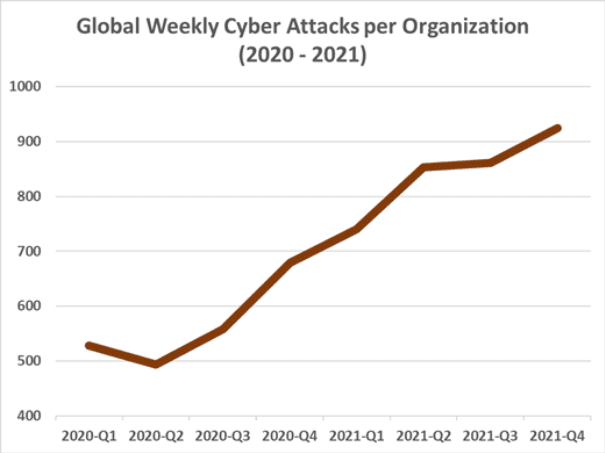

On constate une augmentation de 50 % des cyberattaques par semaine sur les réseaux d’entreprise par rapport à 2020, et le pic en décembre, est essentiellement dû à la faille de sécurité qui a impacté Log4J. Le niveau record fin 2021 après les révélations de l’exploit Log4J, révèle un pic à 925 cyberattaques par semaine et par organisation, au niveau mondial.

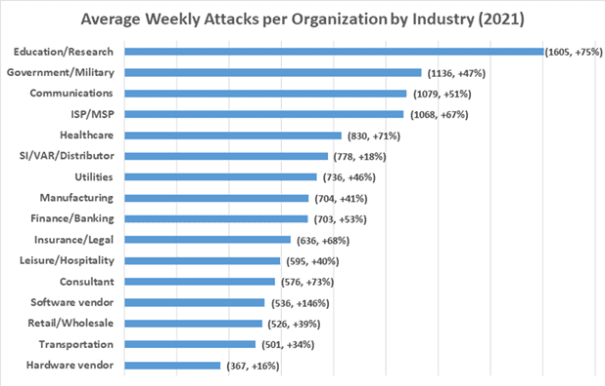

Top 5 des secteurs ciblés

Voici les 5 secteurs les plus ciblés par les cyberpirates dans le monde en 2021. Retenons dans l’ordre :

- Enseignement/Recherche (+75%)

- Gouvernement/Militaire (+47%)

- Communications (+51%)

- ISP/MSP (67%)

- Santé (71%)

« Je m’attends à ce que ces chiffres augmentent en 2022, car les pirates continueront d’innover et de trouver de nouvelles méthodes pour exécuter des cyberattaques, en particulier des ransomwares. Pour ainsi dire, nous sommes dans une cyber pandémie. J’invite instamment le public, et en particulier les personnes travaillant dans les secteurs de l’éducation, de l’administration et de la santé, à se familiariser avec les principes de base de la cyber protection » Omer Dembinsky, responsable de la recherche sur les données, chez Check Point Software

Téléchargez cette ressource

Guide de Threat Intelligence contextuelle

Ce guide facilitera l’adoption d’une Threat Intelligence - renseignement sur les cybermenaces, cyberintelligence - adaptée au "contexte", il fournit des indicateurs de performance clés (KPI) pour progresser d' une posture défensive vers une approche centrée sur l’anticipation stratégique

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- L’anxiété liée à l’IA, un risque sous-estimé pour la sécurité

- IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

- Golden records : le socle oublié des projets IA

Articles les + lus

Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

Mythos révèle les limites d’un Zero Trust centré sur le réseau

Splunk : vers un SOC agentique et de confiance

À la une de la chaîne Sécurité

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Splunk : vers un SOC agentique et de confiance