Retour sur les attitudes des salariés dans le domaine de la cybersécurité qui peuvent mettre en péril l’entreprise…

Cybersécurité : les comportements risqués des collaborateurs dans les PME

Les salariés reconnaissent avoir une responsabilité personnelle pour ne pas exposer l’entreprise aux cybermenaces – 86% – 80% France, mais la moitié estimé que la protection de l’entreprise est du seul ressort de l’informatique !

Des bonnes pratiques pour toutes les entreprises

Les bonnes pratiques en matière de cybersécurité valent bien pour les grandes entreprises que les PME, notamment à l’heure du travail à distance ou hybride.

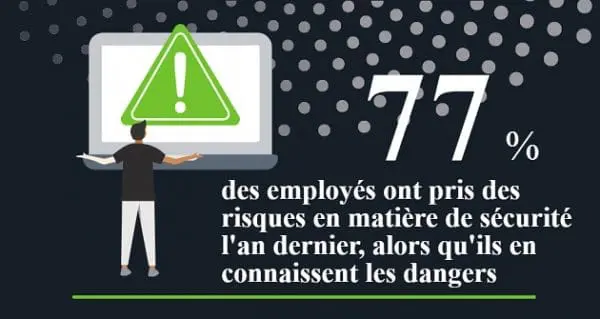

En effet, beaucoup trop se sont livrés à au moins une activité à risque l’an dernier – 79% – 77% France.

On relève des comportements risqués :

- Enregistrement de mot de passe dans le navigateur

5 % – 29% France

- Utilisation du même mot de passe pour accéder à plusieurs sites

32%

- Connexion d’un appareil personnel au réseau de l’entreprise

23 % – 18% France

- Clic sur des liens provenant de sources inconnues

98% en sont conscients

- Communication d’identifiants à des collègues

Plus de formation Cybersécurité

Et pourtant, seuls 44 % – 30% France, ont reçu une formation à la cybersécurité en 2020.

« Le travail à distance ou hybride pose également un problème particulier en matière de sécurité, par conséquent les entreprises doivent veiller à inculquer les bonnes pratiques à leurs collaborateurs où qu’ils travaillent », ajoute Joseph Carson, Chief Security Scientist et RSSI consultatif chez ThycoticCentrify

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

- Cybersécurité : comment évaluer sa cyber maturité !

- Envahissement de l’Ukraine par la Russie : la cybersécurité en deuxième ligne, les SOC en alerte maximale

- Cybercriminalité : des attaques de plus en plus sophistiquées

- La fraude à l’identité numérique : les gestes qui sauvent

- Le Grand Défi Cybersécurité à l’honneur

Les plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

Mythos révèle les limites d’un Zero Trust centré sur le réseau

Splunk : vers un SOC agentique et de confiance

À la une de la chaîne Sécurité

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Splunk : vers un SOC agentique et de confiance