Infrastructures critiques et vitales, manipulant des données sensibles, les établissements de santé sont des cibles de premier choix pour les cybercriminels. Face aux nombreuses questions, il y a urgence. Stormshield met à disposition des responsables informatiques du secteur, un outil exclusif qui cartographie l’ensemble des types d’attaques et les réponses adaptées.

Cybersécurité – milieu hospitalier : Immergez-vous dans les vecteurs de risques cyber grâce à la cartographie réalisée par Stormshield

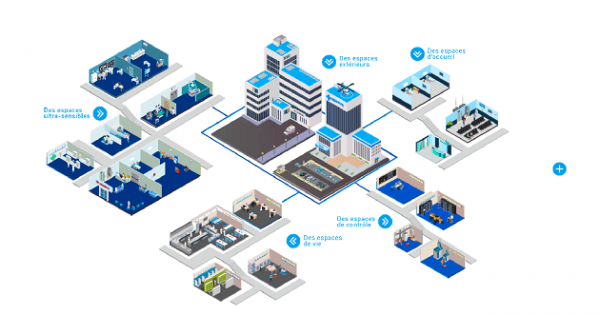

Les vecteurs de risques en milieu hospitalier

Pour vous prémunir des attaques exploitant les failles et les faiblesses, bénéficiez de l’expertise Stormshield au travers d’un contenu exclusif et riche. Cet outil cartographie l’ensemble des menaces visant spécifiquement le secteur, cite des exemples concrets d’attaques, aborde les bonnes pratiques, livre des recommandations spécifiques, en s’appuyant sur des vidéos, podcasts et interviews de professionnels du secteur.

Vos interrogations sont nombreuses : protections et procédures à mettre en place, aspects de la réglementation à maîtriser, conformité de postes, continuité et disponibilité des services, choix des solutions…et bien d’autres encore. Les éléments de réponse sont ici !

Prévenir & Anticiper les cyberattaques :

La cybersécurité en milieu hospitalier

Focus sur l’expertise santé de Stormshield, de la clinique privée au GHT : des cas concrets

Parmi ses références, Stormshield compte des Groupements Hospitaliers de Territoire. La loi de modernisation du système de santé français de 2016 a introduit ce nouveau mode de coopération entre les établissements publics de santé. Ces GHT permettent la mutualisation des ressources et des coûts liés aux systèmes d’information à l’échelle d’un territoire. Un plus pour renforcer une politique de cybersécurité.

Dans ce retour d’expérience, Stormshield explique comment il a accompagné le premier acteur hospitalier de sa région, avec 100 000 professionnels et 8 millions de patients. Afin de mettre en place une politique de sécurité proactive et réduire les risques d’impact de cyberattaques, son choix s’est porté sur les pare-feu SNS.

Autre exemple, Giunone S.p.A a dû, comme tous les autres acteurs de la santé, généraliser dans l’urgence le télétravail avec la pandémie de la Covid-19. Le groupe qui dispose de plusieurs établissements au cœur de Rome, dont la clinique privée Villa Fulvia, a pu s’appuyer sur les solutions VPN de de Stormshield déjà en place. « Nous avons simplement ouvert les accès à un nombre plus important de salariés, mais nous étions prêts », témoigne Mauro Bonfigli, son directeur informatique.

Stormshield entend ainsi accompagner les équipes pour faire de l’hôpital un espace sécurisé et connecté.

Découvrez comment prévenir & anticiper les cyberattaques : toutes les réponses ici

Téléchargez cette ressource

Mac en entreprise : le levier d’un poste de travail moderne

Ce livre blanc répond aux 9 questions clés des entreprises sur l’intégration du Mac : sécurité, compatibilité, gestion, productivité, coûts, attractivité talents, RSE et IA, et l’accompagnement sur mesure proposé par inmac wstore.

Les articles les plus consultés

- Le rôle incontournable de l’UX dans la cybersécurité

- Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

- Comment bénéficier d’une protection efficace contre les virus informatiques ?

- Êtes-vous sûre de contrôler vos données Office 365 ?

- Solution vCloud Director : les avantages du Cloud Privé BLUE & VMware au service des entreprises

- Besoin de changer votre suite bureautique ? Découvrez ONLYOFFICE Workspace

- Entre essor du cloud et ransomwares, quelles priorités pour la cybersécurité industrielle ?

- L’avenir du télétravail sécurisé en France

- Webinar Alsid – BloodHound est un bon outil, mais vous méritez mieux !

- Workshop Cloud Insight: Explorez Windows Virtual Desktop

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Le Salon Souveraineté Numérique 2026 : l’événement pour passer à l’action

Ready For IT 2026 : le salon IT premium dédié aux décideurs des ETI

Préparez votre entreprise à l’ère de l’IA avec Windows 11

Les quatre évolutions qui redéfinissent la sécurité et la résilience de Microsoft 365

Passez à Windows 11 avec Lenovo et modernisez votre entreprise

À la une de la chaîne Digital Corner

- Le Salon Souveraineté Numérique 2026 : l’événement pour passer à l’action

- Ready For IT 2026 : le salon IT premium dédié aux décideurs des ETI

- Préparez votre entreprise à l’ère de l’IA avec Windows 11

- Les quatre évolutions qui redéfinissent la sécurité et la résilience de Microsoft 365

- Passez à Windows 11 avec Lenovo et modernisez votre entreprise