Les accès aux données sont traditionnellement sécurisés à l’aide d’ACL et, lorsque cela est nécessaire, par une couche de cryptage du disque telle que, par exemple, BitLocker.

Accès aux données : Contrôle des accès, Audit et Conformité

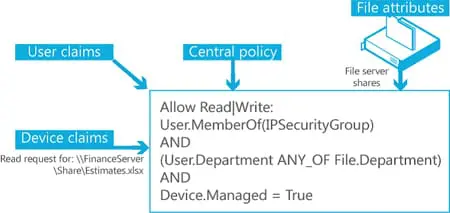

Bien que ces deux principes fondamentaux soient immuables, ils ne sont pas toujours suffisants. Windows Server 2012 permet désormais à l’administrateur de définir de nouvelles stratégies et règles d’accès. Stockées dans Active Directory, ces nouvelles règles utilisent les revendications de fichiers – en anglais, file claims. Les revendications sont des ensembles d’attributs additionnels, lesquels peuvent être associés à des fichiers ou ensembles de fichiers. Les stratégies de classification de fichiers peuvent ensuite utiliser ces éléments pour créer des règles de sécurité en relation avec les exigences sécuritaires en vigueur dans l’entreprise.

Il pourrait par exemple être demandé de créer une contrainte empêchant la modification ou la suppression d’un fichier devant faire l’objet d’une rétention. Ces règles peuvent par exemple définir que pour accéder à un fichier classifié HBI – High Business Impact, l’utilisateur doive disposer d’un certain grade ou niveau d’habilitation. Il pourrait aussi être décidé d’y associer l’obligation d’ouvrir une session authentifiée avec certains postes de travail seulement et aussi une authentification multi-facteurs de type carte à puce et empreinte digitale.

En plus de ces nouvelles possibilités, Windows Server 2012 est désormais doté d’un nouveau mécanisme d’audit des accès aux services de fichiers. Cette nouvelle fonctionnalité assure la surveillance des accès fichiers et permet de générer des rapports qui pourront être utilisés pour contrôler la conformité des accès et entreprendre d’éventuelles actions correctives.

Exemple de revendication (claim) et de stratégie d’audit avec Windows Server 8

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants