Découvrez comment les développeurs peuvent utiliser les fonctions intégrées d’analyse des applications de Visual Studio 2010 pour améliorer la qualité des logiciels.

Analyse des applications : Pourquoi le développeur est-il toujours le dernier informé ?

Toute relation est vouée à l’échec en l’absence d’une communication efficace et franche, et la relation particulière instaurée entre vous et vos utilisateurs ne fait pas exception à la règle. Pourtant les structures de développement exploitent bien trop rarement l’outil de communication à leur disposition immédiate : leur application.

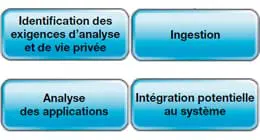

Analyse des applications

Selon les principes édictés dans le Manifeste Agile : « Un logiciel opérationnel est la principale mesure d’avancement » et la « plus haute priorité (du développement) est de satisfaire le client en livrant rapidement et régulièrement des fonctionnalités à grande valeur ajoutée. » Dans ce contexte, la mesure de la réussite du développement se situe au « point de travail/jeu », qui est le point d’interaction entre les utilisateurs et leurs applications.

Deux aspects sont nécessaires pour réaliser cette mesure. Premièrement, vous devez accéder aux données brutes pour l’analyse. Vous avez besoin des moyens pour collecter, transporter et gérer les données d’exécution de l’application. Deuxièmement, l’analyse résultante doit aboutir à des éléments décisionnels. L’infrastructure de développement au sein de laquelle les projets sont définis et gérés doit permettre aux entreprises de prendre des mesures efficaces et opportunes basées sur les éléments décisionnels extraits des données d’exécution (runtime intelligence). Aujourd’hui, les deux sont possibles grâce aux outils et à la technologie fournis avec Visual Studio 2010.

Téléchargez cette ressource

Mac en entreprise : le levier d’un poste de travail moderne

Ce livre blanc répond aux 9 questions clés des entreprises sur l’intégration du Mac : sécurité, compatibilité, gestion, productivité, coûts, attractivité talents, RSE et IA, et l’accompagnement sur mesure proposé par inmac wstore.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants