Compréhension du projet ERP

Dans le changement de culture massif associé à ERP, l’une des choses les plus difficiles à surmonter est la croyance : « le démon que je connais est meilleur que celui que je ne connais pas ». Je vois cela dans chaque projet ERP, même chez la

ERP, Préparer les utilisateurs

Créer la prise de conscience est un choix volontaire. Plus précisément, dans des projets ERP réussis, l’encadrement choisit de consacrer du temps, des ressources et de l’engagement à bâtir la prise de conscience de ce qui arrive et quand. Cette prise de conscience est construite par

Solutions SSO

J’ai rencontré des gens qui pensent que les solutions SSO affaiblissent la sécurité globale parce que les profils et mots de passe utilisateur sont stockés en un point central.

Lire l'article

La méthode IBM i de gestion des mots de passe

L’IBM i a trouvé un meilleur moyen pour faciliter la gestion des mots de passe pour les administrateurs et la corvée des multiples mots de passe pour les utilisateurs finaux : password-elimination single sign-on (SSO). Password-elimination SSO repose sur deux technologies : Kerberos (également appelé

Nouvelles valeurs système de mot de passe

IBM i 6.1 a introduit trois nouvelles valeurs système liées aux mots de passe. La figure 5 contient la liste complète des valeurs système de mots de passe i. La nouvelle valeur système de mot de passe la plus notable en 6.1 est QPWDRULES, que vous pouvez

Le mot de passe est la clé

La sélection, la mise en œuvre et la gestion des outils n’est pas une tâche simple. La figure 2 montre la liste des outils du SANS (SysAdmin, Audit, Network, Security) Institute qui donne les meilleurs résultats et identifie cinq murs défensifs comprenant 30 catégories d’outils. Il existe

Différences entre authentification et autorisation

Les administrateurs de stratégies, ou de règles et procédures, mettent souvent tous leurs œufs de sécurité dans le même panier, et s’en remettent à une seule étape d’authentification comme barrière unique d’accès aux ressources par des étrangers. L’accès devrait être contrôlé par au moins deux processus :

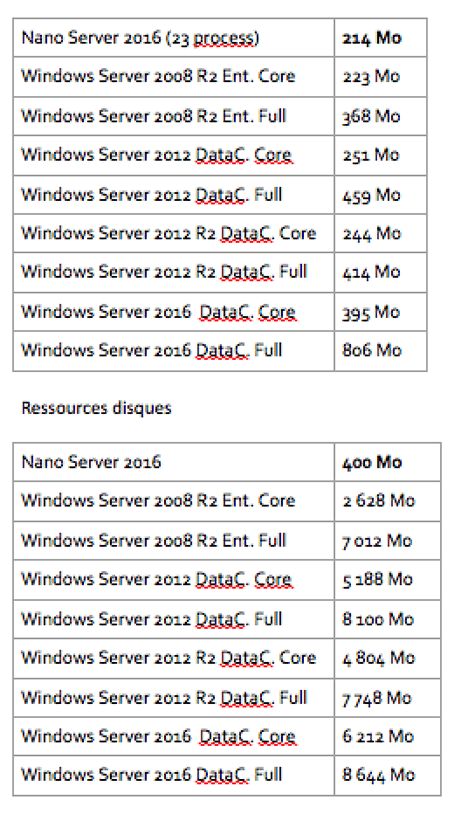

Votre Cloud : nouvelle technologie, mêmes exigences de gestion

Dans un environnement où la capacité de changement et d’adaptation est vitale pour mener à bien l’activité, comment les services informatiques offrent-il une maîtrise permettant de garantir la qualité de service d'un réseau exigée tout en délivrant la réactivité et la réduction de coûts promises par

Trouver l’informatique Cloud la plus adaptée à l’entreprise

Il existe trois principaux types d’environnements de cloud computing : les nuages publics, privés et hybrides. Les nuages publics offrent un grand intérêt pour les entreprises ne souhaitant pas être propriétaires ou gérer leurs propres infrastructures ou applications. Vous louez pour l’essentiel une machine virtuelle à l’heure,

Réparer une boîte Exchange sans interruption

Distribution des bases actives

Exchange 2010 SP1 dispose d’un script que l’utilisateur peut exécuter afin de redistribuer la répartition des bases de données actives en tous les nœuds d’un DAG. Ceci est particulièrement utile après une phase de maintenance sur les serveurs où il a fallu

La redondance avec Exchange 2010 SP1

Déploiement

Je suis persuadé que vous avez maudit le setup d’Exchange 2010 quand vous avez dû installer tous les prérequis Windows. Le setup du SP1 d’Exchange 2010 dispose d’une option permettant de demander à ce que l’installation de ces prérequis soit automatique en fonction du

Améliorations de DAG, OWA et Active Sync

DAG deux nœuds multi-sites

Exchange 2010 avait introduit la notion de DAG pour la haute disponibilité des serveurs de boîtes aux lettres mais également la notion de DAC, process qui permet de prévenir les problèmes de split-brain lors du redémarrage de nœuds d’un

Exploiter une architecture hautement disponible

Le volet « exploitation » d’une architecture système hautement disponible n’est pas à négliger. Il couvre au moins les aspects suivants :

• La surveillance de l’application a pour but de détecter au plus tôt un incident, éventuellement de l’anticiper.

• Les méthodes permettent

Architecture logicielle de la haute disponibilité

Il est possible de créer une infrastructure technique hautement disponible ; mais si l’application qu’elle héberge n’a pas été pensée dans ce sens le résultat pourra être décevant. Ceci est d’autant plus vrai pour BizTalk Server du fait que ce type de solution est prévu pour

Les « Host Instances » BizTalk

On peut décrire une application BizTalk comme étant composée de trois types de traitement :

• La réception de messages qui est implémentée dans une « Receive Location » BizTalk.

• L’émission de messages pris en compte par les ports d’envois.

•

Les bases de données BizTalk

Une installation BizTalk se décompose en deux types de serveurs : les serveurs BizTalk eux-mêmes sur lesquels s’exécutent les traitements (Réception, émission de messages et orchestration) et le(s) serveur(s) de bases de données.

Ce dernier joue un rôle très important :

Cryptage et restauration

Le scénario de reprise doit aussi tenir compte des effets du cryptage. Si vous cryptez déjà ou si vous l’envisagez sous une forme quelconque (communications cryptées telles que SSL ou Transport Layer Security (TLS), champs cryptés dans une base de données par un procédé matériel ou logiciel,

Récepteurs des journaux d’audit

Outre ce que nous venons de voir sur l’information de sécurité, il existe d’autres aspects du même sujet. Par exemple, j’ai souvent constaté du laisser-aller dans la sauvegarde des récepteurs des journaux d’audit. D’ailleurs, certaines organisations les suppriment du système sans les sauvegarder du tout. Ce

La restauration dans le bon ordre

Après avoir vu ce qu’il convient de sauvegarder et avec quelle fréquence, tournons-nous vers la restauration des données de sécurité. Pour réussir la reprise, vous devez restaurer l’information en suivant l’ordre du manuel 6.1 "Recovering your System " à publib.boulder.ibm.com/infocenter/systems/scope/i5os/topic/rzarm/sc415304.pdf. (Dans les releases précédentes, le manuel

Quelle fréquence de sauvegarde pour les données de sécurité ?

La fréquence de la commande SAVSECDTA dépend d’une autre fréquence : celle avec laquelle les profils utilisateur sont créés, changés, et supprimés du système. Et de deux autres : celle de l’octroi ou du retrait des autorités privées des objets individuels et des listes d’autorisations, et celle

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants