Etape 4 : Examiner le rapport

Performance Monitor peut collecter, en grande partie, les mêmes données que SPA. Mais ce dernier se distingue par son aisance à résumer et à présenter des centaines de méga-octets de données dans des rapports simples et clairs. SPA présente les données de performance sous la forme d’une page HTML unique

Lire l'article

La présence, base de toute l’infrastructure (suite)

Quand vous vous connectez à OCS 2007, un état de présence vous est affecté. Cet état peut être automatiquement affecté en fonction de critères d’activités, d’action ou d’informations de messagerie, ou être positionné manuellement. Le tableau 1 donne la liste de ces états de présence. (Voir Tableau 1). Pour ajouter

Lire l'article

Gestion des propriétés de tables

A partir du concepteur de diagrammes SQL, vous pouvez gérer les propriétés de tables. La figure 3 illustre la table Sales sélectionnée et sa boîte de dialogue Propriétés ouverte sur l’onglet Tables. Cette boîte de dialogue contient aussi des onglets permettant de visualiser, créer, supprimer ou modifier des colonnes, des

Lire l'article

Mettre en place la notification

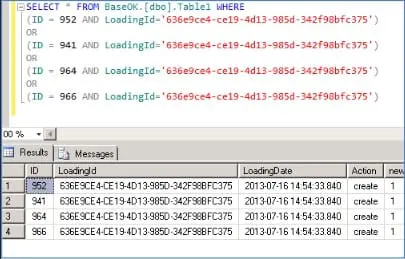

Dès que les fichiers de définition de l’instance et de l’application sont créés, il est possible de mettre en place le service de notification. Pour cela, il faut depuis l’explorateur d’objets sélectionner « Nouvelle instance de Notification Services » depuis le menu contextuel associé au n?ud « Notification Services ».

Lire l'article

L’objet FileDB

Pour réaliser mes objectifs, j’ai écrit un objet WSC (Windows Script Components), FileDB, qui peut ajouter le chemin, le nom de fichier, la taille et la date et heure de dernière modification des fichiers, à un recordset déconnecté. Il peut aussi facilement supprimer des fichiers du recordset. Quand l’objet Recordset

Lire l'article

Ajout de paramètres

Un des défis liés au paramétrage des requêtes MDX consiste à créer la requête pour le paramètre. Les valeurs destinées à remplir la requête peuvent provenir d’une requête relationnelle des données dans le schéma en étoile ou vous pouvez les récupérer en employant MDX pour interroger les données Analysis Services.

Lire l'article

Etape 3 : Effectuer une collecte

J’ai installé un DC nommé DC2 sous Windows 2003 SP1, en même temps que plusieurs machines client, pour générer un chargement de test en utilisant le Active Directory Performance Testing Tool. J’ai modifié les scripts AD Test pour générer un mélange de trafic d’authentification et de recherches LDAP plutôt

Lire l'article

Certificats multiples

Pour éviter l’usage de certificats avec noms multiples, il faut disposer d’au moins deux certificats, un pour mail.msexchange. fr et l’autre autodiscover.msexchange.fr. La mise en place de deux certificats sur le même port SLL (443), impose l’utilisation de deux adresses IP publiques différentes et donc de deux serveurs virtuels sous

Lire l'article

Choix du type d’affichage

Vous disposez de certaines options concernant l’affichage des éléments dans l’artefact de table. La barre d’outils en haut de la fenêtre comporte une icône Afficher (Show), qui est une liste déroulante des différents affichages pour le modèle. Vous pouvez afficher uniquement les noms de tables, les noms avec les clés

Lire l'article

Le fichier IDF (suite)

• Les protocoles de remise personnalisés Les protocoles de remise personnalisés ne correspondent pas à SMTP et FILE qui sont des protocoles intégrés au service de notification. Le protocole personnalisé prend en charge toute la communication entre le service de notification et le destinataire en utilisant un moyen de communication

Lire l'article

Une meilleure approche

Au lieu de l’objet TextStream, j’ai décidé d’utiliser un objet ADO (ActiveX Data Objects). (Voir l’encadré exclusif Web, www.itpro.fr Club abonnés « ADO Recordset Objects » ; pour des informations de téléchargement, voir On the Web, page 1).

Pour les lecteurs qui n’en ont jamais encore utilisé, un

Création d’un rapport intégrant les mesures au niveau des lignes (2)

A l’évidence, l’approche consistant à changer la valeur dans la requête et à modifier le rapport dans l’onglet Layout chaque fois que vous souhaitez examiner une autre catégorie n’est pas des plus habiles. Voyons comment obtenir un nom de champ qui ne change pas, même si l’auteur du rapport souhaite

Lire l'article

Etape 2 : Exécuter SPA

Vous pouvez lancer le client SPA en cliquant sur Start, All Programs, Server Performance Advisor. Le client SPA présente une UI difficile à scruter au démarrage, cachant initialement la hiérarchie de navigation. Pour exposer cette hiérarchie, sélectionnez Scope Tree dans le menu View ou cliquez sur l’icône document dans la

Lire l'article

La mise en place de certificats

Cette solution existe et s’appuie sur l’utilisation de Subject Alternative Names (SAN) au sein des certificats. On trouve aussi le terme ‘Unified Communications Certificate’ pour désigner ce type de certificat. Cette approche permet lors de la demande du certificat de préciser un nom de domaine principal et un ou plusieurs

Lire l'article

Description d’une base de données

La première étape pour décrire votre base de données consiste à effectuer l’ingénierie inverse du schéma dans le concepteur de diagrammes SQL. Cette technique constitue la méthode la plus facile pour vous familiariser avec l’aspect du modèle de données dans l’outil, les artefacts qu’il crée, leur agencement et leur contenu.

Lire l'article

Le fichier IDF

Pour simplifier, il est possible de dire que le fichier IDF est composé de 2 sections majeures qui sont, d’une part, la définition des applications (avec une référence au fichier ADF), et d’autre part, la définition des canaux de remise qui vont pouvoir être utilisés par les abonnés. Voir Figure

Lire l'article

10. Attention aux caprices de la commande Start

La commande Start démarre un programme ou une commande dans une nouvelle fenêtre de console. Mais si vous essayez de démarrer un programme à partir d’un répertoire qui contient des espaces (ou si le nom du programme contient lui-même des espaces), la commande Start ne se comportera pas comme prévu.

Lire l'article

Création d’un rapport intégrant les mesures au niveau des lignes

Dans la majorité des rapports Reporting Services qui utilisent Analysis Services comme source de données, la requête MDX place les mesures sur l’axe Columns et, dans le contrôle de matrice de Reporting Services, le champ Measures apparaît dans la zone de texte Data. Toutefois, les impératifs économiques et de gestion

Lire l'article

Une solution pour gagner du temps

J’ai utilisé la solution ProfileBackup pour faire migrer avec succès tous les profils sur l’ensemble des 1500 PC. J’ai constaté qu’elle est beaucoup plus rapide que les outils fournis par Microsoft. Et, le plus important à mes yeux, est de pouvoir exécuter la solution à distance, sans vous rendre en

Lire l'article

L’utilisation d’Autodiscover avec Exchange 2007 et Outlook 2007

La fonction autodiscover est une nouveauté Exchange/ Outlook 2007 et ne concerne donc pas une architecture Exchange 2003. Cette nouvelle fonction permet une configuration automatique des clients Outlook 2007. Le principe de base consiste lors du premier lancement de l’application Outlook 2007, ou lors de la création d’un nouveau profil

Lire l'articleLes plus consultés sur iTPro.fr

- Fuites de données : la France, 2ème pays le plus touché au monde début 2026

- Nomios accélère sur la cybersécurité industrielle avec un SOC renforcé et une Factory OT immersive

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles