Pourquoi ILM ?

Les spécialistes du stockage s’intéressent à ILM pour quatre raisons principales. La plus évidente d’entre elles est, on s’en doute, l’incessante croissance des données. Cette croissance entraîne plusieurs conséquences : trop de données peuvent ralentir les applications essentielles, l’archivage de données vieillissantes peut allonger la durée de vie des applications

Lire l'article

Agenda : Vision de la virtualisation des systèmes d’information

A noter ! le mercredi 31 janvier 2007 se tiendra un Journée consacrée à

Une solution viable

Avec Enterprise Extender, les entreprises qui utilisent encore des communications SNA sur leurs systèmes i5 peuvent protéger leur investissement applicatif SNA, en convertissant leurs configurations pour utiliser une infrastructure IP. Le support de Enterprise Extender sur l’i5/OS sera déterminant pour permettre à la plupart des applications de type SNA de

Lire l'article

On n’est pas dans le tout ou rien

Contrairement au système de mise à jour ordinaire de SUS, WUS offre un contrôle d’une fine granularité, avec ou sans AD (Active Directory). Les administrateurs d’environnements de type AD constateront que WUS s’intègre aux unités organisationnelles (OU) et aux autres groupes soumis aux stratégies de groupe qu’ils ont établis. Ils

Lire l'article

– Tirez parti de l’objet SqlDataReader.

Cet objet constitue, dans tous les cas de figure, le moyen le plus rapide pour récupérer des données d’une base de données SQL Server. Dans nombre de situations, si votre application doit seulement extraire une copie en lecture seule des données, vous pouvez éviter le traitement associé à un DataSet

Lire l'article

Unisys prépare activement la sortie de Microsoft Windows Vista , Microsoft Office 2007 et Exchange Server 2007

Unisys a annoncé la prise en charge intégrale de Microsoft Windows Vista, Microsoft Office 2007 et Exchange Server 2007. La société vient de finaliser un premier programme de formation mondial, s'inscrivant dans le cadre de projets visant à optimiser la productivité et réduire les coûts de ses

Lire l'article

Types de fichiers Windows Installer

• MSI (fichier Windows Installer) : package d’installation de l’application

• MSM (fichier Merge Module) : fichier utilisé par les développeurs et les créateurs de package pendant la génération du package MSI. Il permet d’ajouter des composants « partageable entre package »

•-->

Lire l'article

Soyez fermes

Tout bien considéré, le meilleur moyen de sécuriser les comptes administrateur est d’appliquer une planification et une organisation rigoureuses, assorties d’audits et d’examens réguliers. Une stricte stratégie utilisateur associée aux techniques décrites ici vous aidera à limiter un usage abusif des comptes.

Note :

Une aide maison

Beaucoup d’applications de supervision du marché, efficaces mais coûteuses, peuvent vous alerter ou même vous contacter de manière proactive quand certains événements surviennent sur le système. Mais, si vous ne pouvez pas vous offrir de telles solutions, essayez d’utiliser Eventtriggers pour vous fignoler votre propre aide.

Lire l'article

Vision Solutions et iTera fusionnent !

Vision Solutions et iTera ont annoncé la fusion de leurs deux sociétés. Cette fusion renforce leurs offres dans les solutions de Haute Disponibilité et de System Management sur IBM System i et leur permet de devenir le leader mondial de

Migrer à partir d’autres environnements

SNA Le plus souvent, les entreprises qui déploient Enterprise Extender sur leurs systèmes i5 ne commenceront pas leurs configurations SNA à partir de zéro. Il existera généralement quelques configurations pour communiquer avec d’autres systèmes pairs en utilisant APPC et pour communiquer avec des systèmes hôtes en utilisant le support LU

Lire l'article

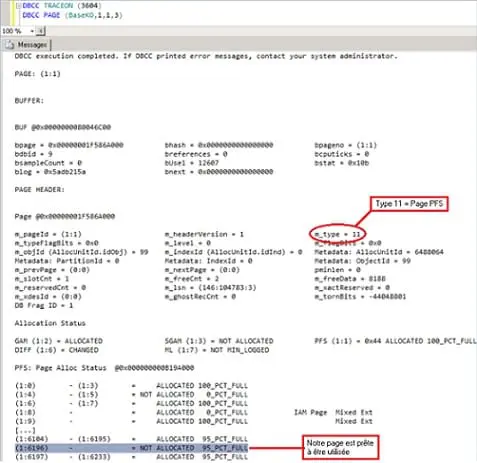

SQL Server 2005 : documentation technique en ligne

Téléchargez une copie autonome de la documentation et des didacticiels pour Microsoft SQL Server 2005. Plus d’informations sur le site de Microsoft

Lire l'article

– Evitez le SQL dynamique.

Bien que cette approche soit utile pour créer des requêtes ad hoc, elle peut être aussi la source d’attaques par injection de code. Dans la plupart des cas, vous pouvez remplacer le SQL dynamique par des procédures stockées ou des requêtes SQL paramétrées. Ces deux approches sont non seulement plus

Lire l'article

CA améliore la gestion des plates-formes virtuelles avec la nouvelle version d’Unicenter ASM

CA annonce Unicenter Advanced Systems Management (Unicenter ASM) r11.1. Cette solution, indépendante de toute plate-forme, fournit une gestion centralisée dans les environnements serveur virtualisés et en cluster pour permettre aux clients d’évaluer, de gérer et d’optimiser en continu les ressources système en vue de garantir la disponibilité et la fiabilité

Lire l'article

Bénéfices de Windows Installer

Il y a de nombreux bénéfices à utiliser la technologie MSI pour déployer les applications, parmi lesquelles :

• Cohérence : l’installation d’applications à l’aide de Windows Installer se déroule toujours selon le même processus;

• Personnalisation : permet d’installer uniquement les composants nécessaires d’une application afin

Restreindre l’appartenance au groupe

On l’a vu, il est important de contrôler l’appartenance aux groupes en limitant les utilisateurs qui peuvent s’y rattacher. Prenons d’abord le groupe Everyone qui, selon votre version de Windows, pourrait, par défaut, inclure des utilisateurs anonymes. Bien sûr, vous ne voulez pas autoriser par inadvertance l’accès anonyme par le

Lire l'article

Journaux des déclencheurs

Au cas où vous auriez « la gachette des déclencheurs facile », sachez que les déclencheurs d’événements ne brillent pas par l’explication de leur action. Par conséquent, leur débogage risque d’être un peu mystérieux. Windows offre un peu d’aide : CmdTriggerConsumer.log. Situé dans les logs \windows\ system32\wbem\, ce fichier texte

Lire l'article

Microsoft TechDays 2007 : l’événement IT de l’année !

La première édition des Microsoft TechDays aura lieu du 5 au 7 février 2007 à Paris. Cet événement exceptionnel destiné aux professionnels de l’informatique et aux développeurs proposera plus de 200 sessions thématiques, des workshops, des hands-on labs et des sessions plénières sur la stratégie IT de Microsoft. Lors de ces

Lire l'article

Considérations d’utilisation spéciales

Comme le protocole Enterprise Extender utilise UDP, il faut prendre les mêmes précautions de sécurité avec lui que pour toute autre application soumise au protocole UDP. Le mieux est d’utiliser un réseau privé virtuel (VPN, virtual private network) si le trafic de Enterprise Extender doit traverser un réseau public.

Sauvegarde et restauration de jobs

Idera annonce SQLsafe3.1, solution de sauvegarde et de restauration pour SQL Server, qui offre également l’intégration avec la solution de gestion de job SQLschedule de Idera. Cette intégration permet aux administrateurs de gérer les sauvegardes SQLsafe au sein de l’entreprise à partir d’une seule vue.

Lire l'articleLes plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants