Conseil n° 6 : Quatre tableaux de référence rapides FTP

Note de l’iSeries NEWS Senior Technical Editor Chuck Lundgren : L’article de Jay Oswald intitulé « Using the FTP Quick Reference Chart », est apparu pour la première fois comme Web exclusif, décembre 2001 (www.itpro.fr mois concerné). Ce tableau de référence m’a paru très utile. Nous avons décidé d’actualiser l’article

Lire l'article

ExBPA v2.6 est disponible en version anglaise

La version 2.6 (v2.6.7812.3) de l'analyseur de bonnes pratiques pour Exchange Server est désormais disponible sur le site de l'éditeur. Pour le moment il n'est disponible qu'en anglais et n'est supporté que pour les versions US du produit. Pour les versions locales, c'est toujours la version précédente qui s'applique (v2.5.7720.2).

Lire l'article

3.Demander et lier un certificat de site Web au site Web OWA

Le pare-feu ISA imite le site Web OWA quand on configure le pontage SSL à SSL de telle sorte que les clients du navigateur Web à distance établissent une connexion avec l’interface externe du pare-feu ISA. Le pare-feu ISA imite le site Web OWA en présentant un certificat de site

Lire l'article

Paramètres des API

complexes. Elles se prêtent à des opérations simples, comme le cryptage d’un bloc de données unique avec une clé en clair, mais aussi à des opérations plus élaborées, comme crypter des données dans des blocs multiples sur des appels multiples avec une clé cryptée sur un élément matériel donné. En

Lire l'article

Audit et Reporting

IS Decisions annonce la version 3.5 de WinReporter, solution d’audit et de reporting destinée aux réseaux Windows. Cette version s’enrichit de nouveaux rapports :

- des rapports de différences

- des rapports histogrammes

- des rapports camemberts

- un rapport sur les journaux d’événements

Copernet est le distributeur

5. Récupération des éléments supprimés

Pour éviter le désagrément d’avoir à restaurer un serveur complet afin de récupérer un seul élément supprimé prématurément ou accidentellement, Exchange emploie une fonction de récupération des éléments supprimés, laquelle permet à des utilisateurs finaux de récupérer des éléments supprimés dans une fenêtre temporelle spécifique. En règle générale, lorsqu’un utilisateur

Lire l'article

Conseil n° 5 : Changer le format de nommage des fichiers

J’utilise fréquemment FTP pour transférer des fichiers entre des serveurs iSeries. Je transfère ainsi des fichiers entre le système de fichiers de bibliothèque (que je considère comme le système de fichiers natif) et l’IFS. Quand je commence le transfert FTP vers l’iSeries, le format de nommage est « 0 »,

Lire l'article

Séminaire : Développement de portail et d’applications collaboratives avec les technologies Sharepoint Nantes – 6 juin)

Les technologies SharePoint sont un des fondements du socle applicatif de Microsoft. Les deux produits Windows SharePoint Services et SharePoint Portal Server 2003 sont riches dans leurs fonctionnalités natives et bien plus encore lorsqu’ils sont envisagés en tant que plateforme applicative. Plus d’informations sur

http://www.microsoft.com/france/events/event.aspx?AllEventID=118768229

2.Configurer le pare-feu physique

Ce pare-feu n’effectue pas de filtrage au niveau de la couche applicative stateful, donc il ne peut pas évaluer les en-têtes de l’hôte HTTP pour déterminer l’URL de destination d’une requête entrante. Il faut donc configurer ce pare-feu pour qu’il retransmette vers l’adresse IP de l’interface externe du pare-feu ISA,

Lire l'article

6. Optimiser le scanning

Vous pouvez désormais utiliser le nouveau support de scanning V5R3 pour scruter les fichiers stream. Il s’agit surtout de fournir le scanning antivirus « à l’accès » via une application non-IBM. Si vous utilisez le support de scanning, songez à optimiser cette activité parce que le scanning alourdit les opérations

Lire l'article

Si vous autorisez Remote Desktop, sécurisez-le

Remote Desktop s’avérera utile entre les mains d’utilisateurs compétents. Mais il peut aussi constituer un danger si l’on prend la sécurité à la légère. Pour que Remote Desktop ne crée pas de vulnérabilité, utilisez les stratégies de groupe quand vous configurez la fonction de manière à contrôler ce que vos

Lire l'article

4. Optimisation des données de disponibilité publiées

Outlook utilise les données de disponibilité pour différentes fonctions de planification. Par défaut, l’application publie uniquement 2 mois de données de disponibilité, mais vous pouvez avoir besoin de ces données sur une période plus longue pour prendre des décisions de planification réalistes. Outlook peut en publier plus pour les clients

Lire l'article

Conseil n° 4 : Utiliser FTP pour envoyer des bibliothèques et d’autres objets

FTP est utilisé principalement pour transférer des fichiers entre systèmes. On peut aussi l’utiliser pour exécuter des commandes distantes, mais nous nous concentrons ici sur le transfert de fichiers. Vous pouvez utiliser FTP pour transférer des fichiers vers ou à partir de votre iSeries, mais FTP ne permet pas le

Lire l'article

Sécurité de la plate-forme messagerie Exchange Server 2003

Assistez le 1 juin à un tour d'horizon des problématiques de sécurité d'une plate-forme de messagerie Microsoft : protection contre les virus, le spam, le cryptage et la signature électronique, la confidentialité des échanges, la sécurisation des communications. Plus d’informations sur

http://www.microsoft.com/france/events/event.aspx?AllEventID=118767266

1.Configurer le DNS public

La première étape d’un projet de publication OWA consiste à mettre la maison DNS en ordre de marche. La configuration idéale est une infrastructure DNS divisée dans laquelle le même nom se traduit par des adresses IP différentes, en fonction de l’emplacement de l’utilisateur. Par exemple, quand l’utilisateur se trouve

Lire l'article

5. Utiliser les API fclear() et fclear64()

Les API fclear – fclear() (Clear a file) et fclear64() (Clear a file (large file enabled)) – permettent d’écrire des zéros binaires dans un fichier stream. On peut aussi faire cela avec les API write : write() (Write to Descriptor), writev() (Write to Descriptor Using Multiple Buffers), pwrite() (Write to

Lire l'article

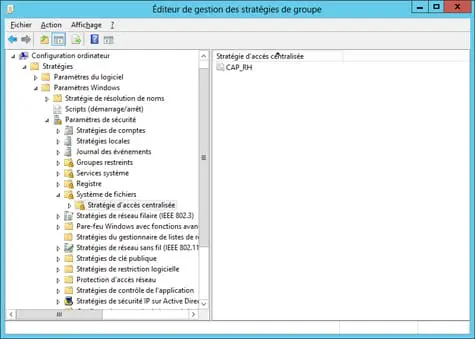

Mesures de sécurité

Compte tenu de la facilité avec laquelle Remote Desktop permet d’accéder aux systèmes, vous vous demandez peut-être comment renforcer la sécurité des connexions distantes.

Vous pouvez configurer le paramétrage par les stratégies de groupe locales ou domaine qui fournit une implémentation Remote Desktop plus sécurisée, en validant ces pratiques

3. Utilisation de la mise à jour de la sécurité de la messagerie d’Outlook

Outlook 2000 Service Pack 1 (SP1) et ultérieur incluent la mise à jour de la sécurité de la messagerie d’Outlook, conçue par Microsoft pour assurer une protection contre les virus et autres codes malveillants. La mise à jour bloque un grand nombre de pièces jointes capables de transmettre des virus,

Lire l'article

Conseil n° 3 : FTP batch

La plupart des administrateurs connaissent bien FTP, qu’ils utilisent comme un simple outil interactif servant à transférer des fichiers entre systèmes différents. Mais en plus de son mode interactif, on peut exécuter FTP en mode batch pour des opérations sans surveillance. FTP batch peut étendre sensiblement le champ de vos

Lire l'article

Autres outils de déploiement

Le CIW permer d’appliquer facilement un jeu homogène de paramètres initiaux aux installations Office et il n’est que l’un des outils de déploiement de Office 2003 Editions Resource Kit. Il existe d’autres outils de kits de ressources utiles, comme le Custom Maintenance Wizard, qui permet d’installer ou de retirer rétroactivement

Lire l'articleLes plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants