La V5R2 offre davantage de BIF au RPG IV

par Bryan Meyers - Mis en ligne le 24/03/2004

Enrichissez vos programmes et facilitez votre coding

RPG IV avec ces nouvelles fonctions intégrées

Depuis ses modestes débuts sous

la forme de huit fonctions en version 3,

la BIF (built-in function) a atteint 75

fonctions en V5R2, soit près de dix fois

plus...L'autre jour, en proie à la nostalgie et

à l'ennui, j'ai relu un article de juillet

1995 que j'avais écrit pour présenter les

fonctions intégrées de RPG IV (voir

« RPG IV's Built-in Functions », sur

www.itpro.fr, Club Abonnés). J'y disais

« IBM introduit les BIF dans RPG avec

seulement quelques opérations de

base, mais attendez-vous à ce que Big

Blue étende grandement ces fonctions

dans les futures releases ». Il s'est avéré

que cette prévision était bien en dessous

de la réalité.

Depuis ses modestes débuts sous

la forme de huit fonctions en version 3,

la BIF (built-in function) a atteint 75

fonctions en V5R2, soit près de dix fois

plus. Ces codes opération en format

libre modernes font désormais partie

intégrante de la syntaxe RPG IV.

Dans cet article, je réexamine le sujet des fonctions intégrées et j'indique

quelques nouvelles BIF que vous

n'avez peut-être pas encore remarquées.

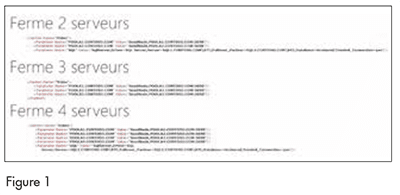

Je crois utile de classer les BIF

en neuf catégories générales, présentées

en figure 1. Certaines fonctions

chevauchent ces catégories quelque

peu suggestives, mais chacune n'est

listée qu'une fois. La figure 1 indique

également quelles releases récentes

supportent chaque BIF.

Actualités Windows NT / 2000 – Semaine 07 – 2004

Toutes les Actualités du 09 au 15 Février 2004

Lire l'article

Article 1558

|

|

| Pourquoi tout repenser quand on peut tout accélérer ! Recevez gratuitement votre version d'évaluation, découvrez en ligne un dossier spécial ou assistez près de chez vous à des séminaires gratuits. cliquez ici. |

Quoi de neuf avec VNC ?

par David Chernicoff - Mis en ligne le 03/12/2003

Pour gérer à distance des serveurs NT 4.0 ou un environnement de serveurs

hétérogènes, cette solution logicielle peut tomber à point

Comme les lecteurs continuent à demander

des informations sur VNC, je

me suis efforcé d'utiliser VNC et d'analyser

l'état actuel du produit. J'ai ainsi

découvert que VNC est un produit

digne d'attention si vous devez supporter

des serveurs NT 4.0 ou si vous

avez besoin d'un support de platesformes

hététogène.

Les lecteurs me demandent souvent

de les éclairer sur les outils d'administration

à distance pour Windows

2000 Server. Cette requête m'étonne

toujours parce que Win2K Server permet

jusqu'à deux utilisateurs de se servir

de Win2K Server Terminal Services

pour effectuer des tâches d'administration

de serveur à distance. Windows XP

Professional Edition inclut une

Terminal Services Client Access

License (CAL) et le logiciel Terminal

Services, qui est installé par défaut sur

les clients XP. Mais les questions des

lecteurs portent souvent sur la gestion

de groupes de serveurs Win2K ou de

groupes Win2K incluant quelques serveurs

Windows NT 4.0, ce qui empêche

d'utiliser Terminal Services.

Windows & .NET Magazine couvre

régulièrement l'administration à distance

en profondeur. Et une réaction

fréquente des lecteurs à cette couverture

est : pourquoi n'incluez-vous pas

le produit VNC (Virtual Network

Computing) d'AT&T Laboratories de

Cambridge ? La réponse est : nous le

faisons. Voir l'encadré « Autre lecture ».

Comme les lecteurs continuent à demander

des informations sur VNC, je

me suis efforcé d'utiliser VNC et d'analyser

l'état actuel du produit. J'ai ainsi

découvert que VNC est un produit

digne d'attention si vous devez supporter

des serveurs NT 4.0 ou si vous

avez besoin d'un support de platesformes

hététogène.

Un thin client basé Linux

NLynx Technologies étend les capacités thin client iSeries avec l'annonce de MinIT 5250E, thin client basé Linux développé spécialement pour les connexions Ethernet en environnements iSeries.

Cet outil offre l'apparence d'un client twinax présentant jusqu'à 5 affichages et 3 sessions d'impressions.

Lire l'article

Script Shell

par Thibault Dambrine - Mis en ligne le 24/03/2004

Pour commencer à construire vos propres scripts shell, vous devez connaître

les rudiments du développement QShell

Comme en langage CL, on peut entrer

des commandes dans l'environnement

Qshell à partir de l'écran d'entrée

de commandes...Dans l'article « Travailler avec des

shells sur l'iSeries » (iSeries News, janvier

2003), Mike Mundy présentait l'environnement

Qshell iSeries. Plus précisément,

il décrivait comment

l'environnement shell est arrivé dans le

monde Unix et Linux et comment il

s'articule avec l'utilisation de Java sur

l'iSeries. Cet article constitue l'étape

suivante : nous y verrons comment

Qshell fonctionne et ce qu'il peut vous

apporter. Ce n'est pas une liste exhaustive

de tout ce que vous pouvez faire

dans un shell, c'est simplement un

point de départ d'où vous pourrez

étendre votre action.

Comme en langage CL, on peut entrer

des commandes dans l'environnement

Qshell à partir de l'écran d'entrée

de commandes. On peut aussi

écrire des instructions Qshell dans un

script, qui seront réexécutées chaque

fois qu'il sera invoqué. Tout comme les

programmes CL, les scripts shell peuvent

être assortis de paramètres,

contenir des variables, utiliser des

conditions de traitement de l'information,

prendre des décisions et modifier

des données.

Au-delà de ce que Qshell peut accomplir

en tant que langage, c'est la

lingua franca du monde Unix/Linux. Ce

seul aspect justifie d'ailleurs qu'on l'apprenne.

Vous tirerez la quintessence

de vos partitions Linux dès lors que

vous saurez utiliser Qshell et écrire des

scripts shell. C'est aussi le seul outil

que vous utiliserez pour démarrer de nombreuses applications pilotées par

Java. C'est ainsi que vous utiliserez

Qshell pour démarrer la dernière version

d'Apache Tomcat, la version écrite

en Java (donc portable) du logiciel serveur

Web le plus répandu à l'heure actuelle. Non seulement Apache est portable,

il est aussi gratuit.

Tous les nouveaux produits du 09 au 15 Février 2004

Tous les nouveaux produits du 09 au 15 Février 2004

Lire l'article

Trucs & Astuces des MVP : Visual Studio et .Net

Les MVP francophones (Most Valuable Professional) sont des personnes dont la passion et la compétence pour un produit ou une technologie Microsoft ont été reconnues par l'éditeur et par leurs pairs. Ils sont présents entre autres sur Internet, où ils partagent leurs connaissances avec d'autres utilisateurs...

Dans le cadre de mon activité professionnelle, je recherche régulièrement des Trucs & Astuces me permettant de gagner un temps « précieux » dans les manipulations de Visual Studio .NET.

Retrouvez la suite des Trucs & Astuces de Grégory Renard MVP ASP & ASP.NET

8. Visualisation de l’ensemble des fichiers de votre projet

9. Un outil précieux : le presse papier circulaire

10. Organisons votre code, utilisons la syntaxe « #Region »

11. Gestion de la mise en commentaire

12. Utilisation de la mise en forme automatique du code HTML

13. Incorporation de fichier texte dans votre code… outil précieux de transfert de code

14. La génération rapide dans VS.NET

15. Le Fractionnement des fenêtres

Astuces sur la base de registres

Par Thierry DEMAN (MVP Exchange et SQL/Server)

MCSE+I, MCSE:Option Messaging, MCDBA

Astuces sur la base de registres

Lire l'article

Instant Messanging

par Paul Robichaux - Mis en ligne le 03/12/2003

IM fait son trou dans les entreprises

Bien que de nombreux administrateurs

considèrent IM (Instant

Messaging) comme une application

gadget, elle fait son chemin dans les

entreprises parce qu'elle permet aux

utilisateurs d'échanger rapidement des

messages sans le fardeau que suppose

la gestion complète d'un « vrai » client

mail...

Bien que de nombreux administrateurs

considèrent IM (Instant

Messaging) comme une application

gadget, elle fait son chemin dans les

entreprises parce qu'elle permet aux

utilisateurs d'échanger rapidement des

messages sans le fardeau que suppose

la gestion complète d'un « vrai » client

mail. Les clients IM vous permettent de

savoir si les membres de votre liste de

contacts sont online ; les utilisateurs

d'IM peuvent varier leur statut : occupé,

au téléphone, sorti déjeuner, et

absent. Peut-être plus important

encore, une telle information de « présence

» est précieuse quand vous voulez

savoir si quelqu'un est disponible

pour un autre genre de communication

: conversation téléphonique ou visite

à son bureau.

Exchange 2000 Server inclut un

serveur IM qui s'intègre à Exchange et

AD (Active Directory). Le serveur IM

est facile à installer et à gérer et vous

pouvez donc installer rapidement IM

dans votre réseau. Les utilisateurs de

Windows XP, Windows 2000, Windows NT et Windows 98 peuvent utiliser le

client Exchange IM pour communiquer

avec les utilisateurs d'Exchange

IM; les utilisateurs de XP peuvent utiliser

le client Windows Messenger pour

communiquer simultanément avec des

utilisateurs de MSN Messenger et

d'Exchange IM. (Nous verrons plus loin comment se passe cette communication

simultanée.)

Lister tous les index

par Kent Milligan - Mis en ligne le 17/03/2004

Pour analyser rapidement les problèmes de performance de la base de données

La possibilité de créer des objets

base de données avec à la fois DDS et

SQL peut rendre difficile la recherche

de tous les objets base de données associés

à une table (ou fichier physique)...C'est particulièrement vrai

pour les index sur DB2 UDB for iSeries.

Voici tous les objets qui pourraient

avoir besoin d'un index de base de

données pour être créés (ou partagés)

sur DB2 UDB for iSeries :

- Index SQL

- Fichiers logiques avec clés

- Fichiers physiques avec clés

- Clés primaires, clés étrangères et contraintes uniques

A l'heure actuelle, aucune interface iSeries ne peut à elle seule fournir la liste complète des index pour une table. La commande CL DspDbR (Display Database Relations) donne une liste de tous les index SQL et des fichiers logiques avec clés, mais elle ne fournit aucune information sur les index qui sont associés à un fichier physique avec clés ou à des contraintes de base de données. La commande DspFD (Display File Description) renvoie une liste des index associés avec contraintes et fichiers physiques avec clés, mais elle ne donne pas d'information sur les index SQL et sur les fichiers logiques avec clés. Même le composant Database Navigator d'iSeries Navigator (précédemment Operations Navigator, OpsNav) omet les index de fichiers physiques avec clés de sa représentation graphique de tous les index associés à une table.

L'utilitaire de listing des index résout ce problème en offrant une méthode unique (une procédure stockée) que l'on peut appeler pour produire une liste de tous les index pour une table particulière. Le listing des index produit cette liste en appliquant les requêtes aux vues du catalogue de base de données dans la bibliothèque QSys2 et les fichiers à référence croisée du système de base de données dans la bibliothèque QSys. En utilisant les requêtes, l'utilitaire se dispense de créer d'abord un fichier de sortie (en utilisant les commandes système) ou tout autre type de table de travail. (La source pour l'utilitaire de listing des index peut être téléchargée à l'adresse www.itpro.fr Club Abonnés). Lire l'article

Optimiser les performances d’IIS

par Geoff Gray - Mis en ligne le 11/02/2004

Voici comment contrôler les performances de votre serveur Web

Dans le monde des serveurs Internet,

les gestionnaires du Web doivent

tirer le maximum du matériel et du logiciel

dont ils disposent. Cette mission

est souvent plus difficile qu'il n'y paraît

et elle demande beaucoup de tests et

de recherches...Dans le monde des serveurs Internet,

les gestionnaires du Web doivent

tirer le maximum du matériel et du logiciel

dont ils disposent. Cette mission

est souvent plus difficile qu'il n'y paraît

et elle demande beaucoup de tests et

de recherches. Plongeons sous la surface

de ce sujet vaste et confus, afin de

dresser un plan d'optimisation de

votre site Web.

Les nouveautés de la semaine 49 – Windows 2000 & .Net – 2003

Tous les nouveaux produits du 01 au 08 Décembre 2003

Lire l'article

Serveurs tolérants aux pannes

par Mark Weitz - Mis en ligne le 26/11/2003

La meilleure solution haute disponibilité ?

L'une des responsabilités d'un service

informatique est d'éviter toute interruption

des applications critiques.

Bien que les produits en cluster offrent

la haute disponibilité, le processus de

failover peut perturber le traitement

de l'application pendant 30 secondes

ou plus. Selon le modèle de l'application

client, les utilisateurs peuvent être

obligés de se reconnecter à l'application

en cluster quand elle reprend sur

le nouveau noeud...

L'une des responsabilités d'un service

informatique est d'éviter toute interruption

des applications critiques.

Bien que les produits en cluster offrent

la haute disponibilité, le processus de

failover peut perturber le traitement

de l'application pendant 30 secondes

ou plus. Selon le modèle de l'application

client, les utilisateurs peuvent être

obligés de se reconnecter à l'application

en cluster quand elle reprend sur

le nouveau noeud, et si le noeud défaillant

se trouve sur un système distant,

il faudra dépêcher un technicien

pour le réparer. De plus, les clusters

basés sur Windows 2000 Datacenter

Server exigent une administration très poussée pour garder leur haut niveau

de disponibilité.

Pour répondre à certaines de ces

préoccupations, plusieurs fournisseurs

de serveurs ont mis au point des produits

spécialisés. Marathon, NEC et

Stratus ont présenté des solutions qui

prétendent offrir une fiabilité matérielle

de 99,99 % aux départements et

aux entreprises petites et moyennes.

Leurs solutions s'appuient davantage

sur la tolérance aux pannes que sur le

clustering et elles utilisent Win2K

Advanced Server avec les versions

standard de vos applications. Contrairement

au clustering, où une

défaillance du serveur arrête temporairement

les applications tandis que le

traitement de l'application se déplace

sur un autre noeud, les systèmes tolérants

aux pannes permettent aux applications

de fonctionner sans interruption

sur un sous-système redondant.

Une fois les parties défaillantes remplacées,

les noeuds en cluster et les systèmes

tolérants aux pannes arrêtent

temporairement le traitement. NEC et

Stratus déclarent que la mise sous tension

et la resynchronisation de la nouvelle

partie (appelée réintégration

dans les systèmes tolérants aux

pannes) peut demander jusqu'à 12

secondes sous Win2K AS. Marathon

déclare que ces temps de réintégrationsont de quelques secondes au plus. Par

comparaison, la remise sur pied d'un

cluster peut arrêter le traitement de

l'application pendant 30 secondes ou

plus.

Quand on compare le clustering et

la tolérance aux pannes, il faut se souvenir

que le service Microsoft Cluster

traite des défaillances matérielles et logicielles,

tandis que les systèmes tolérants

aux pannes s'intéressent principalement

à la fiabilité du matériel. Bien

que les techniques utilisées par NEC,

Marathon et Stratus dans leurs architectures

tolérantes aux pannes réduisent

la probabilité d'une défaillance logicielle,

s'il vous faut le haut niveau de

fiabilité logicielle des services en cluster,

vous devrez acheter des versions

orientées cluster de vos applications,

ce qui constituera une dépense supplémentaire.

Actualités Windows NT / 2000 – Semaine 13 – 2004

Toutes les Actualités du 22 au 28 Mars 2004

Lire l'article

Partitionnement logique de l’iSeries dans l’OS/400 V5R2

par Herman Amit Dave - Mis en ligne le 17/03/2004

Exécuter de multiples charges de travail indépendantes, chacune avec ses propres

processeurs, mémoires et disques, dans un même iSeries

Au fur et à mesure que les serveurs

de classe d'entreprise sont plus performants,

il devient plus impératif de

diviser cette performance pour exécuter

de multiples charges de travail de

façon indépendante...C'est pourquoi

le partitionnement logique (LPAR, logical

partitioning) s'est rapidement

imposé comme une excellente solution

pour favoriser la consolidation

des serveurs et permettre aux utilisateurs

iSeries d'utiliser leur serveur de

manière optimale. Les partitions logiques

fragmentent un serveur en plusieurs

serveurs virtuels indépendants,

chacun équipé de son propre matériel,

système d'exploitation et environnement

applicatif.

Depuis l'introduction de LPAR sur

les serveurs AS/400, en 1998, plus de

48 % des clients i840 et i890 ont tiré

parti de cette technologie. Depuis

l'OS/400 V5R1, l'utilisation de LPAR a

augmenté sur les serveurs i820 et

i270, y compris les modèles monoprocesseurs.

Et les utilisateurs iSeries utilisent

LPAR avec beaucoup d'imagination.

J'examine ici quelques-unes des

utilisations les plus courantes de

LPAR.

Article 1581

Attention, depuis Lundi un nouveau virus connu sous les noms de w32/Novarg, w32Mydoom ou Worm_mimail.r se répand très vite sur Internet.

Il concerne toutes les versions de windows sans exception...Ce virus infecte le sytème d'expoitation grace à sa propagation via les email (il dispose de son propre serveur smtp). Il se réplique sur les autres ordianteurs grace au carnet d'adresses, mais aussi grace à la détection d'adresses email présentes sur le disque dur dans tous les fichiers web (html, php, asp), les fichiers txt et d'autres extensions encore.

Les dégats : Le virus ne provoque pas directement de perte de données mais il ouvre les ports tcp 3127 à 3198, laissant ainsi le champ libre aux pirates pour entrer dans votre réseau.

Par ailleurs, il lancera une attaque de type Denial Of Service (envoi massif de paquets internet) sur le site www.sco.com le 01 Février 2004

Le message peut prendre plusieurs formes avec plusieurs objets différents et des pièces jointes différentes.

Généralement les objets sont :

Les pièces jointes ont l'extention :

Attnetion, noubliez pas que l'adresse email de l'emetteur peut être celle d'une connaissance. Mettez vos anti-virus à jour, ce virus connait une propagation extrèmement rapide. Il a déjà occasionné de gros ralantissements sur le traffic internet

A noter que ce virus cessera toute activité le 12 Février 2004.

Si vous voulez en savoir plus :

Actualités Windows NT / 2000 – Semaine 49- 2003

Toutes les Actualités du 01 au 08 Décembre 2003

Lire l'article

Idl-data et FDP-TRACKING

Idl-data présente la solution FDP-TRACKING, solution d'édition pour AS/400 iSeries.

Il est possible de savoir qui a imprimé, quand, quoi (quelles éditions, combien de pages) et surtout à quel coût.

Lire l'article

Les nouveautés de la semaine 13 – Windows 2000 et .Net – 2004

Tous les nouveaux produits du 22 au 28 Mars 2004

Lire l'articleLes plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants