Le temps est venu de s’affranchir de FRS et de passer intégralement à DFS. Voici la marche à suivre

DFS pour le meilleur

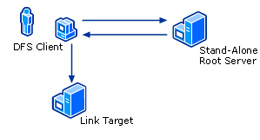

Le système de fichiers distribués existe depuis Windows NT et se décline en une multitude de configurations et d’options.

Il est disponible dans les configurations autonome et de domaine, mais nous allons nous attarder sur la deuxième option dans cet article. Cette une technologie performante et populaire, qui assure la réplication redondante de fichiers et dossiers entre des serveurs distants.

Le système peut être structuré au sein d’un espace de noms commun, afin que les utilisateurs puissent se connecter sans connaître le nom du serveur qui héberge le partage DFS.

Guide des meilleures pratiques pour le Système de fichiers distribués

Malheureusement, tout du moins à ma connaissance, Microsoft n’a jamais rédigé un document complet des meilleures pratiques DFS. Je vais donc essayer de synthétiser les meilleures pratiques que j’ai employées, apprises et recommandées au fil des années. A noter que le site Web de Microsoft publie en permanence de nouvelles informations ; par conséquent, vérifiez régulièrement la présence de nouveaux articles sur la page microsoft.com/DFS.

Le terme DFS fait référence au produit d’espace de noms hérité disponible dans Windows 2000, Windows 2003 et Windows 2003 R2, et existant en tant que produit hérité dans Windows 2008. DFS utilisait le service de réplication de fichiers (FRS, File Replication Service) problématique pour le moteur de réplication.

Néanmoins, dans Windows 2003 R2, Microsoft a introduit un nouveau produit d’espace de noms DFS avec un moteur de réplication nettement amélioré. Pour des raisons de clarté, je vais utiliser « DFS hérité » pour désigner le produit DFS propriétaire disponible dans Windows Server 2000, Windows Server 2003 et Windows Server 2008. J’emploierai en revanche DFSN pour faire référence au nouveau produit d’espace de noms DFS et DFSR, pour le nouveau moteur de réplication.

Pour aller plus loin sur DFS :

Téléchargez cette ressource

Microsoft 365 Tenant Resilience

Face aux principales failles de résilience des tenants M365 (configurations, privilèges, sauvegarde). Découvrez une approche en 5 piliers pour durcir, segmenter et surveiller vos environnements afin de limiter l’impact des attaques. Comment prioriser vos chantiers cyber et améliorer durablement la résilience de vos tenants Microsoft 365 ?

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- La visibilité des données, rempart ultime aux dérives du « Shadow AI »

- Analyse Patch Tuesday Mars 2026

- Et si la sécurité de nos villes se jouait aussi… en orbite ?

- Forum INCYBER : les 4 lauréats du Prix de la Start-up 2026

Articles les + lus

Coder vite, mais coder juste : trouver l’équilibre à l’ère de l’IA

Mixité dans la Tech : en 2026, un choix de souveraineté stratégique

Analyse Patch Tuesday Mars 2026

Confiance et curiosité : les clés pour entrer (et grandir) en tant que femme dans la tech

Portails développeurs internes : accélérer l’innovation sans alourdir les budgets

À la une de la chaîne Tech

- Coder vite, mais coder juste : trouver l’équilibre à l’ère de l’IA

- Mixité dans la Tech : en 2026, un choix de souveraineté stratégique

- Analyse Patch Tuesday Mars 2026

- Confiance et curiosité : les clés pour entrer (et grandir) en tant que femme dans la tech

- Portails développeurs internes : accélérer l’innovation sans alourdir les budgets