Pour satisfaire les besoins réseau des utilisateurs distants sans mettre à genoux le réseau d’entreprise

Windows XP Professional offre de nouvelles fonctions et améliorations de réseau puissantes pour faciliter et sécuriser le travail en réseau à domicile et à distance. Bien que certaines fonctions comme ICS (Internet Connection Sharing), ICF (Internet Connection Firewall) et Network Bridging mettent en émoi la communauté des administrateurs de réseau, ces fonctions offrent des solutions pratiques pour les utilisateurs chez eux et en déplacement...Windows XP Professional offre de nouvelles fonctions et améliorations de réseau puissantes pour faciliter et sécuriser le travail en réseau à domicile et à distance. Bien que certaines fonctions comme ICS (Internet Connection Sharing), ICF (Internet Connection Firewall) et Network Bridging mettent en émoi la communauté des administrateurs de réseau, ces fonctions offrent des solutions pratiques pour les utilisateurs chez eux et en déplacement. Si vous comprenez bien les possibilités de ces fonctions, quand il faut les appliquer, et comment les contrôler, vous pourrez améliorer la connectivité et la sécurité des systèmes portables de vos utilisateurs sans nuire à l’intégrité du réseau d’entreprise.

Fonctions réseau avancées dans Windows XP

Avant de concevoir une solution élaborée

au service des utilisateurs

nomades, jetez un coup d’oeil aux possibilités

réseau d’Alternate Configuration

de XP Pro. Les paramètres

d’Alternate Configuration offrent une

solution simple et efficace pour les systèmes

utilisés dans deux environnements

réseau, comme un portable qui

a une double casquette au bureau et sur la route ou à la maison. En tant

qu’administrateur, vous pouvez configurer

ces paramètres pour satisfaire

aux exigences de connexion de l’utilisateur

afin que celui-ci n’ait pas besoin

de connaître la différence entre un

masque subnet et un masque Batman.

Les paramètres d’Alternate

Configuration permettent à XP de passer

dynamiquement d’une configuration

d’adresse IP dynamique à une

configuration d’adresse IP statique, et

inversement. Les paramètres que vous

indiquez prennent effet quand l’ordinateur

ne reçoit pas une réponse d’un

serveur DHCP sur le réseau auquel le

système est rattaché. Ainsi, quand un

utilisateur relie un portable au réseau

d’entreprise, le système identifie un

serveur DHCP et maintient les paramètres

appropriés pour cet environnement.

Quand l’utilisateur amène le

portable chez lui, le système détecte

l’absence d’un serveur DHCP et utilise

l e s p a r a m è t r e s d ‘ A l t e r n a t e

Configuration. Les paramètres

d’Alternate Configuration par défaut

consistent à attribuer une adresse provenant

de l’intervalle APIPA (Automatic

Private IP Addressing) (c’est-à -dire,

169.254.x.y avec un masque subnet de

255.255.0.0), mais vous pouvez configurer

vos propres valeurs pour correspondre

au schéma d’adressage IP du

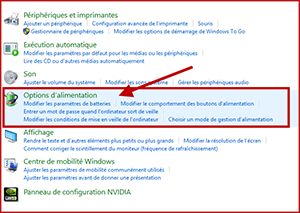

réseau secondaire. La figure 1 montre

l’onglet Alternate Configuration de la

boîte de dialogue Internet Protocol

(TCP/IP) Properties. Pour obtenir cette

boîte de dialogue, ouvrez la fenêtre

Network Connection, faites un clic droit sur la connexion réseau que vous

voulez configurer, sélectionnez

Properties dans le menu de contexte,

choisissez Internet Protocol (TCP/IP),

cliquez sur le bouton Properties puis

sélectionnez l’onglet Alternate

Configuration. A noter que cet onglet

n’est disponible que si vous sélectionnez

d’abord l’option Obtain an IP address

automatically sur l’onglet

General de la boîte de dialogue

Internet Protocol (TCP/IP) Properties.

Téléchargez cette ressource

Guide de Reporting Microsoft 365 & Microsoft Exchange

Comment bénéficier d’une vision unifiée de vos messageries, mieux protéger vos données sensibles, vous conformer plus aisément aux contraintes réglementaires et réduire votre empreinte carbone ? Découvrez la solution de reporting complet de l’utilisation de Microsoft Exchange, en mode on-premise ou dans le Cloud.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Menace cyber lors des Jeux Olympiques et Paralympiques 2024

- CyberArk sécurise les identités humaines et machines avec CORA AI

- La généralisation de l’authentification par QR codes et les cyber-risques associés

- Intégrer l’IA dans son service client : les écueils à éviter pour l’IT et les métiers

- Microsoft Patch Tuesday Juillet 2024